Fraude sin presencia física de la tarjeta: qué es y cómo prevenirlo

¿Devoluciones?

Ya no es tu problema.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

El fraude sin presencia física de la tarjeta (CNP) domina el panorama de los pagos modernos. Es responsable del 73 % de las pérdidas anuales por fraude con tarjetas en EE. UU., lo que supone 12 500 millones de dólares. El fraude CNP actual se basa en ataques automatizados, la obtención masiva de credenciales, la apropiación de cuentas, las identidades sintéticas y la triangulación. Los comerciantes asumen la responsabilidad y los costes operativos. Las pasarelas de pago y los bancos detectan ataques generalizados y anomalías a nivel de tarjeta. Para que las defensas de los comerciantes sean eficaces, es necesario realizar un filtrado previo de los pedidos de alto riesgo, aplicar una autenticación por capas, utilizar la tokenización de red, contar con inteligencia por parte del comerciante y disponer de pruebas automatizadas con herramientas como la automatización de Chargeflow.

El fraude sin presencia física de la tarjeta (CNP) no es necesariamente un fenómeno nuevo. Simplemente ha experimentado una enorme transformación digital. Aunque el primer caso de fraude «a distancia» se produjo en 1899 mediante el robo de un billete de tren, la evolución de esta amenaza ha sido imparable:

- Años 70: Los ladrones saqueaban los buzones en busca de catálogos de venta por correo y recibos en papel carbón.

- Años 90: «AOHell» fue pionero en el phishing, engañando a los primeros usuarios de Internet para que revelaran los datos de sus tarjetas.

- 2015: La tecnología de chip EMV dificultó la clonación de las tarjetas físicas, lo que llevó a los estafadores a centrarse casi exclusivamente en las transacciones en línea.

La realidad actual es que se calcula que las pérdidas por fraude CNP alcanzaron los 12 500 millones de dólares solo en Estados Unidos, lo que representa casi el 73 % de todo el fraude con tarjetas. Ya no se trata de si un comerciante sufrirá pérdidas por fraude CNP, sino de cómo se defenderá.

Esta guía analiza los mecanismos del fraude moderno en transacciones sin presencia física de la tarjeta y los protocolos específicos que puedes implementar para evitarlo.

¿Qué es el fraude sin presencia física de la tarjeta (CNP)?

En términos sencillos, el fraude «sin presencia física de la tarjeta» (CNP) consiste en el uso no autorizado de datos de pago en cualquier entorno en el que el comerciante no pueda verificar la tarjeta física.

Sin embargo, para un analista de fraudes o un comerciante, la definición de CNP sería más precisa: se trata de un abuso de la autenticación. El fraude CNP se produce cuando un atacante utiliza un conjunto de datos estáticos robados —el número de cuenta principal (PIN), el CVV2 y la fecha de caducidad— para hacerse pasar con éxito por el titular legítimo de una tarjeta en un canal digital, móvil o telefónico.

Dado que el comerciante no puede ver ni la tarjeta ni al cliente, toda la seguridad de la transacción se basa en la suposición de que la posesión de los datos equivale a la autorización del titular. El fraude CNP es la prueba sistemática de que esta suposición es falsa.

Fraude con tarjeta presente frente a fraude sin tarjeta presente: diferencias clave

Tanto el fraude con tarjeta presente como el fraude sin tarjeta presente implican el uso no autorizado de datos de pago. La verdadera diferencia radica en cómo llevan a cabo el ataque los estafadores, en la dificultad para ampliarlo y en cómo las redes de pago asignan la responsabilidad por el fraude.

Estos son los aspectos clave a tener en cuenta:

1) Ejecución: acceso físico frente a explotación remota

El fraude con tarjetas de pago suele requerir una interacción física o de proximidad con la infraestructura de pago. Según las normas internacionales de EMVCo, una transacción con tarjeta con chip requiere una interacción criptográfica localizada y dinámica entre la tarjeta (o un monedero móvil configurado) y el terminal.

Por el contrario, el fraude CNP no requiere esa proximidad ni una comunicación a nivel de hardware. El atacante solo tiene que proporcionar conjuntos de datos fijos. Los comerciantes se limitan a validar una cadena de caracteres.

- El requisito de «prueba de vida» en las transacciones CNP implica que, aunque un estafador intercepte los datos de una transacción, dichos datos resultan matemáticamente inútiles para cualquier compra futura. El atacante debe estar en posesión física de la tarjeta, acceder a un monedero digital o utilizar hardware especializado para retransmitir una señal NFC. Esto genera una gran barrera que impide que el ataque se lleve a cabo a gran escala desde un único terminal.

- En el fraude sin presencia física de la tarjeta, dado que estas credenciales son estáticas, son muy vulnerables a la filtración. Las violaciones de bases de datos, el phishing o el «form jacking» (Magecart) pueden comprometer los datos. Una vez recopilados, se venden en mercados de la dark web para ser utilizados simultáneamente en miles de comercios.

2) Escalabilidad: fraudes localizados frente a ataques automatizados

Para llevar a cabo una operación de fraude con tarjetas físicas a gran escala, los delincuentes deben gestionar una red descentralizada de operadores humanos. Estos deben acudir físicamente a los establecimientos comerciales, manejar tarjetas falsificadas y arriesgarse a interactuar cara a cara con el personal o con el sistema de vigilancia.

Incluso en el caso de operaciones sofisticadas, el ataque se ve limitado por la geografía y la velocidad humana. La relación riesgo-beneficio se ve mermada por los gastos logísticos propios del mundo físico.

En los entornos de fraude sin presencia física de la tarjeta, la coordinación automatizada sustituye al factor humano. Una sola API digital o formulario web puede probar miles de datos robados en cientos de pasarelas de pago de diferentes comercios al mismo tiempo.

3) Distribución del riesgo: protección del comerciante frente a exposición del comerciante

La última distinción, y la más importante, entre el fraude con tarjeta presente y el fraude sin tarjeta presente es el régimen de responsabilidad.

La responsabilidad de la red de tarjetas estableció una cláusula de exención de responsabilidad, según la cual el emisor de la tarjeta asume la pérdida derivada del fraude por falsificación si el comerciante procesa una transacción con presencia física de la tarjeta utilizando el hardware adecuado.

En el ámbito de CNP, esa red de seguridad no existe, a menos que se utilice 3DS de forma correcta. Esto hace que la carga de la prueba recaiga de nuevo en el banco.

Dicho esto, veamos cómo se produce el fraude CNP.

Cómo funciona el fraude sin presencia física de la tarjeta

Según Mastercard, el fraude dirigido a los pagos es cada vez más complejo y sofisticado. El uso delictivo de la inteligencia artificial y la creciente estandarización y reproducción del malware y otras tecnologías actúan como el equivalente digital de las herramientas de robo tradicionales.

Para el analista profesional especializado en fraudes, esta transformación implica considerar la explotación de los fraudes CNP como un ciclo industrial estructurado en tres fases: adquisición, refinamiento y monetización.

Así es como se produce el fraude CNP:

Adquisición masiva de credenciales

El mercado está saturado de datos robados. En 2024, la «Madre de todas las filtraciones» (MOAB) puso de manifiesto que los estafadores consideran los datos personales como un bien barato y abundante.

Los profesionales clasifican la adquisición en tres vectores principales:

- Fugas sistémicas: se trata de filtraciones de bases de datos de gran envergadura que inundan los mercados de la dark web con millones de «Fullz» o conjuntos completos de credenciales de forma simultánea.

- Captura activa (Magecart/eSkimming): un sofisticado ataque de intermediario en el que se inyecta código JavaScript malicioso en las páginas de pago de los sitios de comercio electrónico. Este código captura los datos en el momento de la entrada, a menudo eludiendo los protocolos de cifrado estándar.

- Generación algorítmica (ataques BIN): También conocida como «enumeración de emisores», esta técnica prescinde por completo de la necesidad de una filtración de datos. En este caso, el atacante puede utilizar un número de identificación bancaria conocido y algoritmos de fuerza bruta para adivinar combinaciones válidas de PAN, fecha de caducidad y CVV.

Proceso automatizado de validación o perfeccionamiento

Los datos sin procesar solo son útiles cuando se verifican. Los atacantes utilizan el «carding» para distinguir las tarjetas inactivas de las activas, lo que les permite convertir tu infraestructura en un arma.

Las pruebas de tarjetas pueden adoptar diversas formas, pero el objetivo final es obtener una respuesta válida, lo que triplica al instante el valor de reventa de una credencial sin procesar.

Explotación y liquidación

Una vez que una tarjeta se considera «caliente», el ciclo de vida de las transacciones sin presencia física avanza hacia su fase final. El objetivo es convertir la credencial digital en valor líquido antes de que el sistema de detección de fraudes (FDS) del emisor detecte el patrón.

Los estafadores recurren cada vez más a los servicios entre particulares para blanquear fondos y transferir saldos a través de una cadena de cuentas comprometidas que ocultan el rastro documental antes de que se produzca la inevitable devolución del cargo.

«Una tendencia alarmante en materia de fraude en 2025 es la creciente industrialización de los servicios de apoyo y la tecnología, lo que permite a los estafadores maximizar su eficacia».

«Una de estas herramientas tan utilizadas permite a los estafadores modificar el código de la página de pago de una tienda online y, a continuación, robar —o “capturar”— la información de pago en el momento en que se realizan las transacciones».

«En 2025 se registraron 10 500 ataques de este tipo, lo que provocó el compromiso de más de 23 millones de transacciones en línea.» – Principales riesgos de fraude en los pagos e implicaciones estratégicas para 2026 por Recorded Future

Tipos habituales de fraude sin presencia física de la tarjeta

Las tipologías de fraude sin presencia física de la tarjeta se clasifican profesionalmente según el origen del autor: organizaciones criminales externas, redes automatizadas de bots o los propios clientes.

Fraude interno

Reconocido hoy en día por la mayoría de los comerciantes como la principal amenaza para los márgenes del comercio electrónico, el fraude amistoso ha pasado de ser una simple molestia a convertirse en una crisis sistémica.

Mastercard atribuye el 70 % de todos los fraudes con tarjetas de crédito al «fraude amistoso», lo que supone unas pérdidas anuales de más de 132 000 millones de dólares para los comerciantes. Se prevé que, para finales de 2026, el volumen mundial de devoluciones alcance los 337 millones de transacciones, lo que supone un aumento del 42 % con respecto a los niveles de 2023.

El fraude por devolución de cargo se ha extendido porque es el propio cliente, y no un tercero, quien comete el delito. Por ello, a diferencia del fraude tradicional, los datos de la transacción (dirección IP, huella digital del dispositivo, CVV) son, en su mayor parte, 100 % legítimos, lo que hace que la mayoría de los filtros front-end tradicionales resulten inútiles.

Ataques automatizados contra infraestructuras

Como se ha señalado anteriormente, los ataques de tipo BIN y de enumeración no son robos selectivos, sino más bien un ataque de fuerza bruta contra la pasarela de pago.

Estados Unidos sigue siendo el principal objetivo, ya que concentra el 58 % de los ataques de enumeración de emisores a nivel mundial. Estos ataques no solo dan lugar a fraudes; el elevado número de rechazos puede dañar la reputación de un comerciante ante los procesadores y acarrear sanciones.

Fraude por apropiación de cuentas (ATO)

El fraude de ATO está evolucionando más allá del simple robo de credenciales. Si bien históricamente se ha basado en la adivinación de contraseñas y el «credential stuffing», el ATO moderno aprovecha cada vez más las sesiones de navegador robadas para eludir por completo los controles de autenticación.

Mediante el uso de malware de robo de información, los atacantes recopilan cookies del navegador y tokens de sesión de los dispositivos comprometidos. Esto les permite reproducir una sesión ya autenticada (un ataque de tipo «pass-the-cookie») y hacerse pasar por un usuario legítimo que ha iniciado sesión. Dado que el paso de autenticación ya se ha completado, estos ataques pueden eludir los retos de autenticación multifactorial (MFA) vinculados únicamente al proceso de inicio de sesión.

Una vez que han accedido a una cuenta de confianza, los atacantes suelen sacar provecho económico de ese acceso rápidamente. Los métodos de pago guardados, los saldos de programas de fidelización y el historial de transacciones permiten realizar operaciones de gran valor que tienen menos probabilidades de activar los controles de riesgo.

Fraude de identidad sintética

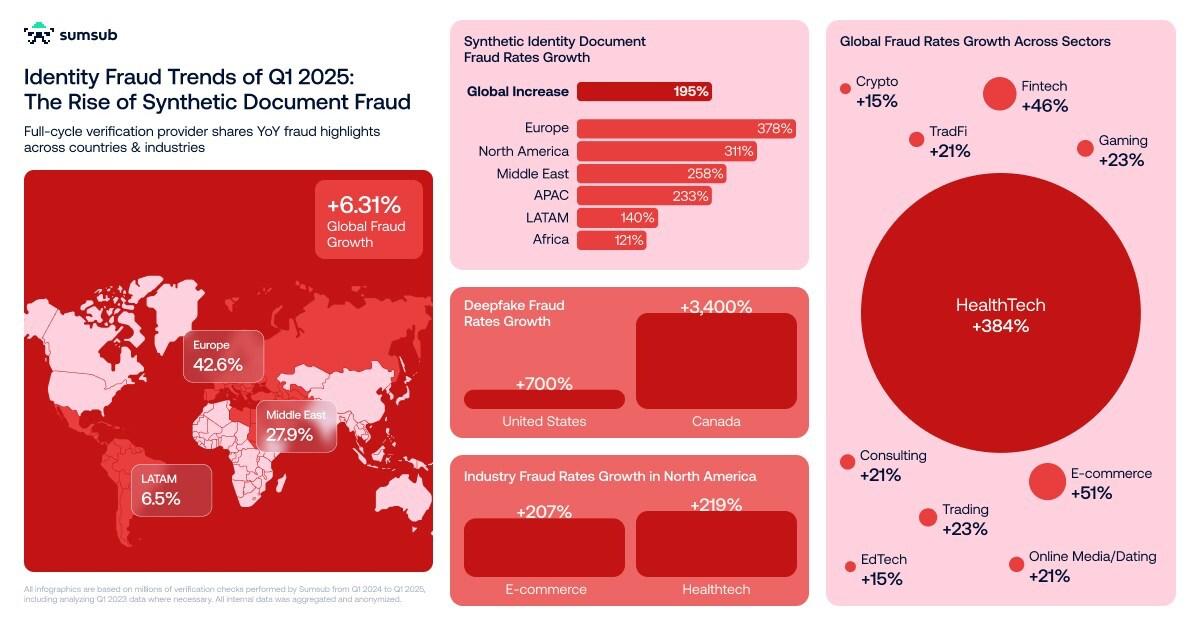

El fraude de identidad sintética ha evolucionado más allá de la simple combinación de datos. Los estafadores combinan ahora información de identidad personal robada con atributos generados por inteligencia artificial para crear perfiles ficticios que carecen por completo de historial en el mundo real y que, por lo tanto, resultan invisibles para los sistemas de verificación tradicionales.

La IA generativa ha acelerado este cambio de forma espectacular. El fraude con documentos de identidad sintéticos se disparó un 300 % en Norteamérica entre el primer trimestre de 2024 y el primer trimestre de 2025. Los atacantes producen ahora de forma habitual selfies hiperrealistas en directo, facturas de servicios públicos, documentos falsificados y huellas digitales coherentes que superan a gran escala los controles automatizados estándar de KYC.

Se trata de un modelo de negocio delictivo consolidado y con un alto retorno de la inversión. A diferencia del fraude CNP clásico, diseñado para la liquidación inmediata, las identidades sintéticas se cultivan metódicamente.

Fraude por triangulación

El fraude por triangulación es una estafa anidada de tarjetas sin presencia física que convierte a los consumidores legítimos en cómplices involuntarios.

El estafador crea una tienda falsa, a menudo en eBay, Facebook Marketplace o una página web independiente que parece auténtica, en la que ofrece artículos populares con grandes descuentos. Cuando un cliente real compra y paga al estafador, este utiliza inmediatamente los datos de la tarjeta robada para adquirir el mismo producto en una tienda legítima y lo envía a la dirección del comprador.

El cliente real recibe la mercancía y queda satisfecho, por lo que nunca presenta ninguna reclamación. Semanas o, probablemente, meses después, el titular legítimo de la tarjeta detecta el cargo no autorizado y solicita una devolución. El comerciante pierde tanto el stock como los ingresos, asume las comisiones y carece prácticamente de cualquier recurso. Existe una prueba de entrega en una dirección real. Mientras tanto, el estafador se embolsa los beneficios netos de la venta en la sombra, sin que quede prácticamente ningún rastro.

Cómo afecta el fraude con tarjetas no físicas a las empresas y a los clientes

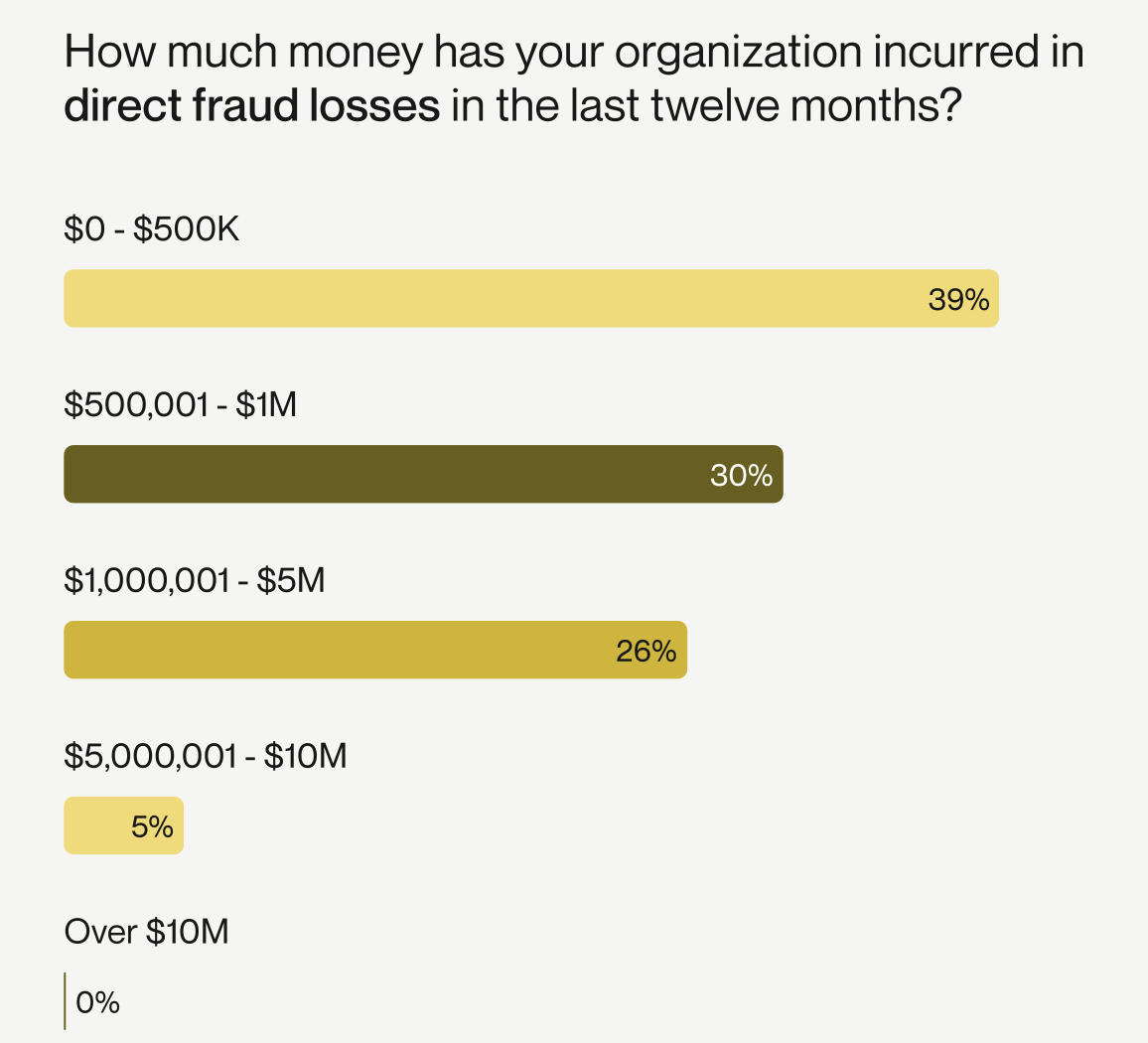

Los comerciantes asumen la carga financiera y operativa que supone el fraude en transacciones sin presencia física de la tarjeta, ya que la responsabilidad recae en primer lugar sobre ellos. Esto merma silenciosamente el valor del ciclo de vida del cliente y obliga a realizar gastos constantes en mediación que, de otro modo, nunca tendrían que afrontar.

Los clientes se enfrentan a problemas personales que, a menudo, se traducen en una pérdida permanente de confianza y en la pérdida de clientes.

El impacto del fraude en transacciones sin presencia física de la tarjeta en los comerciantes

Sin herramientas como Chargeflow Prevent y los controles 3DS, los comerciantes son los responsables finales. Son ellos quienes asumen el importe total del fraude y todos los costes derivados.

Según estimaciones del sector, el multiplicador para los comercios estadounidenses es de casi 5 por cada dólar perdido por fraude. Esto se traduce en la práctica en:

- Exposición total en casi todos los pedidos fraudulentos, a menos que se transfiera activamente la responsabilidad.

- El gran volumen de disputas que mantiene ocupados a los equipos de gestión de riesgos y finanzas, a menos que las transacciones fraudulentas se bloqueen antes de su ejecución.

- Aumento de las comisiones de procesamiento, requisitos de reserva y relaciones tensas con los bancos adquirentes debido a las elevadas tasas de devoluciones.

- La erosión silenciosa de los márgenes y el crecimiento debido a los clientes que se han dado de baja y nunca vuelven, y que además hacen campaña activamente en contra de tu marca.

Repercusiones del fraude en transacciones sin presencia física de la tarjeta en los clientes

El fraude con números de tarjeta de crédito (CNP) provoca que los titulares legítimos de las tarjetas reciban cargos no autorizados, que se les bloqueen las cuentas durante las investigaciones, que tengan que pasar horas al teléfono con las entidades emisoras y, en los casos más graves, que se vea comprometida su identidad de forma más amplia.

Los clientes suelen descargar su frustración en los comercios. Muchas víctimas culpan al comercio en el que se realizó la transacción y, a continuación, dejan de comprar allí. Es posible que la entidad emisora anule el cargo, pero la relación con tu marca suele quedar destruida.

Señales de alerta de ataques de fraude sin presencia física de la tarjeta

El fraude sin presencia física se manifiesta a través de un conjunto de señales sutiles e interrelacionadas. Los equipos de lucha contra el fraude más eficaces, aquellos que mantienen de forma constante índices de devoluciones muy por debajo del umbral de control del 0,65 % establecido por Visa, detectan estos patrones en tiempo real e intervienen antes de que el ataque cobre magnitud.

Estas son las señales clave a las que hay que prestar atención:

Falsificación de datos de telemetría y del entorno

Las operaciones de fraude más sofisticadas utilizan ahora redes de proxies residenciales y herramientas de suplantación de entorno. Los desarrolladores pueden proporcionar un agente de usuario, y las bibliotecas se encargan de actualizar la huella digital TLS en consecuencia, lo que ayuda especialmente a los atacantes a eludir los mecanismos de detección que solo se ejecutan en el lado del servidor.

Presta atención a las discrepancias entre las huellas digitales del navegador o dispositivo y los datos de telemetría de red subyacentes. Un agente de usuario que indique que se trata de Safari en macOS, mientras que los encabezados TCP/IP apuntan a un entorno Linux o virtualizado, es una señal de alerta clave.

Desviaciones en la biometría conductual

Busca anomalías en los patrones de vacilación, el comportamiento de corrección y la distribución temporal de las acciones de los usuarios.

Aunque la automatización ha ido perfeccionándose cada vez más a la hora de imitar el comportamiento humano, siguen existiendo desviaciones cuantificables. Si se sabe que un usuario de una cuenta escribe con rapidez y precisión, el sistema podría marcar una sesión como sospechosa si detecta que el usuario actual es mucho más lento. El análisis de la dinámica de las pulsaciones de teclas permite identificar a los bots cuyos patrones de escritura pueden resultar demasiado uniformes o demasiado rápidos en comparación con los de los usuarios humanos.

Las herramientas de fraude modernas intentan ocultar estos patrones. Por ejemplo, «Ghost Cursor» puede ayudar a los bots a generar movimientos del ratón más realistas y similares a los de un ser humano utilizando curvas Bézier, en lugar de mover el ratón en línea recta. Sin embargo, el análisis estadístico de los tiempos de interacción, las secuencias de navegación y los patrones de cumplimentación de formularios sigue permitiendo diferenciar las sesiones automatizadas del comportamiento de un usuario real.

Ataques de goteo de baja velocidad

Ahora es más fácil detectar los picos de tráfico habituales. La nueva amenaza es el patrón de actividad «low-and-slow», en el que se realizan pequeñas autorizaciones constantes a lo largo de horas o días desde direcciones IP que van cambiando para pasar desapercibidas. Los grupos de transacciones de sondeo o la actividad de consulta de nombres de cuentas suelen preceder a compras coordinadas de mayor envergadura.

Manipulación del envío tras la compra

Muchos ataques de fraude CNP de alto valor consisten en pedidos que parecen legítimos, seguidos de una intervención rápida. Presta atención a los cambios rápidos de dirección, las solicitudes de redireccionamiento, las instrucciones de «retención para recogida» o los envíos dirigidos a direcciones de reenviadores conocidos y centros de transitarios.

Los pedidos múltiples que se concentran en los mismos puntos de entrega no residenciales deben dar lugar a una investigación inmediata.

Cuando dos de estas señales coinciden en una misma sesión o perfil de cliente, es necesario aplicar un control más riguroso. La respuesta más eficaz combina la autenticación reforzada automatizada con una herramienta como Prevent para las señales de riesgo medio, y la revisión manual para las coincidencias de patrones de alta fiabilidad.

Una vez más, los mejores equipos de lucha contra el fraude ya no evalúan las transacciones de forma aislada. Buscan patrones de convergencia en la infraestructura. Varias transacciones que, en apariencia, no guardan relación entre sí, pero que comparten elementos técnicos comunes, pueden indicar una operación coordinada, incluso cuando las señales tradicionales de fraude parecen correctas.

Retos en la prevención y detección del fraude sin presencia física de la tarjeta

La prevención del fraude sin presencia física es, por naturaleza, asimétrica. Para un estafador, lo más difícil es escribir el código o adquirir datos robados. A partir de ahí, ampliar la operación solo supone un coste marginal. Sin embargo, para los comerciantes, cada medida defensiva conlleva un coste real.

Una gestión eficaz del fraude requiere encontrar un equilibrio entre la necesidad de controlar el riesgo y la preservación de los ingresos y la confianza.

Estos son los principales obstáculos estructurales:

La relación entre la fricción y los ingresos

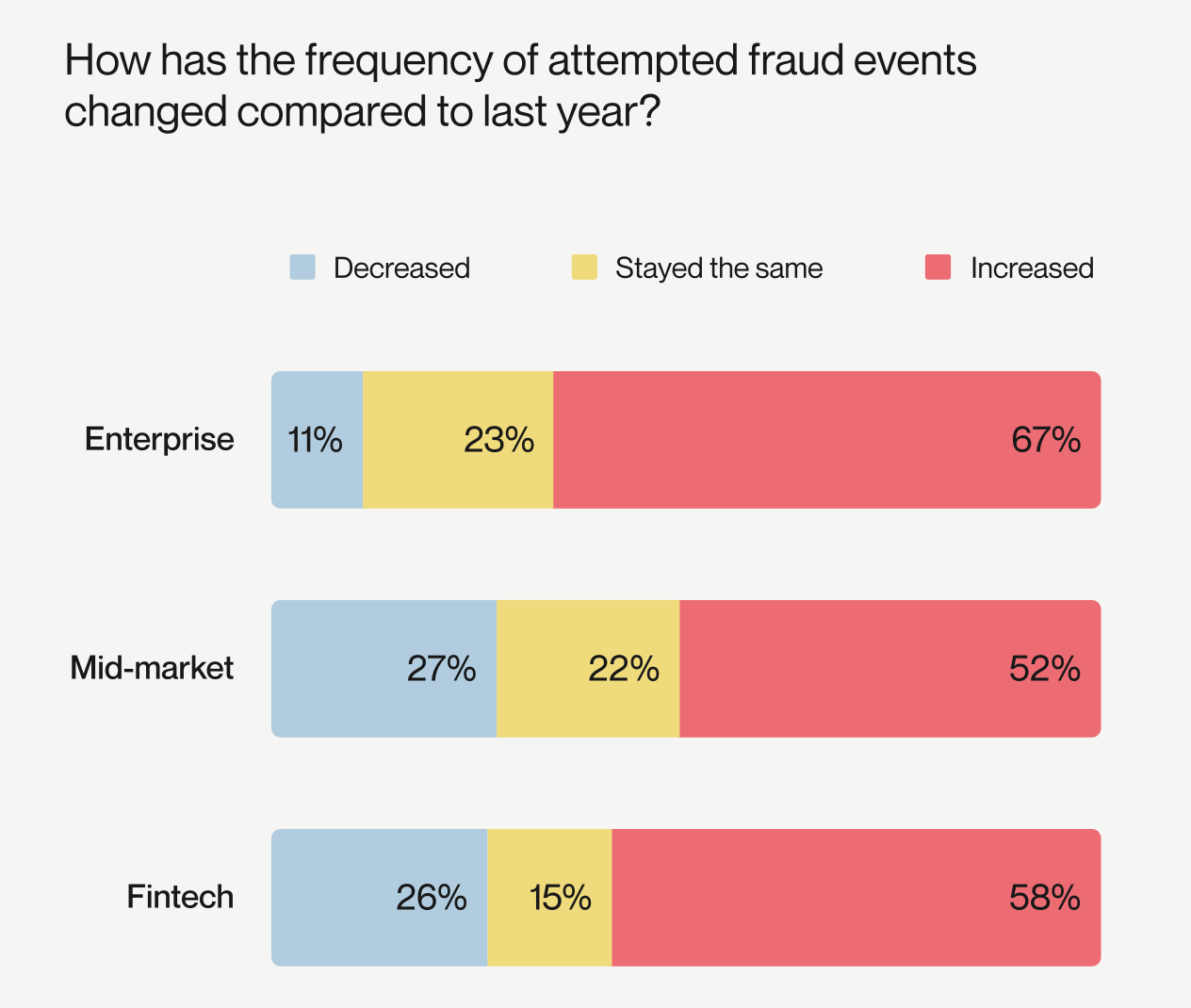

Las reglas demasiado estrictas detectan el fraude, pero provocan un aumento de los rechazos erróneos. Esto perjudica la conversión e inflan los costes de captación de clientes. Los bloqueos estáticos suelen marcar como sospechosos a compradores legítimos. Por ejemplo, el informe «State of Fraud» de 2025 Alloy reveló que, el año pasado, los controles antifraude provocaron la pérdida de clientes en el 59 % de las organizaciones.

Los comerciantes prefieren ahora enfoques basados en el riesgo que aplican restricciones donde es necesario y aprobaciones donde no lo es.

Automatización y el borde de la infraestructura del atacante

Muchas campañas de fraude CNP están automatizadas. Los bots pueden realizar fácilmente miles de intentos de pago en cuestión de minutos. A menudo, estos se canalizan a través de redes de proxies residenciales que hacen que el tráfico parezca proceder de dispositivos legítimos de consumidores. Esto reduce la eficacia de las defensas básicas, como las simples comprobaciones de reputación de IP, el bloqueo geográfico o las reglas de velocidad estáticas.

Para los equipos de lucha contra el fraude, esto supone un desafío operativo constante. Ajustar continuamente las defensas, al tiempo que se busca el equilibrio entre la prevención del fraude y el rendimiento del proceso de pago y la experiencia del cliente, es una lucha constante.

La falta de pruebas en los casos de fraude amistoso

El uso indebido por parte del titular suele ser una cuestión de intención. Por su parte, los comerciantes solo pueden aportar pruebas de la transacción.

Muchas empresas carecen de procesos automatizados para la recopilación de pruebas o no logran reunir la documentación antes de que venzan los plazos de la red. El resultado es una baja tasa de éxito en las apelaciones y unos gastos operativos considerables.

Las nuevas plataformas, como Chargeflow, pretenden subsanar esta deficiencia automatizando la recopilación de pruebas, estandarizando los paquetes y permitiendo la supervisión previa a los litigios.

La realidad de la aplicación de la ley a nivel transfronterizo

Los estafadores se aprovechan del alcance global de sus actividades y se centran en mercados de alto valor desde regiones donde la aplicación de la ley es deficiente. Los casos individuales de fraude CNP rara vez dan lugar a medidas transfronterizas de envergadura. Por ejemplo, la operación mundial contra el fraude con tarjetas de crédito coordinada por Eurojust afectó a 19 millones de tarjetas de crédito en 193 países, con lo que se sustrajeron al menos 300 millones de euros a comerciantes de EE. UU. y la UE mediante suscripciones falsas y transacciones CNP.

A pesar de la magnitud del caso, los autores quedaron inicialmente impunes. Fue necesaria una coordinación entre múltiples organismos de Alemania, Luxemburgo y otros países para desmantelar finalmente la red delictiva y detener a 18 de sus principales responsables.

Teniendo todo esto en cuenta, analicemos cómo evitan hoy en día el fraude en transacciones sin presencia física de la tarjeta los principales comerciantes.

Buenas prácticas para la prevención del fraude en transacciones sin presencia física de la tarjeta

Para el comerciante moderno, el reto consiste en interpretar los datos en los milisegundos previos a la finalización de una transacción. ¿Por qué? Porque el mayor impacto que se puede lograr es reducir el riesgo en ese intervalo de tiempo para que el modelo de negocio del fraude resulte menos rentable de lo que es actualmente.

En un mundo marcado por las filtraciones masivas de datos y las estafas automatizadas mediante inteligencia artificial, la batalla se ha trasladado al ámbito de la biometría conductual. Los principales comerciantes ya no se limitan a «bloquear direcciones IP sospechosas», sino que analizan los patrones de las transacciones para aplicar las medidas de seguridad necesarias.

Así es como funciona:

Para mantenerte a la vanguardia, tu infraestructura tecnológica debe dar el salto hacia la inteligencia dinámica. La mejor práctica es alejar el riesgo financiero de tu cuenta bancaria.

Cómo abordan las pasarelas de pago y los bancos los riesgos de fraude CNP

Las pasarelas de pago y los bancos emisores operan con una visibilidad a escala de red de la que los comerciantes individuales rara vez disponen. Comprender cómo perciben y gestionan el riesgo te permite adaptar tus controles y reducir las pérdidas de forma eficaz.

Cómo piensan las pasarelas: reconocimiento de patrones en toda la red

Pasarelas de pago como Stripe, Adyen y Helcim procesan millones de transacciones de miles de comerciantes. Gracias a esta capacidad de red que abarca a múltiples comerciantes, analizan los patrones para detectar ataques que un solo comerciante podría pasar por alto.

- Las tarjetas que se están probando en varios sitios web se marcan o se restringen temporalmente en toda la red de la pasarela de pago. Así es como Stripe evitó una nueva oleada de 30 millones de ataques de suplantación de identidad con tarjetas en 2025.

- Las pasarelas transmiten a los emisores algo más que los números de las tarjetas; incluyen información sobre la reputación de las direcciones IP, huellas digitales de los dispositivos y detección de VPN y proxies, lo que da lugar a flujos de datos más completos.

Una vez más, el objetivo principal del proveedor de servicios de pago es la estabilidad de la red y el cumplimiento de las normas de las marcas de tarjetas, no tus ingresos.

Cómo piensan los bancos: optimización de la concesión de créditos frente a prevención de pérdidas

Los bancos emisores toman la decisión final de autorización basándose en los datos del titular de la tarjeta, el saldo, el importe de la transacción, la ubicación y los controles internos de riesgo. Por lo general, carecen de información más detallada sobre el comerciante, como el historial de pedidos, los datos del dispositivo o los patrones de comportamiento.

Para proteger a los titulares de tarjetas y reducir al mínimo las reclamaciones, los bancos prefieren pecar de cautelosos. Un tráfico mixto puede aumentar los rechazos erróneos, mientras que un tráfico constante y de bajo riesgo puede mejorar las aprobaciones con el tiempo.

En otras palabras, los bancos toman decisiones basadas en el riesgo asociado a la tarjeta, no en el contexto del comercio, y sus decisiones tienen como objetivo proteger a los titulares de las tarjetas, más que maximizar el número de aprobaciones.

Qué implica esto para la respuesta ante los ataques de fraude sin presencia física de la tarjeta

Los proveedores de servicios de pago y los bancos se centran en garantizar el buen funcionamiento de la red y la protección de los titulares de tarjetas, no en tus resultados financieros. Para reducir el riesgo:

- Filtrar las transacciones: Asegúrate de que las actividades de alto riesgo se filtren antes de su autorización para mejorar las tasas de aprobación posteriores. Un nivel excesivo de fraude o actividades sospechosas en tu cuenta pueden dar lugar a sanciones impuestas por la pasarela de pago, como multas, un mayor control o restricciones en tu cuenta de comerciante.

- Aprovechar el traspaso de responsabilidad: dado que el 3DS traspasa la responsabilidad al emisor en el caso de las transacciones autenticadas correctamente, se deben registrar los valores ECI/CAVV para documentar la autenticación y respaldar el traspaso de responsabilidad.

- Información del lado del comerciante: herramientas como Chargeflow Prevent refuerzan las defensas de las pasarelas de pago y los emisores mediante el análisis de las reclamaciones recurrentes presentadas por los propios clientes y otras señales de comportamiento en múltiples comercios.

Recuerda que los proveedores de servicios de pago detectan ataques organizados a gran escala, mientras que los bancos detectan anomalías a nivel de tarjeta. Tu ventaja radica en coordinar los controles de los comerciantes con su infraestructura para minimizar las pérdidas, mantener las conversiones y convertir la asimetría sistémica en una ventaja competitiva.

Reflexiones finales sobre el fraude en transacciones sin presencia física de la tarjeta

Dado que el fraude sin presencia física representa aproximadamente el 73 % —o 12 500 millones de dólares— de las pérdidas anuales por fraude con tarjetas en Estados Unidos, se puede afirmar sin temor a equivocarse que todos los comerciantes en línea son un objetivo. Los estafadores se valen de la adquisición masiva de credenciales, la validación automatizada, la apropiación de cuentas, las identidades sintéticas y la triangulación. Todo ello suele facilitarse mediante bots basados en inteligencia artificial y redes de proxies.

Los comerciantes asumen riesgos financieros, operativos y de reputación, mientras que los titulares de tarjetas se enfrentan a cargos no autorizados y a la pérdida de clientes.

Una defensa eficaz combina los controles de los comerciantes con la inteligencia de red. Filtra previamente las transacciones de alto riesgo, captura los valores de autenticación 3DS para aprovechar los cambios en la responsabilidad y aplica inteligencia del lado del comerciante para detectar y bloquear los abusos recurrentes y las anomalías de comportamiento. Aborda el fraude sin presencia física de la tarjeta como una amenaza sistémica e industrializada. Utiliza Chargeflow Prevent para responder con rapidez, precisión y controles por capas.

¿Devoluciones?

Ya no es tu problema.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

ARTÍCULOS relacionados

¿Tienes alguna pregunta?

: tenemos las respuestas.

Chargeflow recopila datos de decenas de fuentes externas de forma automática. Esto permite una cobertura mucho mayor y unas tasas de éxito mucho mejores, ya que las pruebas presentadas son mucho más completas y convincentes.

Chargeflow recopila datos como la información de los pedidos, los mensajes de los clientes y los detalles de pago. Se encarga de preparar todo el expediente de reclamación por ti, para que no tengas que mover un dedo.

¡Sí! Chargeflow es compatible con más de 50 procesadores de pagos. Esto significa que dispones de una única herramienta para gestionar todas tus devoluciones, independientemente de cómo proceses los pagos.

Solo pagas un porcentaje de los ingresos que te ayudamos a recuperar. Sin cuotas iniciales, sin suscripciones: solo una tarifa basada en los resultados.

Sí. Chargeflow cuenta con las certificaciones SOC 2 Tipo 2, RGPD e ISO. Utilizamos los más altos estándares de seguridad para proteger tus datos.

¿Necesitas más ayuda?

¿Tienes alguna pregunta? Estamos aquí para ayudarte. Solo tienes que pulsar el botón de chat para iniciar una conversación con el servicio de asistencia.

%201.svg)

.png)