Fraude por apropiación de cuentas (ATO): definición y cómo prevenirlo

¿Devoluciones?

Ya no es tu problema.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

El fraude por apropiación de cuentas se produce cuando un estafador obtiene acceso a la cuenta de un cliente real y la utiliza para realizar transacciones no autorizadas. Dado que la actividad se origina en una cuenta legítima, a menudo elude los controles de fraude tradicionales y posteriormente se manifiesta como una devolución de cargo. Para prevenir el fraude por apropiación de cuentas se necesita algo más que la seguridad del inicio de sesión. Depende de la detección de comportamientos de riesgo antes y después del inicio de sesión, no solo del bloqueo de los intentos de acceso.

El fraude por suplantación de identidad no se basa en tarjetas robadas, sino en el acceso.

Un estafador accede a la cuenta de un cliente real utilizando credenciales robadas o reutilizadas. El método de pago ya está guardado. Los datos de envío ya son de confianza. La transacción se realiza sin ningún problema.

Desde el punto de vista del comerciante, parece un pedido normal.

El problema surge más tarde, cuando el cliente impugna el cargo.

Muchos comerciantes realizan importantes inversiones para bloquear el fraude en el proceso de pago. ATO elude por completo esa capa de seguridad. El riesgo comienza antes, en el momento del inicio de sesión, y continúa una vez concedido el acceso.

El primer paso es comprender cómo funciona el fraude por apropiación de cuentas.

Para prevenirlo, hay que ir más allá de la autenticación y fijarse en el comportamiento.

¿Qué es el fraude por apropiación de cuentas (ATO)?

El fraude por apropiación de cuentas es un tipo de fraude en el que un delincuente obtiene acceso a la cuenta de un cliente legítimo y la utiliza para realizar acciones no autorizadas.

En el comercio electrónico, esto suele implicar realizar pedidos, acceder a los métodos de pago guardados o utilizar los saldos de las cuentas. En otros casos, puede consistir en modificar los datos de la cuenta, canjear puntos de fidelidad o acceder a datos confidenciales de los clientes.

La diferencia fundamental con respecto al fraude tradicional es el acceso.

En el caso del fraude con tarjetas robadas, el atacante utiliza directamente la información de pago. En una apropiación de cuenta, el atacante utiliza la identidad del cliente dentro de una cuenta ya existente.

Esa distinción es importante.

Las transacciones realizadas desde una cuenta que ha iniciado sesión suelen superar los controles antifraude centrados en el riesgo de pago. La dirección de facturación coincide. Es posible que el dispositivo no parezca lo suficientemente sospechoso como para provocar un rechazo.

Por eso, el fraude por suplantación de identidad suele manifestarse en forma de transacción no autorizada o devolución de cargo, en lugar de como un pago rechazado.

Para los comerciantes, esto significa que la pérdida se produce tras la entrega, no antes de la autorización.

Cómo funcionan los ataques de suplantación de cuentas

Los ataques de suplantación de cuentas siguen un patrón sencillo, pero son eficaces porque se mimetizan con el comportamiento habitual de los clientes.

Todo empieza por las credenciales.

Los estafadores obtienen los datos de acceso mediante filtraciones de datos, phishing o probando contraseñas reutilizadas en distintos sitios web. Esto se conoce como «credential stuffing». A gran escala, basta con una tasa de éxito mínima.

Una vez que consiguen acceder, la cuenta se convierte en el punto de entrada.

A partir de ahí, el atacante puede:

- Realiza pedidos utilizando los métodos de pago guardados

- Cambiar las direcciones de envío

- Actualizar las credenciales de la cuenta para bloquear el acceso al cliente real

- Canjear saldo prepagado, como tarjetas regalo o puntos de fidelidad

Es aquí donde la mayoría de los sistemas antifraude pierden visibilidad.

Muchos controles antifraude están diseñados para evaluar las transacciones en el momento del pago. Sin embargo, en un caso de apropiación de cuenta, el atacante ya se encuentra dentro de una sesión de confianza. La transacción hereda esa confianza.

No hay indicios evidentes de que la actividad sea ilegal.

Los datos de facturación coinciden. La cuenta tiene un historial. Es posible que el comportamiento solo difiera ligeramente del patrón habitual del cliente.

Por eso el ATO es un problema que surge tras iniciar sesión.

El riesgo no desaparece una vez que el usuario se ha autenticado. Es ahí donde empieza.

Y para cuando el cliente legítimo se da cuenta y se pone en contacto con su banco, la transacción ya se ha completado y se ha convertido en una reclamación.

Técnicas habituales utilizadas en el fraude por apropiación de cuentas

La apropiación de cuentas no se basa en un único método. Se trata de una combinación de tácticas que persiguen todas el mismo objetivo: obtener acceso.

Entre las técnicas más comunes se encuentran:

Reutilización de credenciales

Los atacantes utilizan listas de nombres de usuario y contraseñas filtrados para intentar iniciar sesión en múltiples sitios web. Dado que muchos usuarios reutilizan sus credenciales, incluso una tasa de éxito baja les permite obtener acceso a gran escala.

Phishing

Se engaña a los clientes para que revelen sus credenciales de inicio de sesión mediante correos electrónicos, mensajes o sitios web de phishing que imitan a marcas legítimas. Una vez obtenidas las credenciales, se puede acceder directamente a las cuentas.

Sustitución de tarjetas SIM

Los estafadores se hacen pasar por los clientes y se ponen en contacto con los equipos de asistencia para obtener acceso o restablecer las credenciales. Esto les permite eludir la autenticación por SMS y restablecer las contraseñas de las cuentas.

Ingeniería social

Los atacantes se hacen pasar por clientes y se ponen en contacto con los equipos de asistencia para obtener acceso o restablecer credenciales. Esto aprovecha las deficiencias de los procesos, más que las técnicas.

Secuestro de sesión

En algunos casos, los atacantes se hacen con el control de una sesión activa sin necesidad de credenciales de inicio de sesión, a menudo mediante malware o redes inseguras.

Por separado, estos métodos son bien conocidos. Lo que los hace eficaces es su aplicación constante.

No es necesario que alteren los sistemas. Aprovechan:

- contraseñas reutilizadas

- flujos de autenticación poco seguros

- lagunas en la supervisión de cuentas

- procesos de asistencia predecibles

La apropiación de cuentas no consiste en eludir por completo las medidas de seguridad, sino en encontrar el punto más débil en la forma en que se gestiona y mantiene el acceso.

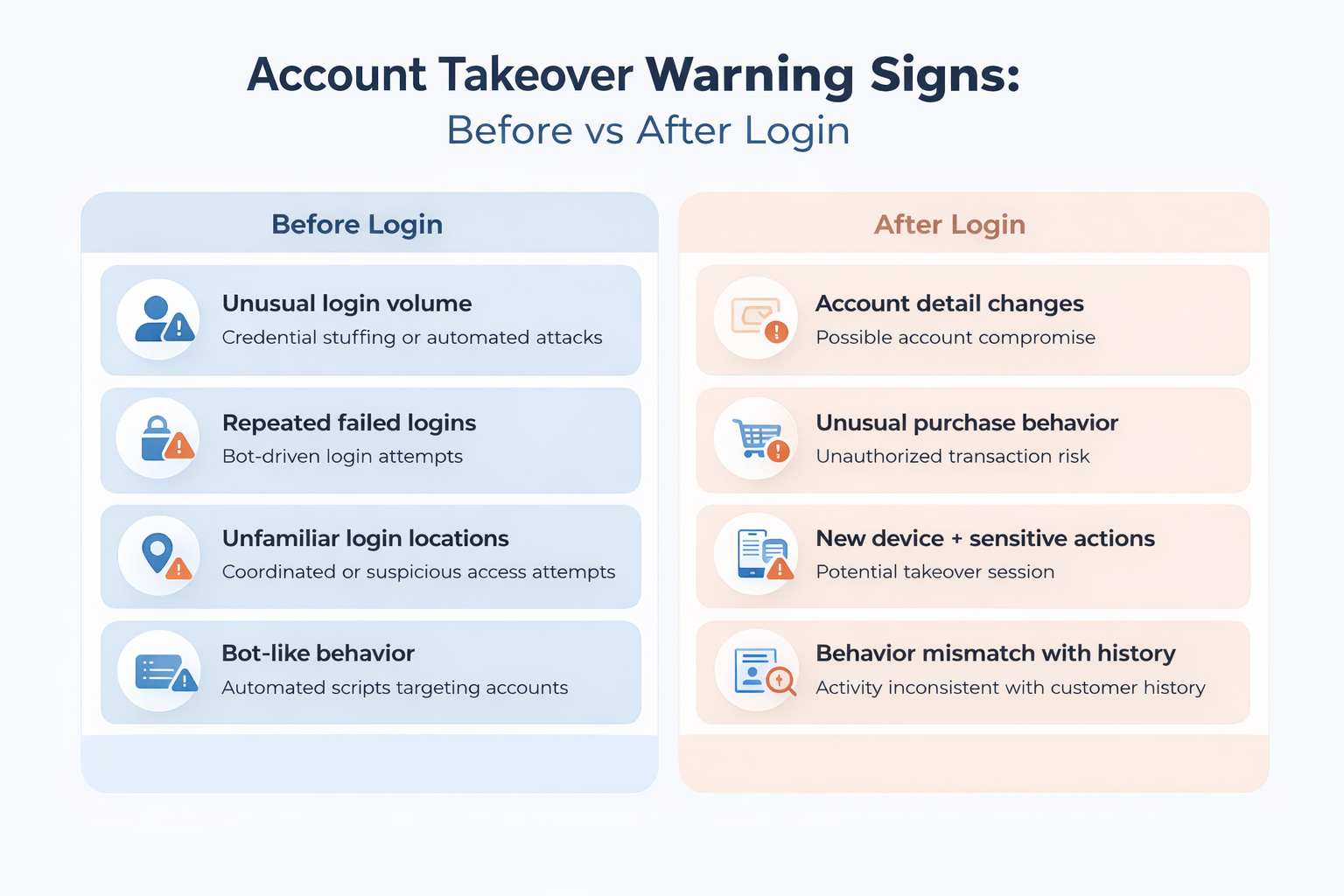

Señales de alerta de actividades de apropiación de cuentas (antes y después de iniciar sesión)

La mayoría de los comerciantes se centran en los intentos de inicio de sesión cuando piensan en la apropiación de cuentas. Pero eso es solo una parte del problema.

Algunas de las señales más fiables aparecen una vez concedido el acceso, cuando la cuenta ya se considera de confianza.

Estas señales rara vez se producen de forma aislada. El riesgo aumenta cuando se producen varias señales en la misma sesión.

Antes de iniciar sesión: Indicadores tempranos

Estas señales indican que se están produciendo intentos de acceso. Muestran dónde se están produciendo los ataques, pero no confirman que se haya producido una violación de la seguridad. Algunos intentos de inicio de sesión seguirán teniendo éxito.

Tras iniciar sesión: señales de alto riesgo

Es aquí donde se hace evidente la apropiación de cuentas, y donde muchos sistemas fallan.

Los cambios repentinos en los datos de la cuenta, la aparición de nuevos dispositivos seguidos de actividad o las secuencias rápidas de acciones suelen indicar que el acceso ya se ha visto comprometido.

Las señales por sí solas pueden parecer normales. El riesgo aumenta cuando se producen varias señales en la misma sesión.

La mayoría de los sistemas consideran el inicio de sesión como el punto de control. En el caso de la apropiación de cuentas, el inicio de sesión es el punto de partida. Si la detección se detiene ahí, la actividad de mayor riesgo queda sin supervisar.

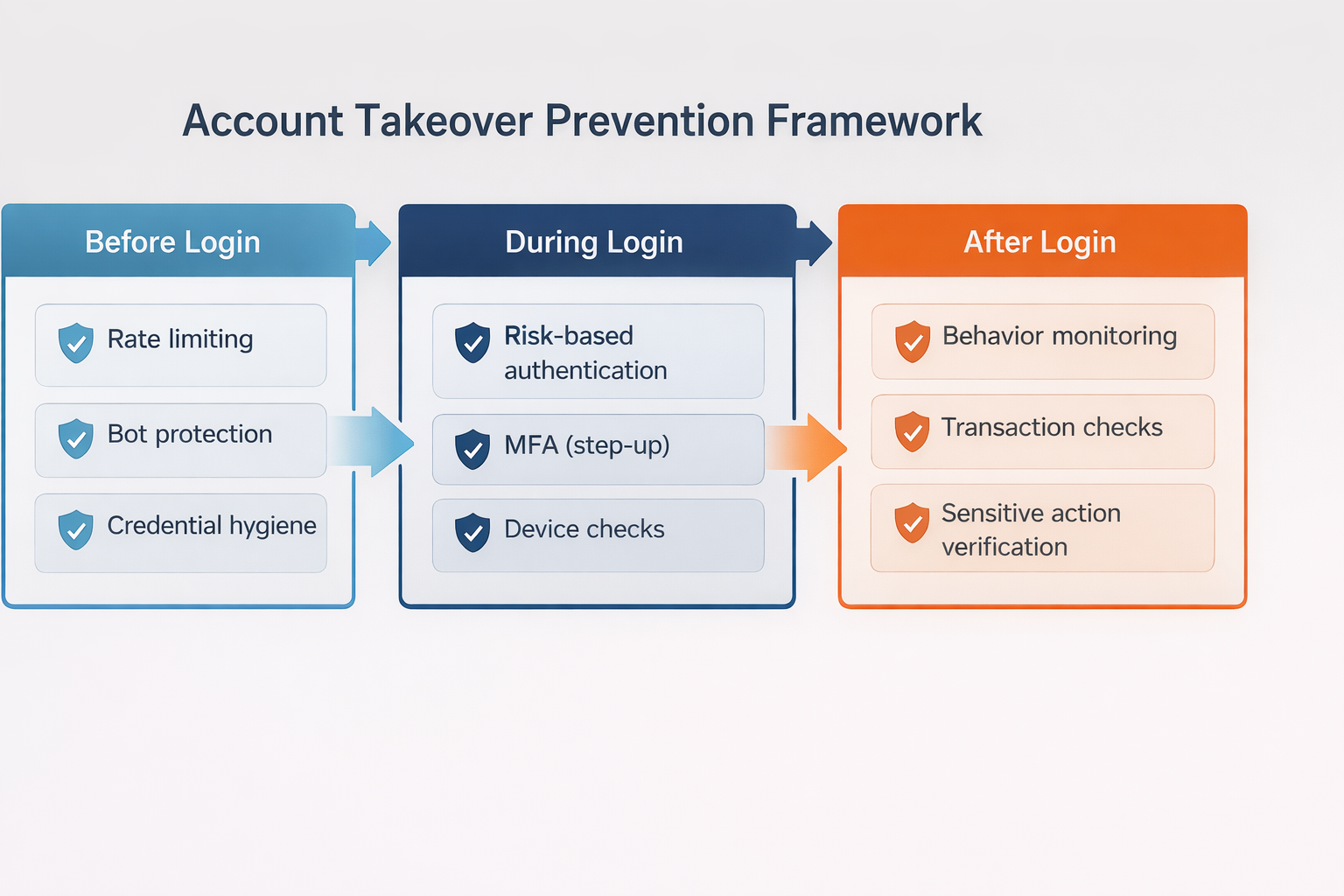

Cómo prevenir el fraude por apropiación de cuentas

Prevenir la apropiación de cuentas no consiste en añadir un único control, sino en abarcar todo el ciclo de vida del proceso de obtención y uso del acceso.

La mayoría de los comerciantes se centran en la seguridad del inicio de sesión. Eso es necesario, pero no basta.

El riesgo de apropiación de cuentas abarca tres etapas: antes del inicio de sesión, durante la autenticación y después de que se concede el acceso.

La prevención de la apropiación de cuentas funciona como un sistema por capas que abarca estas tres etapas:

La mayoría de los comerciantes invierten demasiado en la seguridad del inicio de sesión y no prestan suficiente atención a lo que ocurre una vez concedido el acceso.

Antes de iniciar sesión: reduce la exposición

Aquí es donde comienzan la mayoría de los ataques.

Aplicar normas de autenticación más estrictas

Recomiende o exija el uso de contraseñas más seguras y limite la reutilización de credenciales siempre que sea posible. Las credenciales débiles o reutilizadas son el punto de entrada de la mayoría de los ataques.

Limitar los intentos de inicio de sesión automático

La limitación de velocidad y la protección contra bots reducen la eficacia del «credential stuffing», ya que ralentizan o bloquean los intentos repetidos de inicio de sesión.

Supervisar los patrones de inicio de sesión a gran escala

Los picos en los intentos de inicio de sesión en todas las cuentas suelen indicar ataques coordinados, incluso antes de que se vean comprometidas las cuentas individuales.

Estas medidas reducen el volumen, pero no eliminan el riesgo. Algunos intentos de inicio de sesión seguirán teniendo éxito.

Durante el inicio de sesión: evaluar el riesgo en tiempo real

No todos los intentos de inicio de sesión deben tratarse de la misma manera.

Utiliza la autenticación basada en el riesgo

Evalúa factores como el dispositivo, la ubicación y el comportamiento para determinar si es necesaria una verificación adicional.

Aplicar la autenticación de dos factores de forma selectiva

Activa medidas de verificación adicionales, como la autenticación multifactorial (MFA), solo cuando se detecten señales de riesgo. De este modo, se reduce la fricción para los usuarios legítimos y se refuerza la protección donde realmente importa.

Realizar un seguimiento de la coherencia entre dispositivos y sesiones

Los dispositivos nuevos o no reconocidos no deben tratarse de la misma manera que las sesiones desconocidas, especialmente en el caso de los clientes habituales.

El objetivo aquí no es bloquear el acceso por completo, sino ponerlo en tela de juicio cuando algo no encaja.

Tras iniciar sesión: supervisar el comportamiento de forma continua

Es aquí donde se producen la mayoría de los casos de suplantación de identidad.

Una vez concedido el acceso, la sesión se considera fiable. Las transacciones, los cambios y las acciones heredan esa fiabilidad, a menos que algo la interrumpa.

Esté atento a los cambios en las cuentas de alto riesgo

Los cambios en la dirección de correo electrónico, la contraseña o los datos de envío inmediatamente después de iniciar sesión son indicios claros de que la cuenta ha sido comprometida.

Supervisar el comportamiento de las transacciones

Los patrones de pedido inusuales, los nuevos destinos de envío o las compras repentinas pueden indicar una actividad no autorizada.

Introducir controles de verificación por niveles para las acciones sensibles

Exige una verificación adicional cuando los clientes intenten realizar acciones de alto riesgo, no solo al iniciar sesión.

Comportamiento de los enlaces entre sesiones

El fraude suele consistir en una secuencia de acciones. Si nos fijamos solo en los hechos aislados, no vemos el patrón.

La prevención no se limita a la autenticación. Depende de lo que ocurra una vez concedido el acceso.

Sistemas de detección y protección contra el robo de cuentas

La detección de apropiación de cuentas se basa en señales.

No hay una única señal que confirme que una cuenta haya sido comprometida. Los sistemas de detección funcionan combinando múltiples señales relacionadas con el inicio de sesión, la sesión y la actividad transaccional para identificar comportamientos que no se ajustan al perfil del cliente.

Los sistemas de detección se basan en tres tipos de señales: de comportamiento, de dispositivo y de red, y a nivel de cuenta.

Señales de comportamiento

Estas señales se centran en cómo se utiliza la cuenta, no solo en cómo se accede a ella.

- Cambios en los patrones de navegación

- Comportamiento inusual de la sesión

- Secuencias rápidas de acciones

- Actividad que no se ajusta al historial de uso

Las señales de comportamiento suelen ser las más fiables, ya que reflejan la intención, y no solo el acceso.

Señales de dispositivos y redes

Esto permite determinar si la sesión se ajusta al entorno de usuario previsto.

- Dispositivos nuevos o no reconocidos

- Cambios o inconsistencias en la dirección IP

- Uso de servidores proxy, VPN o redes anónimas

Estas señales son útiles, pero no definitivas. Los usuarios legítimos también cambian de dispositivo y de ubicación.

Señales a nivel de cuenta

Estos se centran en los cambios que se producen en la propia cuenta.

- Actualizaciones de contraseña o correo electrónico

- Cambios en la dirección de envío

- Varios intentos fallidos de inicio de sesión seguidos de uno exitoso

Estas señales suelen aparecer justo antes de que se produzcan transacciones fraudulentas.

Las deficiencias de los sistemas de detección

La mayoría de los sistemas de detección de apropiación de cuentas son más eficaces en el momento del inicio de sesión.

Se centran en:

- bloquear el ataque de relleno de credenciales

- detectar intentos de inicio de sesión sospechosos

- activar la autenticación de dos factores

Eso es necesario, pero deja un vacío.

Una vez que se ha iniciado sesión correctamente, muchos sistemas relajan los controles. La sesión se considera fiable y la supervisión se vuelve limitada o irregular.

Ahí es donde se producen los fraudes por suplantación de identidad.

Los estafadores no necesitan eludir todos los controles. Solo tienen que superar un punto de control.

Si la detección se centra únicamente en el inicio de sesión, se pierde la secuencia de acciones que sigue a este.

La detección sin respuesta no es suficiente

La detección por sí sola no evita las pérdidas.

Detectar comportamientos sospechosos solo tiene sentido si da lugar a una respuesta:

- autenticación reforzada

- revisión de transacciones

- restricciones temporales de la cuenta

Sin una capa de respuesta, la detección se convierte en mera observación.

Una protección eficaz depende de la capacidad de reaccionar ante las señales en tiempo real, especialmente tras iniciar sesión, que es cuando el riesgo es mayor.

Fraude por apropiación de cuentas y devoluciones

El fraude por suplantación de identidad no termina con el inicio de sesión. Termina con una transacción que el cliente no ha autorizado.

Desde el punto de vista del comerciante, el pedido suele parecer legítimo. La cuenta es real. El método de pago está registrado. La transacción supera los controles de fraude habituales.

En ese momento, la transacción entra en el proceso de devolución.

La mayoría de los casos de suplantación de identidad se clasifican como fraude por parte de los emisores. El titular de la tarjeta alega que no autorizó la transacción, por lo que recae sobre el comerciante la carga de la prueba para demostrar lo contrario.

Ahí es donde el reto se hace evidente.

A diferencia del fraude tradicional, en el que pueden surgir señales sospechosas en el momento del pago, las transacciones por apropiación de cuentas se benefician de la confianza que genera una cuenta válida. Sin una autenticación sólida o pruebas claras que vinculen al cliente con la transacción, resulta difícil ganar estas disputas mediante la impugnación de la devolución del cargo.

En muchos casos, el comerciante:

- Inicio de sesión correcto

- Una transacción completada

- Datos estándar sobre pedidos y entregas

Pero no hay pruebas definitivas de que el propio cliente haya autorizado la compra.

Esa diferencia provoca pérdidas.

La apropiación de cuentas también se solapa con otros tipos de disputas. Algunos casos se presentan como transacciones no autorizadas. Otros se asemejan al fraude amistoso, especialmente cuando el acceso a la cuenta es compartido o no está claro. Desde el punto de vista del emisor, la distinción importa menos que el hecho de poder demostrar la autorización.

Para los comerciantes, el resultado es el mismo.

Se pierden ingresos tras la entrega. La reclamación influye en los índices de devoluciones. Se dedica tiempo operativo a atender casos con pocas posibilidades de recuperación.

Esto es lo que diferencia la apropiación de cuentas de la mayoría de las categorías de fraude.

El fallo no se produce en el momento del pago. Se produce antes, cuando se concede el acceso sin el contexto ni el control suficientes.

Prevenir la apropiación de cuentas no consiste solo en proteger las cuentas. Se trata, ante todo, de reducir el número de transacciones que acaban convirtiéndose en reclamaciones.

Los comerciantes que supervisan el comportamiento a lo largo de todo el ciclo de vida de la cuenta —antes del inicio de sesión, durante la autenticación y tras el acceso— reducen tanto el riesgo de fraude como las devoluciones posteriores.

Ahí es donde reside el verdadero control.

La suplantación de identidad no se detecta como fraude en el momento de la compra. Aparece más tarde en forma de transacciones no autorizadas y devoluciones.

Si observas reclamaciones relacionadas con la actividad de la cuenta, conviene analizar cómo se gestionan esos casos una vez que se producen.

Descubre cómo Chargeflow ayuda a los comerciantes a recuperar los ingresos perdidos por transacciones no autorizadas y devoluciones relacionadas con la ATO.

¿Devoluciones?

Ya no es tu problema.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

ARTÍCULOS relacionados

¿Tienes alguna pregunta?

: tenemos las respuestas.

Chargeflow recopila datos de decenas de fuentes externas de forma automática. Esto permite una cobertura mucho mayor y unas tasas de éxito mucho mejores, ya que las pruebas presentadas son mucho más completas y convincentes.

Chargeflow recopila datos como la información de los pedidos, los mensajes de los clientes y los detalles de pago. Se encarga de preparar todo el expediente de reclamación por ti, para que no tengas que mover un dedo.

¡Sí! Chargeflow es compatible con más de 50 procesadores de pagos. Esto significa que dispones de una única herramienta para gestionar todas tus devoluciones, independientemente de cómo proceses los pagos.

Solo pagas un porcentaje de los ingresos que te ayudamos a recuperar. Sin cuotas iniciales, sin suscripciones: solo una tarifa basada en los resultados.

Sí. Chargeflow cuenta con las certificaciones SOC 2 Tipo 2, RGPD e ISO. Utilizamos los más altos estándares de seguridad para proteger tus datos.

¿Necesitas más ayuda?

¿Tienes alguna pregunta? Estamos aquí para ayudarte. Solo tienes que pulsar el botón de chat para iniciar una conversación con el servicio de asistencia.

%201.svg)

.png)