7 menaces de cybersécurité auxquelles les commerçants en ligne doivent faire face

Les rétrofacturations ?

Ce n'est plus votre problème.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

On observe une forte augmentation du nombre de menaces liées à la cybersécurité depuis 2020, les attaques visant les ordinateurs de bureau et les appareils mobiles ayant augmenté de 30 % selon une étude.

Selon un rapport publié par Webscale, c'est en 2020 que le commerce électronique a connu une forte augmentation des cyberincidents.

Environ 70 % des participants à l'enquête (entreprises en ligne) ont indiqué que la fréquence des cyberattaques avait augmenté de 20 %.

La récente pandémie a été l'un des facteurs à l'origine de cette augmentation. Le fait que de plus en plus de personnes se soient tournées vers les achats en ligne a favorisé l'émergence de nouvelles entreprises. Cette évolution du paysage numérique a également servi de signal d'alarme pour les pirates informatiques.

Cela fait déjà quelques années que nous avons quitté 2020, mais les menaces de sécurité continuent de causer de gros problèmes aux commerçants en ligne.

Les cybercriminels disposent d'une multitude de techniques malveillantes, qui visent non seulement les administrateurs de sites et les employés, mais aussi les consommateurs.

Sensibiliser le public aux principales menaces en matière de cybersécurité est la première étape pour réussir à les contrer. Ensuite, c'est aux commerçants de décider quelles mesures de protection ils mettront en place dans leurs boutiques.

Dans cet article, nous avons pour objectif de mettre en lumière les menaces de cybersécurité les plus courantes auxquelles sont confrontées les entreprises et d'expliquer comment les contourner.

N° 1 : Le spam

Commençons par le spam. C'est l'une des tentatives de nuire les plus faciles à détecter. Certains pirates informatiques tentent d'exploiter les réseaux sociaux et les boîtes de réception en envoyant des messages contenant des liens infectés.

Laisser des URL infectées dans les commentaires d'articles de blog ou masquer le lien et l'insérer dans la section des avis sur un produit peut également fonctionner.

En cliquant sur ces liens, vous êtes redirigé vers des sites douteux, ce qui risque de vous exposer à des risques. De plus, les liens indésirables visibles sur un site web donnent une mauvaise impression aux visiteurs. Sans compter qu'ils peuvent également ralentir le chargement du site.

N° 2 : Les attaques DDoS

Les attaques DDoS submergent un site web d'un flux incessant de trafic provenant de différentes sources.

Les sites web tombent en panne parce qu'ils ne parviennent pas à gérer le flux de requêtes, et leur remise en service s'avère particulièrement difficile si le site ne dispose pas des mesures de sécurité nécessaires.

Dans certains cas, les attaques DDoS peuvent être utilisées à des fins de diversion. L'objectif est de détourner l'attention du personnel plutôt que de mettre le site web hors service. L'année 2021 a vu une augmentation significative de la fréquence et de l'ampleur de ces cyberattaques, qui ont atteint un niveau record. En novembre 2021, Microsoft a contré une attaque DDoS visant un client Azure. Les attaquants ont déployé un débit de 3,45 Tbps et un taux de paquets de 340 millions de PPS. Il s'agirait de la plus importante attaque DDoS jamais enregistrée.

N° 3 : Logiciels malveillants

Les logiciels espions, les virus, les chevaux de Troie et les ransomwares sont les types de logiciels malveillants les plus courants.

Lorsqu'un logiciel malveillant infecte un appareil, toute personne utilisant cet appareil pour se connecter à un site web risque de voler indirectement des données sensibles ou d'infecter le site web lui-même. C'est particulièrement le cas pour les personnes ayant accès aux bases de données backend.

Les pirates informatiques corrompent les données à l'aide d'un code et récupèrent les informations dont ils ont besoin. Ils peuvent également effacer leurs traces pour compliquer leur repérage.

N° 4 : Les bots

Les bots sont des applications logicielles ou des scripts qui exécutent des tâches spécifiques. Dans le domaine du commerce électronique, les bots ont généralement pour objectif d'extraire des informations utiles d'un site web.

Ces informations sont ensuite utilisées par un tiers pour prendre l'avantage sur la concurrence. C'est un coup bas, mais qui est néanmoins couramment utilisé.

Un exemple typique nous est fourni par Data Dome, qui a signalé une attaque de bots à grande échelle exploitant le modèle BaaS (bots as a service) et ayant duré environ 19 heures, avec quelque 15,5 millions de requêtes diffusées à partir de plus de 500 000 proxys résidentiels. En moyenne, cette attaque de scraping à grande échelle a généré environ 150 000 requêtes toutes les 10 minutes sur les serveurs de ses clients.

N° 5 : Fraude financière

La fraude à la carte de crédit est l'un des exemples les plus marquants de fraude financière. Le vol de cartes de crédit ou l'utilisation de données personnelles volées pour obtenir une nouvelle carte de crédit sont, depuis des années, un véritable fléau pour le secteur du commerce électronique.

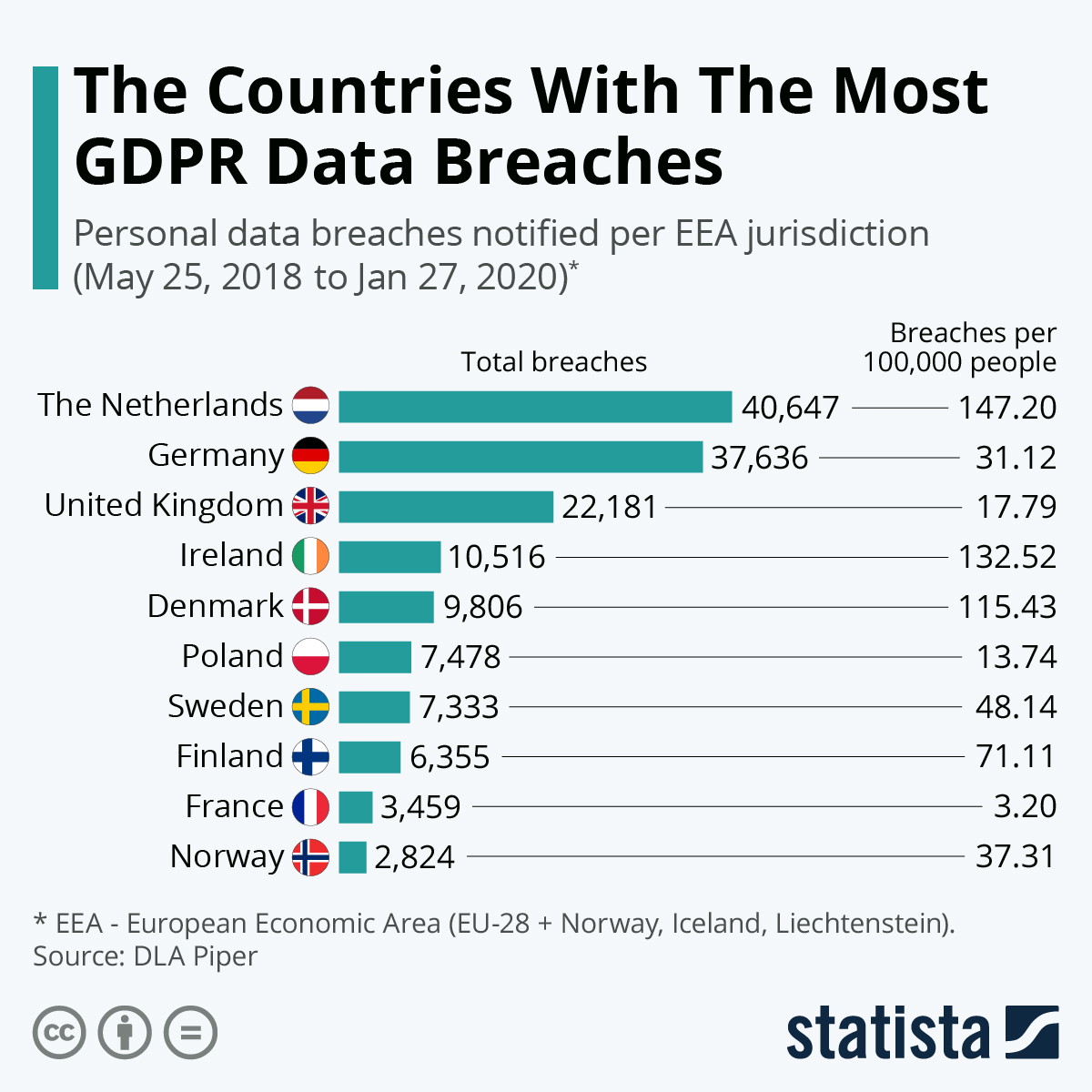

La Commission fédérale du commerce a publié un graphique montrant que le nombre de cas de fraude à la carte de crédit signalés est passé de 45 000 au premier trimestre 2019 à 115 000 au premier trimestre 2023.

La mise en place de systèmes de vérification d'adresse qui signalent les divergences entre le titulaire réel de la carte de crédit et l'adresse de livraison permet de remédier en partie à ce problème. Néanmoins, celui-ci reste d'actualité et nécessite une vigilance constante de la part des commerçants en ligne.

N° 6 : Escroquerie par hameçonnage

Selon la CISA, 9 cyberincidents sur 10 commencent par une tentative d'hameçonnage. Cela semble logique, car cette technique constitue une première étape idéale pour franchir la ligne de défense.

Le phishing commence par des pirates informatiques qui se font passer pour des propriétaires de boutiques en ligne légitimes. Ils peuvent envoyer un e-mail à votre client pour lui demander ses identifiants de connexion.

Les pirates informatiques les plus agressifs tentent également de piéger les membres du personnel. Une personne travaillant sur le site web et ayant accès au backend constitue une cible idéale pour les pirates.

Le sentiment d'urgence, la peur et d'autres formes de manipulation sont monnaie courante dans les attaques de phishing. Il est plus facile de piéger un destinataire lorsqu'il est confronté à un choix difficile, par exemple un avertissement indiquant que son compte a été piraté et qu'il doit le rétablir en cliquant sur un lien qui s'avère en réalité malveillant.

N° 7 : L'« e-skimming »

L'« e-skimming » exploite les failles de sécurité du site web ou de la passerelle de paiement, en particulier. Plus rarement, les pirates parviennent à injecter des logiciels malveillants dans du code tiers ou de quatrième partie existant.

Lorsqu'un site web est victime d'« e-skimming », les pirates interceptent les informations des utilisateurs au moment où ceux-ci saisissent leurs coordonnées bancaires, leur adresse postale, leurs identifiants de connexion, leurs réponses aux questions de sécurité, etc.

Du point de vue de l'utilisateur, rien ne laisse présager que quelqu'un puisse accéder illicitement aux données. Il ne s'en rend compte qu'après coup, lorsque les pirates ont déjà exploité ces informations.

Comment faire face à ces menaces de cybersécurité ?

La sécurité du commerce électronique est un sujet complexe, notamment en raison de la multitude de menaces existantes. Il existe toutefois des mesures éprouvées permettant de minimiser les risques. Voici quelques recommandations utiles, bien que non exhaustives :

1. Utilisez un logiciel antivirus

Les logiciels antivirus devraient être obligatoires. Toute personne utilisant un appareil pour travailler sur le site web devrait protéger son propre système.

Il incombe aux responsables de s'assurer que chaque membre du personnel dispose d'un logiciel antivirus. Une seule personne réticente à le faire pourrait causer suffisamment de dégâts pour affecter toutes les personnes concernées.

Les logiciels antivirus devraient suffire à eux seuls si vous les laissez fonctionner en arrière-plan, mais il est tout de même recommandé d'effectuer des analyses personnalisées de temps à autre.

Si vous soupçonnez des failles de sécurité sur l'appareil, utilisez un logiciel antivirus pour vérifier ce qu'il détecte. Si un logiciel malveillant ou une autre menace infecte l'appareil, vous devez supprimer les données corrompues.

Il peut parfois arriver que vous deviez accéder manuellement aux fichiers système pour les supprimer vous-même. Assurez-vous de savoir comment accéder au répertoire /usr/local/bin sous macOS, par exemple, ou au répertoire System32 sous Windows.

2. Encourager l'adoption d'une politique de mots de passe sécurisés

Une politique de mots de passe efficace est un autre exemple de mesure de sécurité qui détermine le niveau de sécurité de votre site web.

Beaucoup de gens négligent de créer des mots de passe sûrs. Au lieu de cela, ils utilisent des combinaisons évidentes comme « 1234567 » ou « password123 », ce qui facilite grandement la tâche des pirates informatiques.

Idéalement, les mots de passe devraient :

- Utilisez des lettres majuscules et minuscules

- Ajouter des symboles aléatoires

- Adaptez-vous à chaque compte

- Restez informé régulièrement

Si vous avez du mal à mémoriser plusieurs identifiants, utilisez un gestionnaire de mots de passe pour enregistrer ces informations, auxquelles vous seul aurez accès grâce à un mot de passe principal et à l'authentification à deux facteurs.

3. Gérer les autorisations des utilisateurs

La gestion des rôles et des autorisations des utilisateurs fait partie des pratiques courantes en matière d'audit de sécurité. Chaque fois qu'un utilisateur quitte l'entreprise ou change de poste, ses identifiants d'accès d'origine doivent être modifiés en conséquence.

Selon le nombre d'utilisateurs travaillant sur un site web, il peut s'avérer difficile de garder une trace de chacun, surtout si l'administrateur du site est déjà débordé.

Il faudrait que quelqu'un s'en charge. Cela dit, assurez-vous que votre équipe administrative soit tout aussi digne de confiance. Il est essentiel de choisir des personnes en qui vous pouvez avoir confiance. La dernière chose que l'on souhaite voir de la part de son personnel, c'est qu'il agisse de son propre chef.

4. Configurer le certificat SSL

La conformité PCI implique que le protocole SSL est obligatoire. Pourtant, tous les commerçants en ligne ne prennent pas la peine de le mettre en place.

L'absence de certificat constitue un signal d'alerte important, détectable par les navigateurs Internet et les visiteurs du site web.

Un certificat SSL valide constitue une mesure de sécurité pour le site et ses visiteurs. Une fois le certificat mis en place, l'URL du site web passe de HTTP à HTTPS. Le « S » signifie « sécurisé ». Pour vous assurer que tout est correctement configuré, utilisez un outil de vérification des certificats SSL afin de vérifier que le certificat est bien configuré pour le domaine.

Le protocole HTTPS crypte les informations reçues par un site web. Les pirates ont beaucoup plus de mal à déchiffrer ces données lorsqu'elles sont cryptées. La plupart d'entre eux abandonnent et se tournent vers de nouvelles cibles.

5. Trouver un hébergeur fiable et sécurisé

Étant donné que les hébergeurs ont votre site entre leurs mains, il est essentiel d'en trouver un qui offre plus qu'une simple garantie de disponibilité de 99,9 %.

Prêtez attention aux fonctionnalités de sécurité incluses dans l'offre, et n'hésitez pas à payer un supplément pour bénéficier de ces mesures de sécurité.

Avant de vous engager, consultez attentivement les avis afin de vous assurer que vous avez choisi le bon hébergeur. Si possible, demandez des recommandations personnelles à des personnes que vous connaissez et en qui vous avez confiance. Après tout, les avis en ligne laissés par des inconnus peuvent parfois être peu fiables.

6. Automatiser les rétrofacturations

Les solutions logicielles constituent une bouée de sauvetage pour les entreprises, et le logiciel d'automatisation des rétrofacturations de Chargeflow en est un excellent exemple.

Lorsque le logiciel analyse une transaction et détecte des schémas d'activité frauduleuse, il alerte le commerçant, génère une réponse au rejet de débit pour ce dossier et fournit des éléments de preuve en son nom.

Au lieu d'attendre que votre acquéreur vous informe lorsque des titulaires de carte déposent des réclamations, ce qui conduit souvent à manquer de temps pour rassembler des preuves convaincantes et répondre efficacement, les entreprises peuvent toujours soumettre des réponses rapides et exhaustives aux demandes de rétrofacturation et régler les litiges de manière automatisée. Grâce à la tarification au résultat de Chargeflow, vous ne payez que pour les dossiers gagnés.

Conclusion

Dans l'ensemble, les cybercriminels continuent de poser des problèmes aux commerçants en ligne. Les boutiques en ligne restent exposées à diverses menaces.

Il appartient aux administrateurs du site de sensibiliser les utilisateurs aux menaces qui posent problème, afin que toutes les personnes concernées sachent comment réagir.

Il est également judicieux de prendre des mesures proactives et de se tenir informé des dernières tendances en matière de cybersécurité. Tout ce qui vous aide à vous prémunir contre les cybercriminels vous permettra de réaliser des économies à long terme.

Les rétrofacturations ?

Ce n'est plus votre problème.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

%201.svg)

.png)