Fraude zonder fysieke kaart: wat het is en hoe je het kunt voorkomen

Terugboekingen?

Dat is niet langer uw probleem.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

Card-Not-Present (CNP)-fraude is de grootste bedreiging voor het moderne betalingsverkeer. Deze vorm van fraude is verantwoordelijk voor 73% of 12,5 miljard dollar aan jaarlijkse verliezen door kaartfraude in de VS. De huidige CNP-fraude maakt gebruik van geautomatiseerde aanvallen, massale inbreuken op inloggegevens, account-overnames, synthetische identiteiten en triangulatie. Handelaren dragen de aansprakelijkheid en de operationele kosten. Betalingsgateways en banken detecteren grootschalige aanvallen en afwijkingen op kaartniveau. Effectieve verdedigingsmaatregelen voor handelaren vereisen het vooraf screenen van risicovolle bestellingen, gelaagde authenticatie, netwerktokenisatie, intelligence aan de kant van de handelaar en geautomatiseerd bewijsmateriaal met tools zoals Chargeflow-automatisering.

Fraude waarbij de kaart niet fysiek aanwezig is (CNP-fraude) is niet per se een nieuw fenomeen. Het heeft alleen een enorme digitale upgrade ondergaan. Hoewel de eerste vorm van „op afstand“ gepleegde fraude al in 1899 plaatsvond via een gestolen treinkaartje, is de dreiging sindsdien onophoudelijk toegenomen:

- Jaren 70: Dieven plunderden brievenbussen op zoek naar postordercatalogi en doorstempelde bonnetjes.

- Jaren 90: „AOHell“ was een pionier op het gebied van phishing en haalde vroege internetgebruikers over om hun kaartgegevens prijs te geven.

- 2015: Door de EMV-chiptechnologie werd het moeilijker om fysieke kaarten te klonen, waardoor fraudeurs bijna volledig zijn overgestapt op online betaalmethoden.

De huidige realiteit is dat de schade door CNP-fraude alleen al in de VS naar schatting 12,5 miljard dollar bedroeg, wat neerkomt op bijna 73% van alle kaartfraude. Het is niet langer de vraag óf een handelaar te maken krijgt met schade door CNP-fraude, maar hoe hij zich hiertegen kan wapenen.

In deze gids wordt uitgelegd hoe moderne fraude zonder fysieke kaart in zijn werk gaat en welke specifieke maatregelen u kunt nemen om dit te voorkomen.

Wat is fraude waarbij de kaart niet fysiek aanwezig is (CNP-fraude)?

Eenvoudig gezegd is Card-Not-Present (CNP)-fraude het ongeoorloofd gebruik van betaalgegevens in elke situatie waarin de handelaar de fysieke kaart niet kan controleren.

Voor een fraudeanalist of handelaar zou de definitie van CNP-fraude echter nauwkeuriger zijn: het gaat om misbruik van authenticatiegegevens. Er is sprake van CNP-fraude wanneer een aanvaller een reeks gestolen, statische gegevens – het rekeningnummer (PIN), de CVV2-code en de vervaldatum – gebruikt om zich via een digitaal, mobiel of telefonisch kanaal succesvol voor te doen als een legitieme kaarthouder.

Omdat de handelaar de kaart noch de klant kan zien, berust de volledige veiligheid van de transactie op de veronderstelling dat het bezit van de gegevens gelijkstaat aan toestemming van de eigenaar. CNP-fraude is het systematische bewijs dat deze veronderstelling onjuist is.

Fraude met fysieke kaart versus fraude zonder fysieke kaart: de belangrijkste verschillen

Zowel fraude met fysieke kaarten als fraude zonder fysieke kaarten houdt ongeoorloofd gebruik van betaalgegevens in. Het echte verschil zit hem in de manier waarop fraudeurs de aanval uitvoeren, hoe moeilijk deze op te schalen is en hoe betalingsnetwerken de aansprakelijkheid voor fraude verdelen.

Dit zijn de belangrijkste aandachtspunten:

1) Uitvoering: fysieke toegang versus misbruik op afstand

Bij CP-fraude is doorgaans fysiek contact of interactie via een contactloze verbinding met de betaalinfrastructuur vereist. Volgens de wereldwijde EMVCo-normen vereist een transactie met een chip een lokale, dynamische cryptografische interactie tussen de kaart (of een geactiveerde mobiele portemonnee) en de betaalterminal.

Bij CNP-fraude is een dergelijke fysieke nabijheid en een handeling op hardwareniveau daarentegen niet nodig. De aanvaller hoeft alleen maar vaste datasets aan te leveren. Handelaars controleren slechts een reeks tekens.

- De vereiste van een 'proof-of-life' bij CNP-transacties houdt in dat, zelfs als een fraudeur de transactiegegevens onderschept, deze gegevens wiskundig gezien onbruikbaar zijn voor toekomstige aankopen. De aanvaller moet fysiek in het bezit zijn van de kaart, een digitale portemonnee hacken of gespecialiseerde hardware gebruiken om een NFC-signaal door te geven. Dit zorgt voor een hoge drempel, waardoor wordt voorkomen dat de aanval wereldwijd vanaf één enkele terminal kan worden uitgevoerd.

- Bij fraude waarbij de kaart niet fysiek aanwezig is, zijn deze inloggegevens, omdat ze statisch zijn, zeer kwetsbaar voor diefstal. Datalekken, phishing of form jacking (Magecart) kunnen deze gegevens in gevaar brengen. Zodra ze zijn buitgemaakt, worden ze op dark web-marktplaatsen verkocht om tegelijkertijd bij duizenden webwinkels te worden gebruikt.

2) Schaalbaarheid: gerichte fraude versus geautomatiseerde aanvallen

Om een fraudeoperatie met fysieke betaalkaarten op te schalen, moeten de daders een gedecentraliseerd netwerk van menselijke uitvoerders aansturen. Deze personen moeten winkels fysiek bezoeken, met vervalste betaalkaarten omgaan en het risico lopen om oog in oog te komen staan met personeel of bewakingscamera’s.

Zelfs bij geavanceerde operaties wordt de aanval beperkt door geografische factoren en menselijke snelheid. De verhouding tussen risico en opbrengst wordt gedrukt door de logistieke lasten van de fysieke wereld.

Bij fraude waarbij geen fysieke kaart wordt gebruikt, neemt geautomatiseerde coördinatie de plaats in van menselijke tussenkomst. Met één enkele digitale API of webformulier kunnen in één keer duizenden gestolen gegevenssets worden getest via honderden verschillende betalingsgateways van handelaren.

3) Risicospreiding: bescherming van de handelaar versus blootstelling van de handelaar

Het laatste, en belangrijkste, verschil tussen fraude waarbij de kaart fysiek aanwezig is en fraude waarbij de kaart niet fysiek aanwezig is, betreft het aansprakelijkheidskader.

De aansprakelijkheid van het kaartnetwerk zorgde voor een veilige haven, waarbij een kaartuitgever het verlies als gevolg van fraude met vervalste kaarten draagt als een handelaar een transactie met fysieke kaartbetaling heeft verwerkt met de juiste apparatuur.

In de CNP-wereld ontbreekt dat vangnet, tenzij je 3DS specifiek op de juiste manier gebruikt. Hierdoor ligt de bewijslast weer bij de bank.

Dat gezegd hebbende, gaan we eens kijken hoe CNP-fraude in zijn werk gaat.

Hoe fraude zonder fysieke kaart werkt

Volgens Mastercard wordt fraude gericht op betalingen steeds complexer en geavanceerder. Het criminele gebruik van AI en de toenemende standaardisering en verspreiding van malware en andere technologieën: ze fungeren als een digitaal equivalent van ouderwets inbraakgereedschap.

Voor de professionele fraudeanalist houdt deze transformatie in dat hij misbruik van CNP-gegevens moet beschouwen als een gestructureerde, uit drie fasen bestaande industriële cyclus: verwerving, verfijning en te gelde maken.

Zo verloopt CNP-fraude:

Grootschalige verwerving van referenties

De markt wordt momenteel overspoeld met gestolen gegevens. In 2024 maakte de „Mother of All Breaches“ (MOAB) duidelijk dat fraudeurs persoonlijke gegevens beschouwen als een goedkoop en overvloedig beschikbaar handelsartikel.

Deskundigen onderscheiden drie hoofdcategorieën van acquisitie:

- Systeembreuken: Dit zijn grootschalige datalekken waarbij miljoenen ‘Fullz’ of complete sets inloggegevens tegelijkertijd op de dark web-markten worden gedumpt.

- Active Harvesting (Magecart/eSkimming): Een geavanceerde man-in-the-middle-aanval waarbij kwaadaardige JavaScript-code wordt geïnjecteerd in betaalpagina’s van webwinkels. Hierbij worden gegevens bij het invoeren onderschept, waarbij standaardversleutelingsprotocollen vaak worden omzeild.

- Algoritmische generatie (BIN-aanvallen): Ook wel bekend als ‘Issuer Enumeration’, waarbij een inbreuk op het systeem helemaal niet nodig is. Hierbij kan de aanvaller een bekend bankidentificatienummer (BIN) en brute-force-algoritmen gebruiken om geldige combinaties van PAN, vervaldatum en CVV te raden.

Geautomatiseerd validatie- of verfijningsproces

Ruwe gegevens zijn alleen bruikbaar als ze zijn geverifieerd. Aanvallers gebruiken carding om statische kaarten van actieve kaarten te onderscheiden, waardoor ze uw infrastructuur in feite als wapen inzetten.

Kaarttesten kunnen verschillende vormen aannemen, maar het uiteindelijke doel is een goedgekeurde reactie, waardoor de doorverkoopwaarde van een onbewerkte legitimatiebewijs onmiddellijk verdrievoudigt.

Exploitatie en liquidatie

Zodra een kaart ‘hot’ is, nadert de levenscyclus van ‘card-not-present’ zijn einde. Het doel is om de digitale identificatiegegevens om te zetten in contant geld voordat het fraudedetectiesysteem (FDS) van de uitgever het patroon signaleert.

Fraudeurs maken steeds vaker gebruik van peer-to-peer-diensten om geld wit te wassen en bedragen over te maken via een keten van gehackte accounts, waarmee ze het spoor uitwissen voordat de onvermijdelijke terugvordering plaatsvindt.

"Een zorgwekkende trend op het gebied van fraude in 2025 is de toenemende industrialisering van ondersteunende diensten en technologie, waardoor fraudeurs hun slagkracht kunnen maximaliseren."

"Met een van die populaire tools kunnen oplichters de code op de betaalpagina van een online winkel aanpassen en vervolgens betalingsgegevens stelen – of 'skimmen' – terwijl transacties plaatsvinden."

"In 2025 waren er 10.500 van dergelijke hackaanvallen actief, waardoor meer dan 23 miljoen online transacties werden gecompromitteerd." – Belangrijkste risico's op betalingsfraude en strategische implicaties voor 2026 door Recorded Future

Veelvoorkomende vormen van fraude waarbij de kaart niet fysiek aanwezig is

Fraudetypes waarbij de kaart niet fysiek aanwezig is, worden professioneel ingedeeld op basis van de herkomst van de dader: externe criminele organisaties, geautomatiseerde botnetwerken of de klanten zelf.

Fraude door de eigen organisatie

Vriendelijke fraude wordt door de meeste handelaren inmiddels gezien als de grootste bedreiging voor de marges in de e-commerce en is uitgegroeid van een hinderlijke kwestie tot een structurele crisis.

Mastercard schrijft 70% van alle creditcardfraude toe aan ‘friendly fraud’, waarbij handelaren jaarlijks meer dan 132 miljard aan verliezen moeten dragen. Naar verwachting zal het wereldwijde aantal terugboekingen tegen het einde van 2026 oplopen tot 337 miljoen transacties, een stijging van 42% ten opzichte van 2023.

Fraude met terugboekingen is sterk toegenomen omdat de klant zelf, en niet een derde partij, de daad heeft gepleegd. In tegenstelling tot traditionele fraude zijn de transactiegegevens (IP-adres, apparaatvingerafdruk, CVV) dan ook meestal 100% legitiem, waardoor de meeste verouderde front-endfilters hun nut verliezen.

Geautomatiseerde aanvallen op infrastructuur

Zoals eerder benadrukt, zijn BIN- en enumeratie-aanvallen geen gerichte diefstallen, maar eerder brute-force-aanvallen op de betalingsgateway.

De VS blijven het belangrijkste doelwit, met 58% van alle wereldwijde aanvallen op de gegevens van kaartuitgevers. Deze aanvallen leiden niet alleen tot fraude; het grote aantal geweigerde transacties kan de reputatie van een handelaar bij betalingsverwerkers schaden en boetes tot gevolg hebben.

Fraude door account-overname (ATO)

ATO-fraude gaat steeds verder dan het louter stelen van inloggegevens. Terwijl deze vorm van fraude vroeger vooral draaide om het raden van wachtwoorden en credential stuffing, maakt moderne ATO steeds vaker gebruik van gestolen browsersessies om authenticatiecontroles volledig te omzeilen.

Met behulp van infostealer-malware verzamelen aanvallers browsercookies en sessietokens van gehackte apparaten. Hierdoor kunnen ze een reeds geauthenticeerde sessie herhalen (een zogenaamde „pass-the-cookie“-aanval) en zich voordoen als een legitieme, ingelogde gebruiker. Aangezien de authenticatiestap al is voltooid, kunnen deze aanvallen MFA-verificaties omzeilen die uitsluitend aan het inlogproces zijn gekoppeld.

Zodra ze toegang hebben gekregen tot een vertrouwd account, zetten aanvallers die toegang doorgaans snel om in geld. Opgeslagen betaalmethoden, loyaliteitssaldi en bestaande transactiegegevens maken transacties met een hoge waarde mogelijk die minder snel risicocontroles activeren.

Fraude met valse identiteitsgegevens

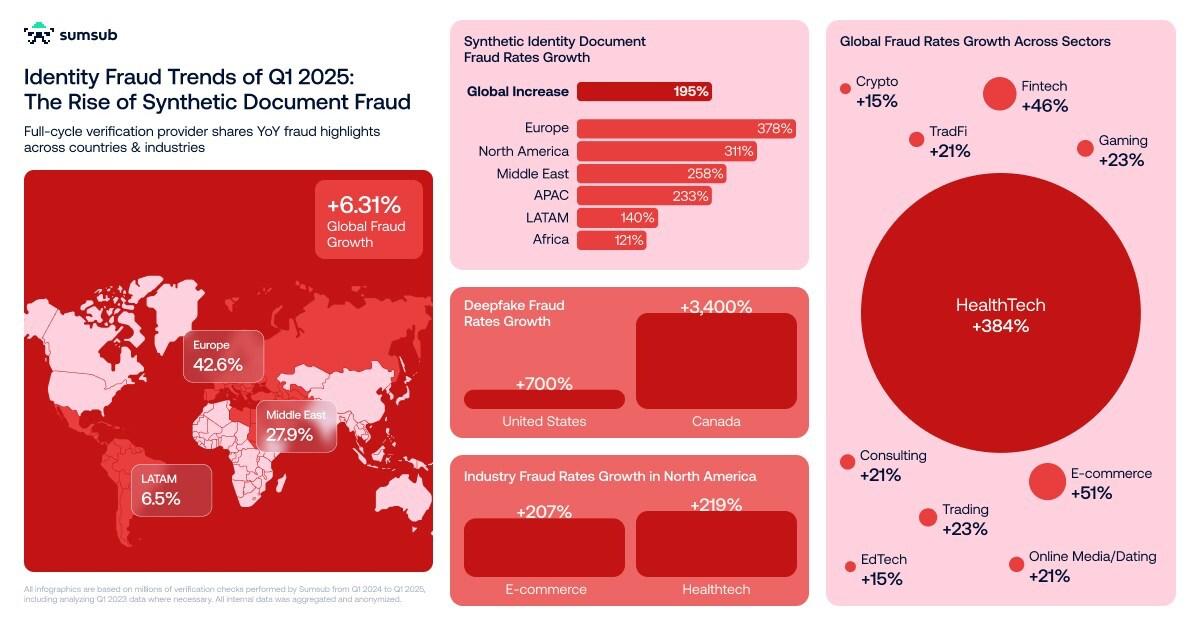

Fraude met synthetische identiteiten is inmiddels veel verder gegaan dan het simpelweg samenvoegen van gegevens. Fraudeurs combineren nu gestolen persoonlijke identiteitsgegevens met door AI gegenereerde kenmerken om fictieve identiteiten te creëren die geen enkele geschiedenis in de echte wereld hebben en daardoor onzichtbaar blijven voor traditionele verificatiesystemen.

Generatieve AI heeft deze verschuiving drastisch versneld. Het aantal gevallen van fraude met vervalste identiteitsdocumenten is in Noord-Amerika tussen het eerste kwartaal van 2024 en het eerste kwartaal van 2025 met 300% gestegen. Aanvallers produceren nu routinematig hyperrealistische live-selfies, energierekeningen, vervalste documenten en consistente digitale sporen die op grote schaal de standaard geautomatiseerde KYC-controles doorstaan.

Dit is een volwassen, zeer winstgevend crimineel bedrijfsmodel. In tegenstelling tot klassieke CNP-fraude, die gericht is op onmiddellijke verzilvering, worden synthetische identiteiten systematisch opgebouwd.

Fraude door middel van triangulatie

Triangulatiefraude is een genest fraudepatroon waarbij de kaart niet fysiek aanwezig is, waardoor legitieme consumenten ongewild medeplichtig worden.

De fraudeur zet een nepwinkel op, vaak op eBay, Facebook Marketplace of een overtuigende onafhankelijke website, waar hij populaire artikelen tegen forse kortingen aanbiedt. Wanneer een echte klant iets koopt en de fraudeur betaalt, gebruikt de aanvaller onmiddellijk gestolen kaartgegevens om hetzelfde product bij een legitieme verkoper te kopen en het naar het adres van de koper te verzenden.

De daadwerkelijke klant ontvangt de goederen en is tevreden, dus hij of zij maakt nooit bezwaar. Weken of, waarschijnlijk maanden later, ontdekt de rechtmatige kaarthouder de ongeoorloofde afschrijving en dient een terugvordering in. De handelaar raakt zowel de voorraad als de opbrengst kwijt, draait op voor de kosten en heeft vrijwel geen verhaal. Er is een bewijs van levering op een echt adres. Ondertussen strijkt de fraudeur de pure winst van de schaduwverkoop op, die vrijwel niet te traceren is.

Hoe fraude zonder fysieke kaart gevolgen heeft voor bedrijven en klanten

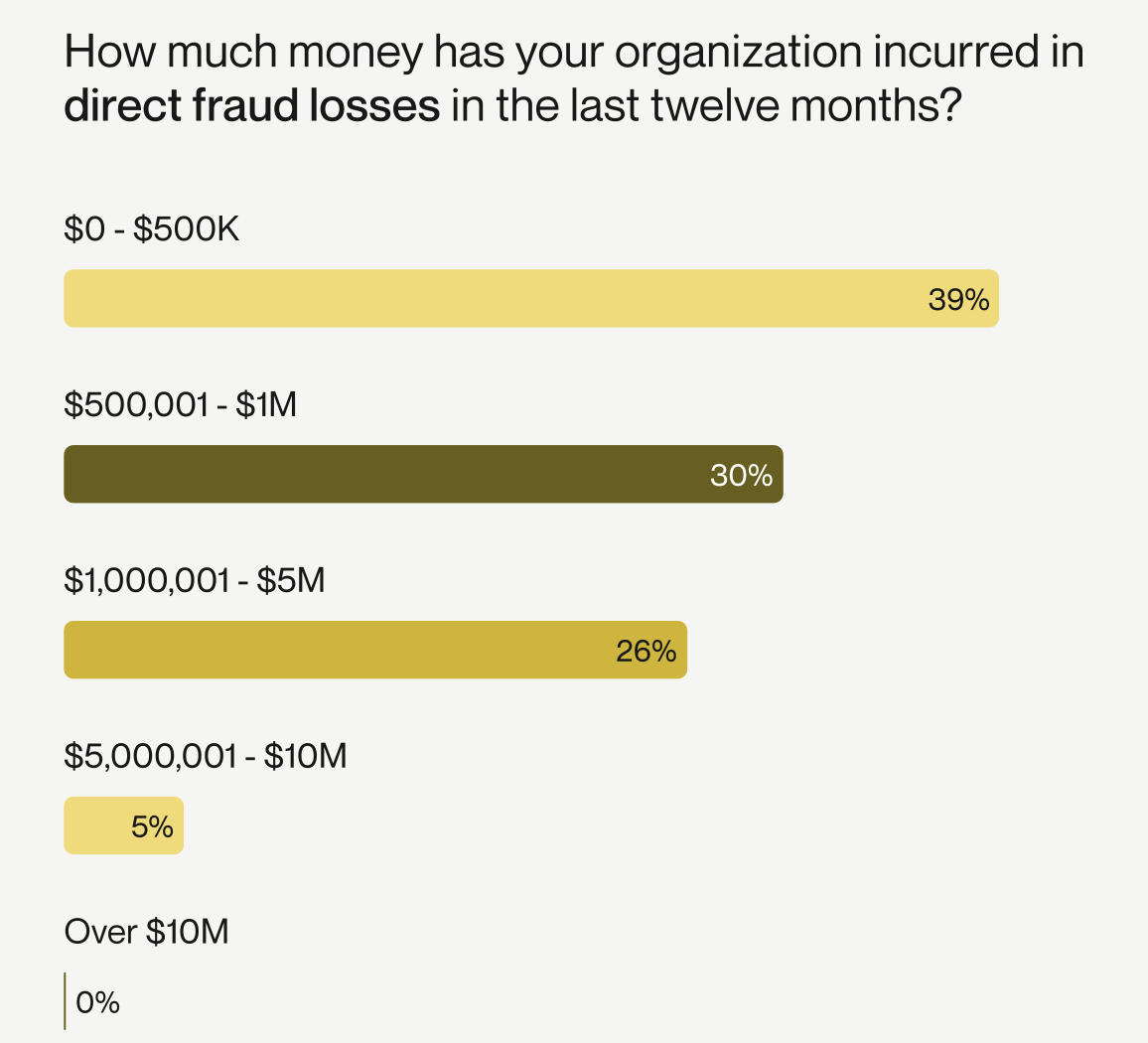

Handelaren dragen de financiële en operationele lasten van fraude bij transacties zonder fysieke kaart, omdat de aansprakelijkheid bij hen ligt. Dit tast stilletjes de levenslange waarde van de klant aan en dwingt hen tot voortdurende bemiddelingskosten die ze anders nooit zouden hoeven maken.

Klanten krijgen te maken met persoonlijke ongemakken die vaak leiden tot een blijvend verlies van vertrouwen en klantverloop.

De gevolgen van fraude zonder fysieke kaart voor handelaren

Zonder hulpmiddelen als Chargeflow Prevent en 3DS-controles zijn handelaren zelf verantwoordelijk voor het risico. Zij dragen het volledige bedrag van de fraude en alle daaruit voortvloeiende kosten.

Volgens schattingen uit de sector bedraagt de multiplier voor de Amerikaanse detailhandel bijna 5 keer per dollar aan fraude. In de praktijk vertaalt zich dit als volgt:

- Volledige aansprakelijkheid bij vrijwel elke frauduleuze bestelling, tenzij de aansprakelijkheid actief wordt overgedragen.

- Grote hoeveelheden geschillen die risico- en financiële teams volledig in beslag nemen, tenzij frauduleuze transacties worden geblokkeerd voordat ze worden uitgevoerd.

- Hogere verwerkingskosten, reserveverplichtingen en gespannen relaties met de acquirerende banken als gevolg van hoge terugboekingspercentages.

- Een stille uitholling van de marges en de groei door klanten die zijn weggegaan en nooit meer terugkeren, en die actief campagne voeren tegen je merk.

De gevolgen van fraude zonder fysieke kaart voor klanten

CNP-fraude leidt ertoe dat rechtmatige kaarthouders onterechte afschrijvingen krijgen, dat hun rekeningen tijdens het onderzoek worden geblokkeerd, dat ze urenlang aan de telefoon hangen met de kaartuitgevers en, in ernstige gevallen, tot een grotere inbreuk op hun privacy.

Klanten reageren hun frustratie vaak af op de winkeliers. Veel slachtoffers geven de winkelier waar de transactie plaatsvond de schuld en kopen daar vervolgens gewoon niet meer. De kaartuitgever kan de afschrijving weliswaar terugdraaien, maar de band met uw merk is dan meestal verbroken.

Waarschuwingssignalen voor fraude bij transacties zonder fysieke kaart

Fraude waarbij de kaart niet fysiek aanwezig is, komt tot uiting via een reeks subtiele, onderling samenhangende signalen. De best presterende fraudeteams – die hun terugboekingspercentages consequent ruim onder de controledrempel van Visa van 0,65% houden – herkennen deze patronen in realtime en grijpen in voordat de aanval een grotere omvang aanneemt.

Dit zijn de belangrijkste signalen om in de gaten te houden:

Telemetrie en omgevingsmanipulatie

Geavanceerde fraudeoperaties maken tegenwoordig gebruik van proxy-netwerken voor thuisgebruik en tools voor het vervalsen van de omgeving. Ontwikkelaars kunnen nu een user-agent opgeven, waarna bibliotheken de TLS-vingerafdruk dienovereenkomstig bijwerken, wat aanvallers met name helpt om detectiemechanismen te omzeilen die uitsluitend aan de serverzijde werken.

Let op afwijkingen tussen browser-/apparaat-fingerprints en de onderliggende netwerktelemetrie. Een user-agent die aangeeft dat het om macOS Safari gaat, terwijl de TCP/IP-headers wijzen op een Linux- of gevirtualiseerde omgeving, is een belangrijke waarschuwing.

Afwijkingen in gedragsbiometrie

Let op afwijkingen in aarzelingspatronen, correctiegedrag en de tijdsverdeling van gebruikersacties.

Hoewel automatisering steeds beter in staat is om menselijk gedrag na te bootsen, blijven er meetbare afwijkingen bestaan. Als van een accountgebruiker bekend is dat hij snel en nauwkeurig typt, kan het systeem een sessie markeren als het merkt dat de huidige gebruiker veel langzamer is. Aan de hand van de dynamiek van de toetsaanslagen kunnen bots worden geïdentificeerd waarvan het typgedrag te gelijkmatig of te snel is in vergelijking met dat van menselijke gebruikers.

Moderne fraudetools proberen deze patronen te verhullen. Zo kan de zogenaamde ‘Ghost cursor’ bots helpen om realistischere en menselijkere muisbewegingen te genereren door gebruik te maken van Bézier-curven, in plaats van de muis in een rechte lijn te bewegen. Maar door statistische analyse van de timing van interacties, navigatiepatronen en het invullen van formulieren kan er nog steeds onderscheid worden gemaakt tussen geautomatiseerde sessies en echt gebruikersgedrag.

Drip-aanvallen met lage snelheid

Klassieke pieken in het dataverkeer zijn nu gemakkelijker te herkennen. De nieuwere bedreiging is het ‘low-and-slow’-patroon , waarbij gestage, kleine autorisaties zich over uren of dagen verspreiden vanaf wisselende IP-adressen om onder de radar te blijven. Clusters van testtransacties of activiteiten waarbij naar accountnamen wordt gezocht, gaan vaak vooraf aan grotere, gecoördineerde aankopen.

Wijziging van de verzendgegevens na aankoop

Bij veel hoogwaardige CNP-fraudeaanvallen gaat het om bestellingen die er legitiem uitzien, gevolgd door snelle ingrepen. Let op snelle adreswijzigingen, verzoeken om omleiding, instructies om zendingen ‘klaar te houden voor afhaling’ of zendingen die worden doorgestuurd naar adressen van bekende doorvervoerders en hubs van expediteurs.

Als er meerdere bestellingen binnenkomen die allemaal op dezelfde afleverlocatie voor niet-particuliere klanten zijn gericht, moet dit onmiddellijk aanleiding geven tot nader onderzoek.

Wanneer twee van deze signalen samenvallen in dezelfde sessie of hetzelfde klantprofiel, is extra aandacht geboden. De meest effectieve aanpak combineert geautomatiseerde versterkte authenticatie met een tool als Prevent voor signalen met een gemiddeld risico, en handmatige controle voor patroonovereenkomsten met een hoge betrouwbaarheid.

Ook hier geldt dat toonaangevende fraudeteams transacties niet langer afzonderlijk beoordelen. Ze zoeken naar patronen van infrastructuurconvergentie. Meerdere transacties die op het eerste gezicht niets met elkaar te maken lijken te hebben, maar gemeenschappelijke technische kenmerken vertonen, kunnen wijzen op een gecoördineerde operatie, zelfs als de traditionele fraudesignalen geen afwijkingen vertonen.

Uitdagingen bij het voorkomen en opsporen van fraude waarbij de kaart niet fysiek aanwezig is

Het voorkomen van fraude waarbij de kaart niet fysiek aanwezig is, is van nature asymmetrisch. Voor een fraudeur is het moeilijkste deel het schrijven van de code of het kopen van gestolen gegevens. Daarna zijn de kosten voor schaalvergroting marginaal. Maar voor handelaren brengt elke beslissing op het gebied van beveiliging reële kosten met zich mee.

Voor een effectief fraudebeheer moet een evenwicht worden gevonden tussen de noodzaak om risico’s te beheersen enerzijds en het behoud van inkomsten en vertrouwen anderzijds.

Dit zijn de belangrijkste structurele hindernissen:

De afweging tussen wrijving en omzet

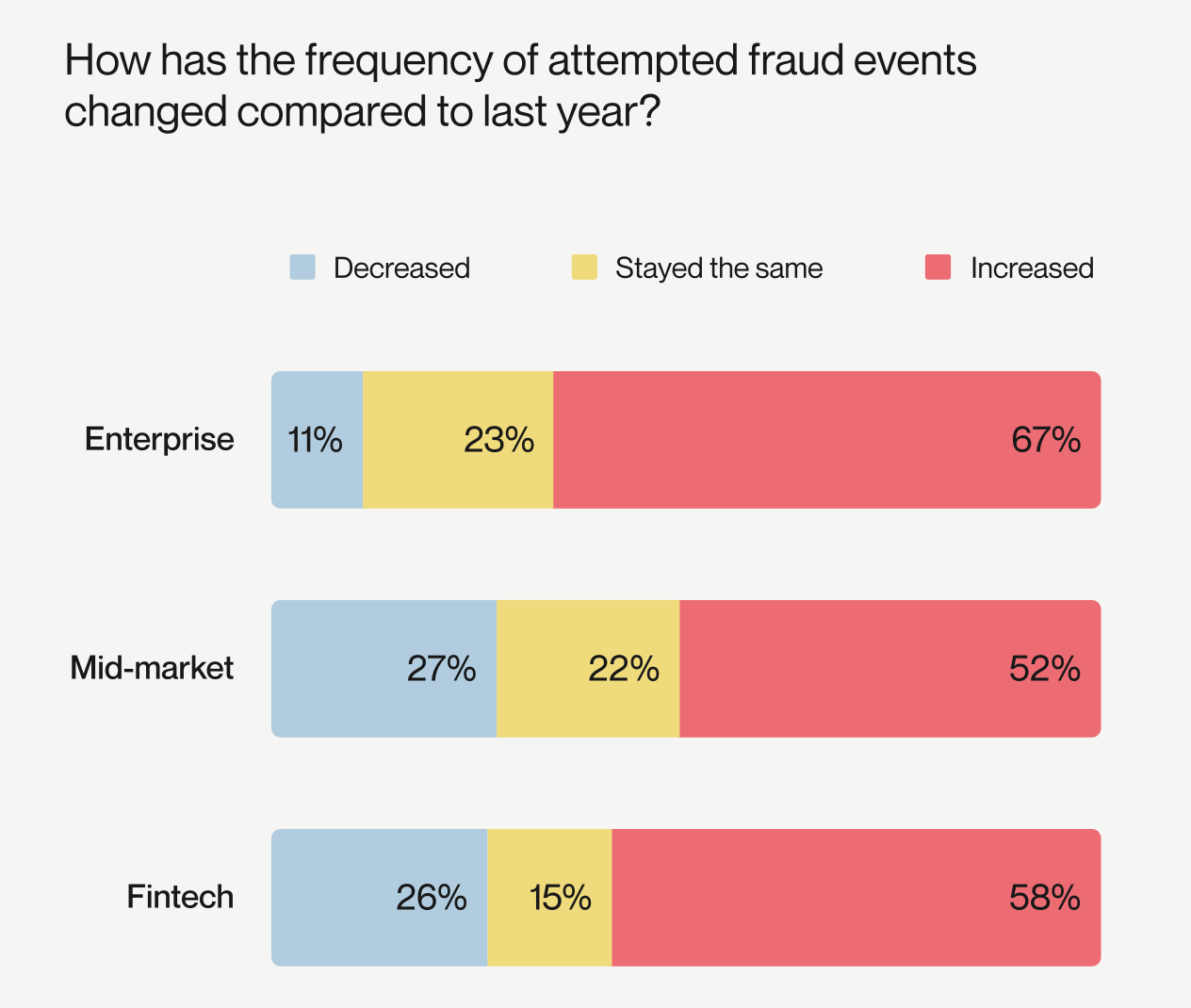

Strenge regels sporen fraude op, maar leiden tot een sterke stijging van het aantal ten onrechte afgewezen transacties. Dit heeft een negatieve invloed op de conversie en drijft de kosten voor klantenwerving op. Statische blokkades leiden er vaak toe dat legitieme kopers worden tegengehouden. Zo bleek uit het State of Fraud Report van 2025 Alloy dat fraudebestrijdingsmaatregelen vorig jaar bij 59% van de organisaties tot klantverloop leidden.

Handelaren geven tegenwoordig de voorkeur aan risicogebaseerde benaderingen die waar nodig extra controle inbouwen en waar dat niet nodig is, goedkeuringen verlenen.

Automatisering en de infrastructuur van aanvallers aan de rand

Veel CNP-fraudecampagnes zijn geautomatiseerd. Bots kunnen binnen enkele minuten gemakkelijk duizenden pogingen tot afrekenen uitvoeren. Deze worden vaak via proxy-netwerken voor thuisgebruik doorgestuurd, waardoor het lijkt alsof het verkeer afkomstig is van legitieme apparaten van consumenten. Dit vermindert de effectiviteit van basisbeveiligingsmaatregelen zoals eenvoudige controles van de IP-reputatie, geoblokkering of statische snelheidsregels.

Voor fraudeteams vormt dit een voortdurende operationele uitdaging. Het voortdurend bijstellen van de beveiligingsmaatregelen, waarbij een evenwicht moet worden gevonden tussen fraudepreventie enerzijds en de prestaties van het afrekenproces en de klantervaring anderzijds, is een voortdurende worsteling.

De bewijskloof bij vriendschappelijke fraude

Misbruik door de eigen partij is meestal een kwestie van opzet. Ondertussen kunnen verkopers alleen bewijs van de transactie leveren.

Veel bedrijven beschikken niet over geautomatiseerde processen voor het vastleggen van bewijsmateriaal of slagen er niet in de documentatie op tijd voor de deadlines van het netwerk bijeen te brengen. Dit leidt tot lage slagingspercentages bij herzieningsprocedures en aanzienlijke operationele overheadkosten.

Nieuwe platforms zoals Chargeflow willen deze kloof dichten door het verzamelen van bewijsmateriaal te automatiseren, pakketten te standaardiseren en monitoring vóór het ontstaan van geschillen mogelijk te maken.

De realiteit van grensoverschrijdende handhaving

Fraudeurs maken gebruik van hun wereldwijde bereik en richten zich vanuit regio’s met zwakke handhaving op lucratieve markten. Afzonderlijke gevallen van CNP-fraude leiden zelden tot serieuze grensoverschrijdende maatregelen. Zo werden bij de door Eurojust gecoördineerde wereldwijde operatie tegen creditcardfraude 19 miljoen creditcards in 193 landen misbruikt, waarbij via valse abonnementen en CNP-transacties ten minste 300 miljoen euro werd verduisterd van handelaren in zowel de VS als de EU.

Ondanks de omvang van de zaak bleven de daders aanvankelijk ongestraft. Er was een uitgebreide samenwerking tussen verschillende instanties in Duitsland, Luxemburg en andere landen voor nodig om de criminele bende uiteindelijk op te rollen en 18 belangrijke verdachten te arresteren.

Laten we, met dit alles in gedachten, eens nader bekijken hoe toonaangevende handelaren tegenwoordig fraude met transacties zonder fysieke kaart tegengaan.

Beste praktijken voor het voorkomen van fraude bij transacties zonder fysieke kaart

Voor de moderne handelaar bestaat de uitdaging erin om in de milliseconden voordat een transactie wordt afgerond, de gegevens te interpreteren. Waarom? Omdat je de grootste impact kunt hebben door de risico’s in die tijdsperiode te verminderen, zodat het fraudebedrijfsmodel minder winstgevend wordt dan het nu is.

In een wereld vol grootschalige datalekken en door AI geautomatiseerde oplichting is de strijd verschoven naar gedragsbiometrie. Toonaangevende webwinkels beperken zich niet langer tot het ‘blokkeren van verdachte IP-adressen’. Ze volgen patronen in transacties, waardoor ze waar nodig beveiligingsmaatregelen kunnen nemen.

Zo werkt het:

Om voorop te blijven lopen, moet uw technologiestack overschakelen op dynamische intelligentie. De beste aanpak is om het financiële risico weg te halen bij uw bankrekening.

Hoe betalingsgateways en banken omgaan met de risico’s van CNP-fraude

Betalingsgateways en uitgevende banken beschikken over een overzicht op netwerkniveau dat individuele handelaren zelden hebben. Als u begrijpt hoe zij risico’s inzien en beheren, kunt u uw controles daarop afstemmen en verliezen effectief beperken.

Hoe gateways denken: patroonherkenning in het hele netwerk

Betalingsproviders zoals Stripe, Adyen en Helcim verwerken miljoenen transacties bij duizenden verkopers. Dankzij deze netwerkcapaciteit, die zich over alle verkopers uitstrekt, analyseren ze patronen om aanvallen op te sporen die een individuele verkoper wellicht over het hoofd zou zien.

- Kaarten die op meerdere websites worden getest, worden gemarkeerd of tijdelijk geblokkeerd binnen het gateway-netwerk. Zo heeft Stripe in 2025 een nieuwe golf van 30 miljoen carding-aanvallen weten te voorkomen.

- Gateways sturen meer dan alleen kaartnummers door naar de uitgevers; ze bevatten ook informatie over IP-reputatie, apparaatvingerafdrukken en VPN-/proxydetectie, wat leidt tot uitgebreidere gegevensstromen.

Nogmaals: het belangrijkste doel van de gateway is netwerkstabiliteit en naleving van de richtlijnen van de kaartuitgevers, niet uw omzet.

Hoe banken denken: optimalisatie van goedkeuringen versus verliespreventie

Uitgevende banken nemen de uiteindelijke beslissing over de autorisatie op basis van gegevens van de kaarthouder, het saldo, het transactiebedrag, de locatie en interne risicocontroles. Ze beschikken doorgaans niet over de meer gedetailleerde signalen van de handelaar, zoals de bestelgeschiedenis, apparaatgegevens of gedragspatronen.

Om kaarthouders te beschermen en klachten tot een minimum te beperken, kiezen banken voor een voorzichtige aanpak. Gemengd verkeer kan leiden tot meer onterechte afwijzingen, terwijl consistent verkeer met een laag risico op termijn kan zorgen voor meer goedkeuringen.

Met andere woorden: banken baseren hun beslissingen op het risico op kaartniveau. Niet op de context van de handelaar, en hun beslissing is erop gericht kaarthouders te beschermen in plaats van het aantal goedkeuringen voor u te maximaliseren.

Wat dit betekent voor de aanpak van fraude bij transacties zonder fysieke kaart

Gateways en banken richten zich op de netwerkstabiliteit en de bescherming van kaarthouders, niet op uw winst- en verliesrekening. Om het risico te beperken:

- Transacties vooraf screenen: zorg ervoor dat risicovolle activiteiten worden gefilterd voordat ze worden geautoriseerd, om zo de goedkeuringspercentages in de verdere verwerking te verbeteren. Overmatige fraude of verdachte activiteiten op uw account kunnen leiden tot sancties die door de betalingsgateway worden opgelegd, zoals boetes, verscherpt toezicht of beperkingen op uw verkopersaccount.

- Maak gebruik van de aansprakelijkheidsverschuiving: aangezien 3DS de aansprakelijkheid voor succesvol geauthenticeerde transacties bij de uitgever legt, moet u de ECI/CAVV-waarden vastleggen om de authenticatie te documenteren en de aansprakelijkheidsverschuiving te onderbouwen.

- Informatie aan de kant van de handelaar: Tools zoals Chargeflow Prevent versterken de beveiliging van betalingsgateways en kaartuitgevers door terugkerende geschillen van klanten zelf en andere gedragssignalen bij meerdere handelaren te analyseren.

Onthoud dat gateways grootschalige, georganiseerde aanvallen detecteren, terwijl banken afwijkingen op kaartniveau opsporen. Uw voordeel ligt in het afstemmen van de controles van de handelaar op hun infrastructuur om verliezen te minimaliseren, conversies te behouden en systemische asymmetrie om te zetten in een concurrentievoordeel.

Laatste opmerkingen over fraude waarbij de kaart niet fysiek aanwezig is

Aangezien fraude waarbij de kaart niet fysiek aanwezig is goed is voor ongeveer 73% of 12,5 miljard dollar van de jaarlijkse verliezen door kaartfraude in de VS, kan gerust worden gesteld dat elke online handelaar een doelwit is. Fraudeurs maken gebruik van het massaal verzamelen van inloggegevens, geautomatiseerde validatie, het overnemen van accounts, synthetische identiteiten en triangulatie. Dit wordt vaak mogelijk gemaakt door bots met AI-functionaliteit en proxynetwerken.

Handelaren lopen financiële, operationele en reputatierisico’s, terwijl kaarthouders te maken krijgen met onrechtmatige afschrijvingen en klantverloop.

Een effectieve verdediging stemt de controles van de handelaar af op netwerkinformatie. Screen risicovolle transacties vooraf, leg 3DS-authenticatiewaarden vast om aansprakelijkheidsverschuivingen te benutten, en zet informatie aan de kant van de handelaar in om herhaaldelijk misbruik en afwijkend gedrag op te sporen en te blokkeren. Beschouw fraude zonder fysieke kaart als een systematische, georganiseerde bedreiging. Gebruik Chargeflow Prevent om snel, nauwkeurig en met gelaagde controles te reageren.

Terugboekingen?

Dat is niet langer uw probleem.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

Gerelateerde artikelen

Vragen?

– wij hebben de antwoorden.

Chargeflow verzamelt automatisch gegevens uit tientallen externe bronnen. Dit zorgt voor een veel grotere dekking en aanzienlijk betere slagingspercentages, omdat het ingediende bewijsmateriaal veel uitgebreider en overtuigender is.

Chargeflow verzamelt gegevens zoals bestelinformatie, berichten van klanten en betalingsgegevens. Het stelt een volledig dossier voor geschillen voor je samen, zodat je er zelf geen vinger naar hoeft uit te steken.

Ja! Chargeflow werkt samen met meer dan 50 betalingsverwerkers. Dat betekent dat je één tool hebt voor al je terugboekingen, ongeacht hoe je betalingen verwerkt.

U betaalt alleen een percentage van de inkomsten die wij voor u binnenhalen. Geen kosten vooraf, geen abonnementen — alleen een succesafhankelijke vergoeding.

Ja. Chargeflow is SOC 2 Type 2-, AVG- en ISO-gecertificeerd. We hanteren de strengste beveiligingsnormen om uw gegevens te beschermen.

Heb je nog meer hulp nodig?

Heb je een vraag? Wij staan voor je klaar. Klik gewoon op de chatknop om een gesprek met de klantenservice te starten.

%201.svg)

.png)