Account-overnamefraude (ATO): definitie en hoe dit te voorkomen

Terugboekingen?

Dat is niet langer uw probleem.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

Bij account-overnamefraude krijgt een fraudeur toegang tot een echt klantenaccount en gebruikt hij dit om ongeoorloofde transacties uit te voeren. Omdat de activiteit afkomstig is van een legitiem account, ontwijkt deze vaak de gebruikelijke fraudecontroles en komt deze later aan het licht als een terugvordering. Het voorkomen van ATO vereist meer dan alleen beveiliging bij het inloggen. Het gaat erom risicovol gedrag vóór en na het inloggen te detecteren, en niet alleen pogingen tot toegang te blokkeren.

Bij fraude door account-overname gaat het niet om gestolen kaarten, maar om toegang.

Een fraudeur logt in op een echt klantenaccount met gestolen of hergebruikte inloggegevens. De betaalmethode is al opgeslagen. De verzendgegevens zijn al geverifieerd. De transactie verloopt vlekkeloos.

Vanuit het oogpunt van de verkoper lijkt het een gewone bestelling.

Het probleem doet zich pas later voor, wanneer de klant de afschrijving betwist.

Veel webwinkeliers investeren fors in het tegengaan van fraude bij het afrekenen. ATO omzeilt die beveiligingslaag volledig. Het risico begint al eerder, bij het inloggen, en blijft bestaan nadat toegang is verleend.

De eerste stap is begrijpen hoe fraude door account-overname werkt.

Om dit te voorkomen, moet je verder kijken dan alleen authenticatie en ook naar het gedrag kijken.

Wat is fraude door account-overname (ATO)?

Account-overnamefraude is een vorm van fraude waarbij een kwaadwillende persoon toegang krijgt tot een legitiem klantenaccount en dit gebruikt om ongeoorloofde handelingen te verrichten.

In de e-commerce gaat het daarbij meestal om het plaatsen van bestellingen, het raadplegen van opgeslagen betaalmethoden of het gebruik van accountsaldi. In andere gevallen kan het gaan om het wijzigen van accountgegevens, het inwisselen van loyaliteitspunten of het raadplegen van gevoelige klantgegevens.

Het belangrijkste verschil met traditionele fraude is de toegang.

Bij fraude met gestolen betaalkaarten maakt de aanvaller rechtstreeks gebruik van de betaalgegevens. Bij een account-overname maakt de aanvaller gebruik van de identiteit van de klant binnen een bestaand account.

Dat onderscheid is belangrijk.

Transacties die afkomstig zijn van een aangemeld account doorstaan vaak fraudecontroles die gericht zijn op betalingsrisico’s. Het factuuradres klopt. Het apparaat ziet er mogelijk niet verdacht genoeg uit om een weigering te veroorzaken.

Daarom komt fraude door account-overname vaak tot uiting in de vorm van een ongeautoriseerde transactie of een terugvordering, en niet zozeer als een geweigerde betaling.

Voor verkopers betekent dit dat het verlies pas na de afhandeling plaatsvindt, en niet vóór de autorisatie.

Hoe aanvallen waarbij accounts worden overgenomen werken

Aanvallen waarbij accounts worden overgenomen volgen een eenvoudig patroon, maar ze zijn effectief omdat ze niet opvallen tussen het normale gedrag van klanten.

Het begint met referenties.

Oplichters komen aan inloggegevens door middel van datalekken, phishing of door hergebruikte wachtwoorden op verschillende websites te testen. Dit staat bekend als credential stuffing. Op grote schaal is zelfs een klein slagingspercentage al voldoende.

Zodra ze toegang hebben gekregen, wordt het account het toegangspunt.

Vanaf dat moment kan de aanvaller:

- Bestellingen plaatsen met opgeslagen betaalmethoden

- Verzendadressen wijzigen

- Werk de inloggegevens van het account bij om de echte klant buiten te sluiten

- Cadeaubonnen of spaarpunten inwisselen

Dit is waar de meeste fraudebestrijdingssystemen het overzicht kwijtraken.

Veel fraudebestrijdingsmaatregelen zijn bedoeld om transacties bij het afrekenen te controleren. Maar bij een account-overname bevindt de aanvaller zich al binnen een vertrouwde sessie. De transactie profiteert dan van dat vertrouwen.

Er zijn geen duidelijke aanwijzingen dat de activiteit ongeoorloofd is.

De factuurgegevens kloppen. Er is een bestelgeschiedenis voor dit account. Het gedrag wijkt mogelijk slechts in geringe mate af van het gebruikelijke patroon van de klant.

Daarom is ATO een probleem dat zich voordoet nadat je bent ingelogd.

Het risico houdt niet op zodra de gebruiker is geauthenticeerd. Daar begint het juist pas.

En tegen de tijd dat de echte klant het doorheeft en contact opneemt met zijn bank, is de transactie al afgerond en is er een geschil ontstaan.

Veelgebruikte technieken bij fraude door account-overname

Bij het overnemen van accounts wordt niet één enkele methode gebruikt. Het is een combinatie van tactieken die allemaal hetzelfde doel hebben: toegang verkrijgen.

De meest voorkomende technieken zijn onder meer:

Credential stuffing

Aanvallers gebruiken lijsten met uitgelekte gebruikersnamen en wachtwoorden om op verschillende websites in te loggen. Omdat veel gebruikers dezelfde inloggegevens op meerdere sites gebruiken, leidt zelfs een laag slagingspercentage al tot grootschalige toegang.

Phishing

Klanten worden misleid om hun inloggegevens te delen via phishing-e-mails, berichten of websites die zich voordoen als legitieme merken. Zodra de inloggegevens zijn buitgemaakt, kan er direct toegang worden verkregen tot de accounts.

SIM-swapping

Oplichters nemen de controle over accounts van klanten over en nemen contact op met de klantenservice om toegang te krijgen of inloggegevens te resetten. Zo kunnen ze de sms-verificatie omzeilen en wachtwoorden van accounts resetten.

Social engineering

Aanvallers doen zich voor als klanten en nemen contact op met ondersteuningsteams om toegang te krijgen of inloggegevens te resetten. Hierbij wordt vooral misbruik gemaakt van zwakke plekken in de processen, en niet zozeer van technische kwetsbaarheden.

Sessiekaping

In sommige gevallen nemen aanvallers een actieve sessie over zonder dat ze inloggegevens nodig hebben, vaak via malware of onbeveiligde netwerken.

Op zich zijn deze methoden alom bekend. Wat ze effectief maakt, is de consistentie.

Ze hoeven geen systemen te verstoren. Ze maken gebruik van:

- hergebruikte wachtwoorden

- zwakke authenticatieprocessen

- lacunes in de rekeningcontrole

- voorspelbare ondersteuningsprocessen

Bij het overnemen van een account gaat het er niet om de beveiliging volledig te omzeilen. Het gaat erom het zwakste punt te vinden in de manier waarop de toegang wordt beheerd en gehandhaafd.

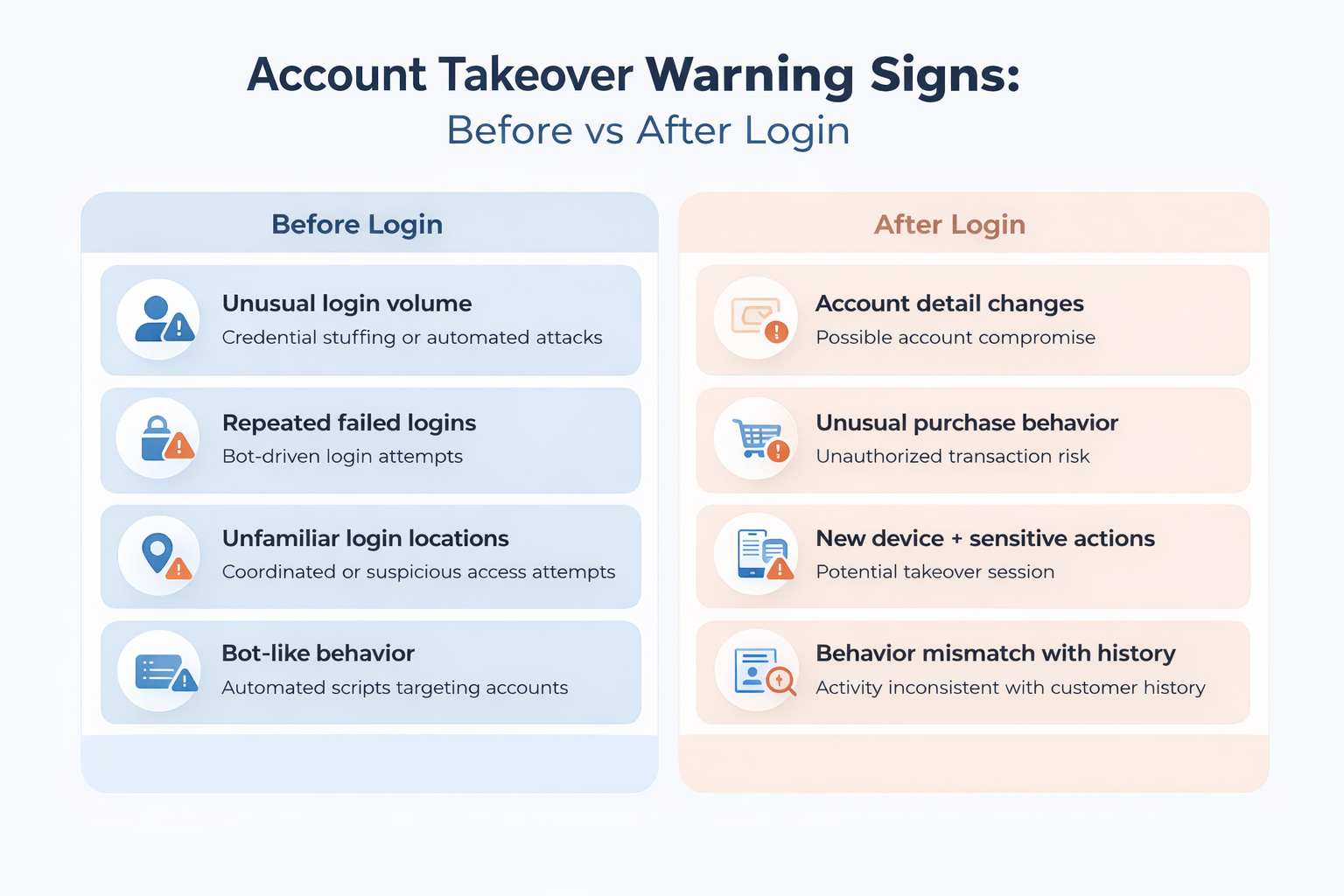

Waarschuwingssignalen van pogingen tot accountkaping (voor en na het inloggen)

De meeste webwinkeliers denken bij account-overname vooral aan inlogpogingen. Maar dat is slechts een deel van het verhaal.

Sommige van de meest betrouwbare signalen verschijnen nadat toegang is verleend, wanneer het account al als betrouwbaar is aangemerkt.

Deze signalen komen zelden op zichzelf voor. Het risico neemt toe wanneer er tijdens dezelfde sessie meerdere signalen optreden.

Vóór het inloggen: vroege indicatoren

Deze signalen duiden op pogingen om toegang te verkrijgen. Ze geven aan waar aanvallen plaatsvinden, maar bevestigen niet dat er sprake is van een inbreuk. Sommige inlogpogingen zullen nog steeds slagen.

Na het inloggen: signalen die wijzen op een hoog risico

Hier komt account-overname aan het licht, en hier schieten veel systemen tekort.

Plotselinge wijzigingen in accountgegevens, nieuwe apparaten die worden gevolgd door activiteit, of een snelle opeenvolging van handelingen duiden er vaak op dat de toegang al is gecompromitteerd.

Afzonderlijke signalen kunnen op zichzelf normaal lijken. Het risico neemt toe wanneer er meerdere signalen binnen dezelfde sessie optreden.

De meeste systemen beschouwen het inloggen als het controlepunt. Bij account-overname is het inloggen juist het startpunt. Als de detectie daar ophoudt, blijft de activiteit met het hoogste risico onopgemerkt.

Hoe u fraude door account-overname kunt voorkomen

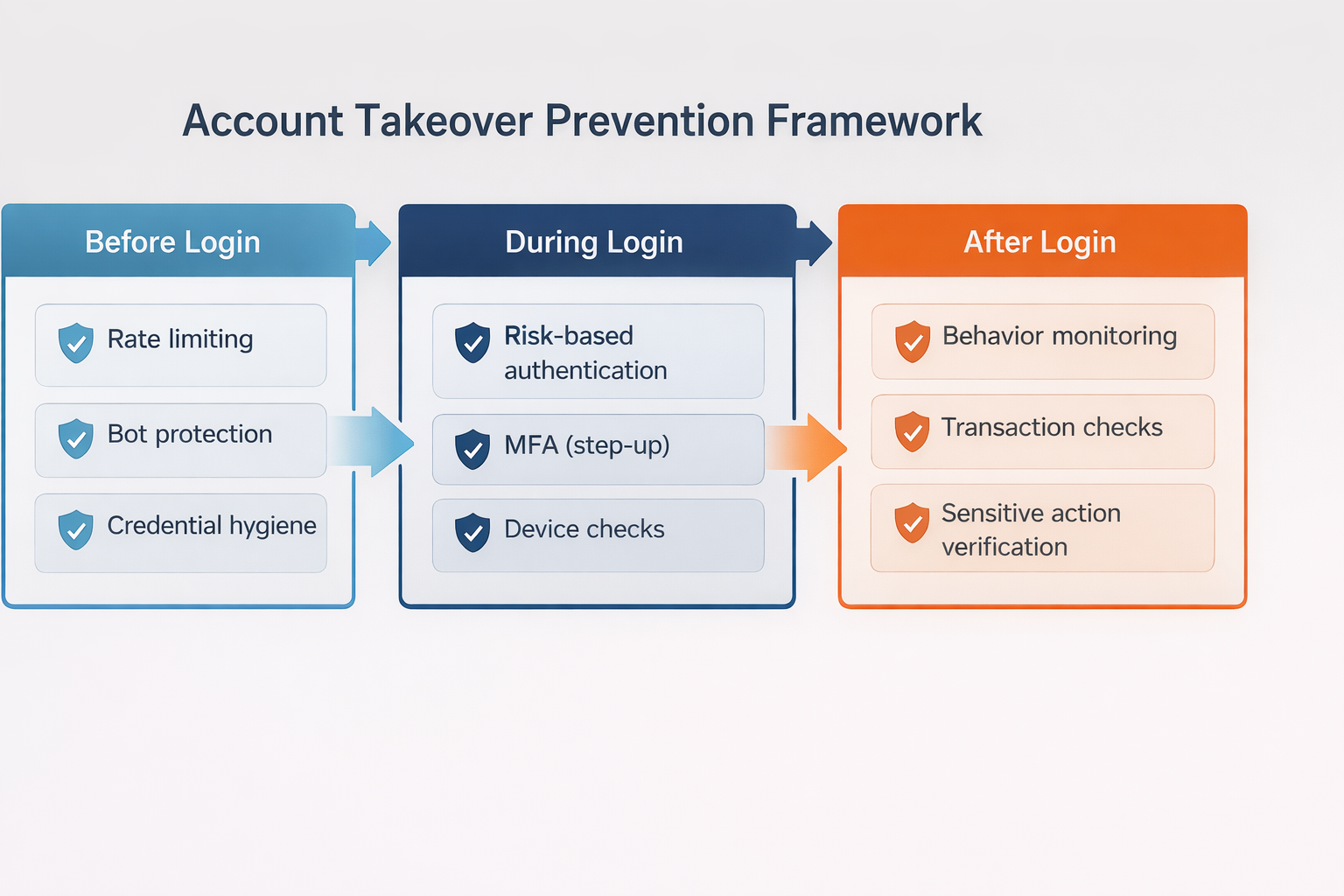

Het voorkomen van account-overnames gaat niet om het toevoegen van één enkele beveiligingsmaatregel. Het gaat erom de volledige levenscyclus van het verkrijgen en gebruiken van toegang te dekken.

De meeste webwinkeliers richten zich op de beveiliging van het inlogproces. Dat is noodzakelijk, maar niet voldoende.

Het risico op account-overname omvat drie fasen: vóór het inloggen, tijdens de authenticatie en nadat toegang is verleend.

Het voorkomen van account-overnames werkt als een gelaagd systeem dat deze drie fasen omvat:

De meeste bedrijven besteden te veel aandacht aan de beveiliging van het inlogproces en te weinig aan wat er gebeurt nadat toegang is verleend.

Voor het inloggen: beperk de blootstelling

Hier beginnen de meeste aanvallen.

Zorg voor strengere authenticatienormen

Moedig het gebruik van sterkere wachtwoorden aan of maak dit verplicht, en beperk waar mogelijk het hergebruik van inloggegevens. Zwakke of hergebruikte inloggegevens vormen het toegangspunt voor de meeste aanvallen.

Beperk het aantal automatische inlogpogingen

Door inlogpogingen te vertragen of te blokkeren, zorgen inlogbeperkingen en botbeveiliging ervoor dat credential stuffing minder effectief is.

Loginpatronen op grote schaal monitoren

Pieken in het aantal inlogpogingen op verschillende accounts duiden vaak op gecoördineerde aanvallen, zelfs voordat individuele accounts zijn gehackt.

Deze maatregelen beperken het aantal pogingen, maar nemen het risico niet volledig weg. Sommige inlogpogingen zullen nog steeds slagen.

Tijdens het inloggen: risico’s in realtime beoordelen

Niet elke inlogpoging moet op dezelfde manier worden behandeld.

Gebruik risicogebaseerde authenticatie

Beoordeel factoren zoals het apparaat, de locatie en het gedrag om te bepalen of aanvullende verificatie nodig is.

Pas selectief meervoudige authenticatie toe

Pas aanvullende verificatie, zoals MFA, alleen toe wanneer er risicosignalen zijn. Dit zorgt voor minder hinder voor legitieme gebruikers en biedt tegelijkertijd extra bescherming waar dat nodig is.

De consistentie van apparaten en sessies bijhouden

Nieuwe of niet-herkende apparaten mogen niet op dezelfde manier worden behandeld als onbekende sessies, zeker niet bij terugkerende klanten.

Het doel is hier niet om de toegang volledig te blokkeren. Het is om de toegang te beperken wanneer iets niet klopt.

Na het inloggen: gedrag continu monitoren

Dit is waar de meeste gevallen van account-overname daadwerkelijk plaatsvinden.

Zodra toegang is verleend, wordt de sessie als betrouwbaar beschouwd. Transacties, wijzigingen en acties nemen dat vertrouwen over, tenzij er iets is dat dit vertrouwen onderbreekt.

Let op wijzigingen in risicovolle accounts

Wijzigingen in e-mailadres, wachtwoord of verzendgegevens direct na het inloggen zijn duidelijke aanwijzingen dat er sprake is van een inbreuk.

Transactiegedrag monitoren

Ongebruikelijke bestelpatronen, nieuwe verzendbestemmingen of plotselinge aankopen kunnen wijzen op ongeoorloofde activiteiten.

Voer stapsgewijze controles in voor gevoelige handelingen

Vraag om aanvullende verificatie wanneer klanten risicovolle handelingen willen uitvoeren, en niet alleen bij het inloggen.

Linkgedrag tussen sessies

Bij fraude gaat het vaak om een reeks handelingen. Als je alleen naar afzonderlijke gebeurtenissen kijkt, zie je het patroon over het hoofd.

Preventie houdt niet op bij authenticatie. Het hangt af van wat er gebeurt nadat toegang is verleend.

Systemen voor het opsporen en voorkomen van account-overnames

Het opsporen van account-overnames is gebaseerd op signalen.

Er is geen enkel signaal dat op zichzelf al bevestigt dat een account is gehackt. Detectiesystemen werken door meerdere signalen uit inlog-, sessie- en transactieactiviteiten te combineren om gedrag te identificeren dat niet overeenkomt met dat van de klant.

Detectiesystemen zijn gebaseerd op drie soorten signalen: gedrags-, apparaat- en netwerksignalen, en signalen op accountniveau.

Gedragssignalen

Deze signalen hebben betrekking op de manier waarop het account wordt gebruikt, en niet alleen op de manier waarop er toegang toe wordt verkregen.

- Veranderingen in navigatiepatronen

- Ongebruikelijk gedrag tijdens de sessie

- Snelle opeenvolging van handelingen

- Activiteit die niet overeenkomt met het historische gebruik

Gedragssignalen zijn vaak het meest betrouwbaar, omdat ze niet alleen de toegang weergeven, maar ook de intentie.

Apparaat- en netwerksignalen

Deze helpen vaststellen of de sessie overeenkomt met de verwachte gebruikersomgeving.

- Nieuwe of onbekende apparaten

- Wijzigingen of inconsistenties in het IP-adres

- Gebruik van proxy's, VPN's of geanonimiseerde netwerken

Deze signalen zijn nuttig, maar niet doorslaggevend. Ook legitieme gebruikers wisselen van apparaat en locatie.

Signalen op accountniveau

Deze hebben betrekking op wijzigingen binnen de account zelf.

- Wijzigingen in wachtwoord of e-mailadres

- Wijzigingen in het afleveradres

- Meerdere mislukte inlogpogingen, gevolgd door een succesvolle inlog

Deze signalen doen zich vaak vlak voor frauduleuze transacties voor.

Waar detectiesystemen tekortschieten

De meeste systemen voor het opsporen van account-overnames zijn het meest effectief bij het inloggen.

Ze richten zich op:

- het tegengaan van credential stuffing

- verdachte inlogpogingen opsporen

- MFA activeren

Dat is nodig, maar er blijft een leemte over.

Zodra de aanmelding is gelukt, verslappen veel systemen hun controles. De sessie wordt als betrouwbaar beschouwd en de monitoring wordt beperkt of inconsistent.

Dat is waar fraude door account-overname plaatsvindt.

Oplichters hoeven niet alle controles te omzeilen. Ze hoeven maar één controlepunt te passeren.

Als de detectie zich beperkt tot het moment van inloggen, wordt de reeks handelingen die daarop volgt over het hoofd gezien.

Detectie zonder reactie is niet voldoende

Detectie alleen voorkomt geen verlies.

Het signaleren van verdacht gedrag heeft alleen zin als het tot actie leidt:

- tweefactorauthenticatie

- transactiebeoordeling

- tijdelijke beperkingen op de account

Zonder een reactielaag wordt detectie louter observatie.

Effectieve bescherming hangt af van het in realtime koppelen van signalen aan maatregelen, vooral na het inloggen, wanneer het risico het grootst is.

Fraude door account-overname en terugboekingen

Fraude door account-overname houdt niet op bij het inloggen. Het eindigt met een transactie die de klant niet heeft geautoriseerd.

Vanuit het oogpunt van de verkoper ziet de bestelling er vaak legitiem uit. Het account is echt. De betaalmethode is geregistreerd. De transactie doorstaat de standaard fraudecontroles.

Op dat moment wordt de transactie in de terugvorderingsprocedure opgenomen.

De meeste gevallen van account-overname worden door kaartuitgevers aangemerkt als fraude. De kaarthouder beweert dat hij of zij geen toestemming heeft gegeven voor de transactie, en de bewijslast ligt dan bij de handelaar om het tegendeel aan te tonen.

Daar wordt de uitdaging duidelijk.

In tegenstelling tot traditionele fraude, waarbij er bij het afrekenen al verdachte signalen kunnen zijn, profiteren transacties waarbij een account is overgenomen van het vertrouwen dat aan een geldig account kleeft. Zonder sterke authenticatie of duidelijk bewijs dat de klant aan de transactie koppelt, is het moeilijk om deze geschillen via een terugvordering bij de creditcardmaatschappij te winnen .

In veel gevallen beschikt de handelaar over:

- Een succesvolle aanmelding

- Een voltooide transactie

- Standaardgegevens voor bestelling en levering

Maar er is geen definitief bewijs dat de klant zelf toestemming heeft gegeven voor de aankoop.

Die kloof leidt tot verliezen.

Het overnemen van accounts raakt ook aan andere soorten geschillen. Sommige gevallen doen zich voor als ongeautoriseerde transacties. Andere lijken op ‘vriendelijke fraude’, vooral wanneer de toegang tot de account wordt gedeeld of onduidelijk is. Vanuit het perspectief van de kaartuitgever is het onderscheid minder belangrijk dan de vraag of de autorisatie kan worden aangetoond.

Voor winkeliers is het resultaat hetzelfde.

Na afhandeling gaat er omzet verloren. Het geschil telt mee voor de terugboekingspercentages. Er gaat operationele tijd verloren aan het afhandelen van zaken met een lage kans op terugvordering.

Dit is wat het overnemen van accounts onderscheidt van de meeste andere vormen van fraude.

De fout treedt niet op bij het afrekenen. Het gebeurt al eerder, wanneer toegang wordt verleend zonder voldoende context of controle.

Het voorkomen van account-overnames gaat niet alleen om het beveiligen van accounts. Het gaat erom het aantal transacties dat tot geschillen leidt, in de eerste plaats te verminderen.

Bedrijven die het gedrag gedurende de volledige levenscyclus van een account in de gaten houden – vóór het inloggen, tijdens de authenticatie en na het verkrijgen van toegang – verminderen zowel het risico op fraude als het aantal terugboekingen achteraf.

Daar ligt de echte controle.

Het overnemen van een account wordt bij het afrekenen niet als fraude gemeld. Het komt pas later aan het licht in de vorm van ongeautoriseerde transacties en terugboekingen.

Als je geschillen ziet die verband houden met accountactiviteiten, is het de moeite waard om eens te kijken hoe die zaken worden afgehandeld nadat ze zich hebben voorgedaan.

Ontdek hoe Chargeflow winkeliers helpt om inkomsten terug te vorderen uit ongeautoriseerde transacties en terugboekingen in verband met ATO.

Terugboekingen?

Dat is niet langer uw probleem.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

Gerelateerde artikelen

Vragen?

– wij hebben de antwoorden.

Chargeflow verzamelt automatisch gegevens uit tientallen externe bronnen. Dit zorgt voor een veel grotere dekking en aanzienlijk betere slagingspercentages, omdat het ingediende bewijsmateriaal veel uitgebreider en overtuigender is.

Chargeflow verzamelt gegevens zoals bestelinformatie, berichten van klanten en betalingsgegevens. Het stelt een volledig dossier voor geschillen voor je samen, zodat je er zelf geen vinger naar hoeft uit te steken.

Ja! Chargeflow werkt samen met meer dan 50 betalingsverwerkers. Dat betekent dat je één tool hebt voor al je terugboekingen, ongeacht hoe je betalingen verwerkt.

U betaalt alleen een percentage van de inkomsten die wij voor u binnenhalen. Geen kosten vooraf, geen abonnementen — alleen een succesafhankelijke vergoeding.

Ja. Chargeflow is SOC 2 Type 2-, AVG- en ISO-gecertificeerd. We hanteren de strengste beveiligingsnormen om uw gegevens te beschermen.

Heb je nog meer hulp nodig?

Heb je een vraag? Wij staan voor je klaar. Klik gewoon op de chatknop om een gesprek met de klantenservice te starten.

%201.svg)

.png)