La fraude sans présentation de la carte : de quoi s'agit-il et comment la prévenir ?

Les rétrofacturations ?

Ce n'est plus votre problème.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

La fraude sans présentation de la carte (CNP) domine le secteur des paiements modernes. Elle représente 73 % des pertes annuelles liées à la fraude à la carte aux États-Unis, soit 12,5 milliards de dollars. La fraude CNP d'aujourd'hui s'appuie sur des attaques automatisées, l'obtention massive d'identifiants, la prise de contrôle de comptes, les identités synthétiques et la triangulation. Ce sont les commerçants qui en assument la responsabilité et les coûts opérationnels. Les passerelles de paiement et les banques détectent les attaques à grande échelle et les anomalies au niveau des cartes. Pour se défendre efficacement, les commerçants doivent procéder à un filtrage préalable des commandes à haut risque, mettre en place une authentification à plusieurs niveaux, recourir à la tokenisation du réseau, exploiter des données de renseignement côté commerçant et automatiser la collecte de preuves à l'aide d'outils tels que l'automatisation Chargeflow.

La fraude sans présentation de la carte (CNP) n'est pas nécessairement un phénomène nouveau. Elle a simplement connu une formidable évolution numérique. Alors que la première fraude « à distance » remonte à 1899 et concernait un billet de train volé, cette menace n'a cessé de se développer :

- Années 1970: Des voleurs pillaient les boîtes aux lettres à la recherche de catalogues de vente par correspondance et de reçus en double.

- Années 1990: « AOHell » a été l'un des premiers à pratiquer le phishing, en incitant les premiers internautes à lui communiquer les données de leur carte bancaire.

- 2015: La technologie des puces EMV a rendu les cartes physiques plus difficiles à cloner, ce qui a poussé les fraudeurs à se tourner presque exclusivement vers les paiements en ligne.

La réalité actuelle est que les pertes liées à la fraude CNP auraient atteint 12,5 milliards de dollars rien qu'aux États-Unis, représentant près de 73 % de l'ensemble de la fraude à la carte bancaire. La question n'est plus de savoir si un commerçant subira des pertes liées à la fraude CNP, mais comment il va s'en prémunir.

Ce guide présente en détail les mécanismes de la fraude moderne sans présentation de la carte ainsi que les protocoles spécifiques que vous pouvez mettre en place pour y mettre un terme.

Qu'est-ce que la fraude sans présentation de la carte (CNP) ?

En termes simples, la fraude « carte non présente » (CNP) consiste en l'utilisation non autorisée des données de paiement dans tout contexte où le commerçant ne peut pas vérifier la carte physique.

Pour un analyste en fraude ou un commerçant, cependant, la définition de la fraude CNP serait plus précise : il s'agit d'une attaque par usurpation d'identité. La fraude CNP se produit lorsqu'un pirate utilise un ensemble de données statiques volées (le numéro de carte, le code PIN, le code CVV2 et la date d'expiration) pour se faire passer avec succès pour un titulaire de carte légitime via un canal numérique, mobile ou téléphonique.

Comme le commerçant ne peut voir ni la carte ni le client, la sécurité de la transaction repose entièrement sur l'hypothèse selon laquelle la possession des données équivaut à une autorisation de la part du titulaire. La fraude CNP est la preuve par excellence que cette hypothèse est fausse.

Fraude avec carte physique vs fraude sans carte physique : principales différences

La fraude avec carte physique et la fraude sans carte physique impliquent toutes deux l'utilisation non autorisée de données de paiement. La véritable différence réside dans la manière dont les fraudeurs mènent leur attaque, dans la difficulté à la reproduire à grande échelle et dans la manière dont les réseaux de paiement répartissent la responsabilité en cas de fraude.

Voici les points essentiels à prendre en compte :

1) Exécution : accès physique ou exploitation à distance

La fraude aux cartes de paiement nécessite généralement une interaction physique ou de proximité avec l'infrastructure de paiement. Conformément aux normes mondiales de l'EMVCo, une transaction par carte à puce nécessite une interaction cryptographique localisée et dynamique entre la carte (ou un portefeuille mobile configuré) et le terminal.

En revanche, la fraude CNP ne nécessite ni cette proximité ni cette interaction physique au niveau matériel. Il suffit à l'attaquant de fournir des ensembles de données prédéfinis. Les commerçants se contentent de valider une chaîne de caractères.

- L'exigence de « preuve de vie » dans les transactions CNP signifie que même si un fraudeur intercepte les données d'une transaction, celles-ci sont mathématiquement inutilisables pour tout achat futur. L'attaquant doit être en possession physique de la carte, pirater un portefeuille numérique ou utiliser un matériel spécialisé pour relayer un signal NFC. Cela crée un obstacle majeur qui empêche le lancement d'une attaque à grande échelle à partir d'un seul terminal.

- Dans le cadre de la fraude sans présentation de la carte, ces identifiants étant statiques, ils sont particulièrement exposés au risque d'exfiltration. Les violations de bases de données, le phishing ou le « form jacking » (Magecart) peuvent compromettre ces données. Une fois récupérées, elles sont vendues sur des marchés du dark web pour être utilisées simultanément chez des milliers de commerçants.

2) Évolutivité : fraudes ponctuelles vs attaques automatisées

Pour mener à bien une opération de fraude par carte physique à grande échelle, les malfaiteurs doivent gérer un réseau décentralisé d'opérateurs humains. Ces derniers doivent se rendre physiquement dans des points de vente, manipuler des cartes bancaires contrefaites et prendre le risque d'interagir en face à face avec le personnel ou d'être repérés par les caméras de surveillance.

Même dans le cadre d'opérations sophistiquées, l'attaque est limitée par la géographie et la vitesse humaine. Le rapport risque/gain est réduit par les contraintes logistiques inhérentes au monde physique.

Dans les cas de fraude sans présentation de la carte, l'automatisation remplace l'intervention humaine. Une simple API numérique ou un formulaire Web permet de tester simultanément des milliers de données volées sur des centaines de passerelles de paiement différentes.

3) Répartition des risques : protection du commerçant vs exposition du commerçant

La dernière distinction, et la plus importante, entre la fraude avec carte physique et la fraude sans carte physique concerne le régime de responsabilité.

La responsabilité du réseau de cartes a créé une clause de sécurité selon laquelle l'émetteur de la carte supporte la perte liée à la fraude par contrefaçon si le commerçant a traité une transaction en présence de la carte à l'aide du matériel approprié.

Dans l'univers CNP, ce filet de sécurité fait défaut, à moins que vous n'utilisiez correctement le système 3DS. La charge de la preuve incombe alors à nouveau à la banque.

Cela étant dit, voyons comment se déroule la fraude au paiement sans contact.

Comment fonctionne la fraude sans présentation de la carte

Selon Mastercard, la fraude visant les paiements devient de plus en plus complexe et sophistiquée. L'utilisation criminelle de l'IA, ainsi que la standardisation et la reproduction croissantes des logiciels malveillants et d'autres technologies, constituent en quelque sorte l'équivalent numérique des outils traditionnels utilisés pour commettre des cambriolages.

Pour l'analyste professionnel spécialisé dans la fraude, cette transformation implique de considérer l'exploitation des fraudes CNP comme un cycle industriel structuré en trois phases : acquisition, affinage et monétisation.

Voici comment se déroule une fraude au paiement par carte bancaire :

Acquisition massive de diplômes

Le marché est aujourd’hui inondé de données volées. En 2024, la « Mother of All Breaches » (MOAB) a mis en évidence le fait que les fraudeurs considèrent les données personnelles comme une marchandise bon marché et abondante.

Les professionnels classent l'acquisition en trois grands axes :

- Fuites à grande échelle: il s'agit de compromissions de bases de données à haut rendement qui inondent simultanément les marchés du dark web de millions de « Fullz » ou d'ensembles complets d'identifiants.

- « Active Harvesting » (Magecart/eSkimming): une attaque sophistiquée de type « man-in-the-middle » consistant à injecter du code JavaScript malveillant dans les pages de paiement des sites de commerce électronique. Cette technique permet de capturer les données au moment de leur saisie, en contournant souvent les protocoles de cryptage standard.

- Génération algorithmique (attaques BIN): également appelée « énumération des émetteurs », cette technique permet de contourner complètement la nécessité d'une intrusion. Dans ce cas, le pirate peut utiliser un numéro d'identification bancaire connu et des algorithmes de force brute pour deviner des combinaisons valides de PAN, de date d'expiration et de CVV.

Processus automatisé de validation ou d'affinement

Les données brutes ne sont utiles que lorsqu'elles ont été vérifiées. Les pirates ont recours au « carding » pour distinguer les cartes inactives de celles qui sont encore en circulation, transformant ainsi votre infrastructure en une arme.

Les tests de cartes prennent différentes formes, mais l'objectif final est d'obtenir une réponse validée, ce qui triple instantanément la valeur de revente d'un identifiant brut.

Exploitation et liquidation

Dès qu'une carte est « sous surveillance », le cycle de vie des transactions sans présentation physique de la carte s'achemine vers sa fin. L'objectif est de convertir les identifiants numériques en valeur liquidable avant que le système de détection des fraudes (FDS) de l'émetteur ne signale cette tendance.

Les fraudeurs ont de plus en plus souvent recours aux services peer-to-peer pour blanchir des fonds et transférer des soldes via une chaîne de comptes piratés, ce qui leur permet de dissimuler toute trace écrite avant que le rejet de débit inévitable ne survienne.

« L'une des tendances alarmantes en matière de fraude en 2025 est l'industrialisation croissante des services d'assistance et des technologies qui permettent aux fraudeurs d'optimiser leur efficacité. »

« L'un de ces outils très répandus permet aux fraudeurs de modifier le code de la page de paiement d'un site de vente en ligne, puis de voler, ou de « récupérer », les informations de paiement au moment où les transactions sont effectuées. »

« En 2025, on comptait 10 500 piratages de ce type, qui ont entraîné la compromission de plus de 23 millions de transactions en ligne. » – Principaux risques de fraude aux paiements et implications stratégiques pour 2026 par Recorded Future

Types courants de fraude sans présentation de la carte

Les types de fraude sans présentation de la carte sont classés de manière professionnelle en fonction de l'origine de l'auteur : groupes criminels externes, réseaux automatisés de robots ou les clients eux-mêmes.

Fraude interne

Désormais reconnue par la plupart des commerçants comme la principale menace pesant sur les marges du commerce électronique, la fraude amicale est passée du statut de simple nuisance à celui de crise systémique.

Mastercard estime que 70 % de toutes les fraudes à la carte de crédit relèvent de la « fraude amicale », les commerçants subissant ainsi plus de 132 milliards de pertes annuelles. D'ici fin 2026, le volume mondial des rétrofacturations devrait atteindre 337 millions de transactions, soit une hausse de 42 % par rapport aux niveaux de 2023.

La fraude par rejet de débit s'est multipliée car c'est le client lui-même, et non un tiers, qui en est l'auteur. Ainsi, contrairement à la fraude traditionnelle, les données de transaction (adresse IP, empreinte de l'appareil, code CVV) sont généralement tout à fait légitimes, ce qui rend la plupart des filtres frontaux traditionnels inefficaces.

Attaques automatisées contre les infrastructures

Comme souligné précédemment, les attaques par BIN et par énumération ne constituent pas des vols ciblés, mais plutôt une exploitation par force brute de la passerelle de paiement.

Les États-Unis restent la cible principale, avec 58 % des attaques de recensement des émetteurs à l'échelle mondiale. Ces attaques n'entraînent pas seulement des fraudes ; le nombre élevé de refus peut nuire à la réputation d'un commerçant auprès des prestataires de paiement et entraîner des sanctions.

Fraude par prise de contrôle de compte (ATO)

La fraude par prise de contrôle de compte (ATO) ne se limite plus au simple vol d'identifiants. Alors qu'elle reposait autrefois sur la devinette de mots de passe et le « credential stuffing », la fraude ATO moderne exploite de plus en plus souvent des sessions de navigateur volées pour contourner complètement les contrôles d'authentification.

À l'aide de logiciels malveillants de type « infostealer », les pirates récupèrent les cookies de navigateur et les jetons de session sur les appareils compromis. Cela leur permet de reproduire une session déjà authentifiée (une attaque de type « pass-the-cookie ») et de se faire passer pour un utilisateur légitime connecté. L'étape d'authentification étant déjà terminée, ces attaques peuvent contourner les vérifications d'authentification multifactorielle (MFA) liées uniquement au processus de connexion.

Une fois qu'ils ont pris le contrôle d'un compte de confiance, les pirates exploitent généralement rapidement cet accès à des fins lucratives. Les moyens de paiement enregistrés, les soldes de fidélité et l'historique des transactions permettent d'effectuer des opérations d'une valeur élevée qui ont moins de chances de déclencher les contrôles de risque.

Usurpation d'identité

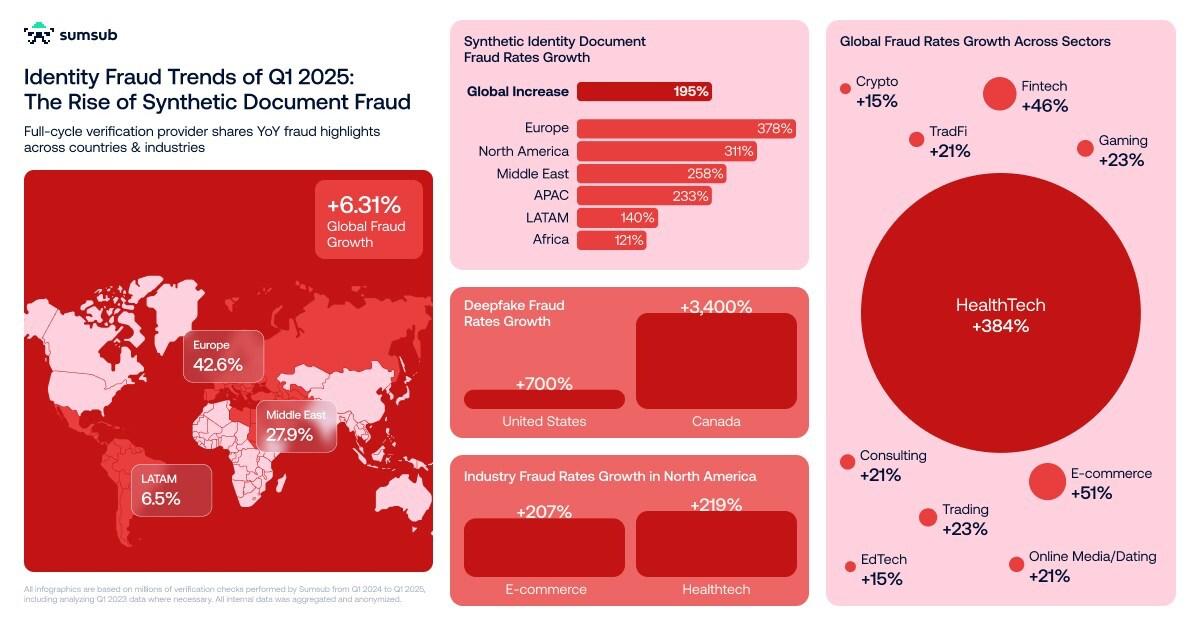

La fraude à l'identité synthétique a évolué au-delà du simple mélange de données. Les fraudeurs associent désormais des informations d'identité personnelles volées à des caractéristiques générées par l'IA pour créer des identités fantômes qui n'ont aucun antécédent dans le monde réel et qui sont donc invisibles pour les systèmes de vérification traditionnels.

L'IA générative a considérablement accéléré cette évolution. La fraude liée aux documents d'identité synthétiques a bondi de 300 % en Amérique du Nord entre le premier trimestre 2024 et le premier trimestre 2025. Les cybercriminels produisent désormais couramment des selfies en direct hyperréalistes, des factures de services publics, des documents falsifiés et des empreintes numériques cohérentes qui permettent de passer avec succès, à grande échelle, les contrôles KYC automatisés standard.

Il s'agit d'un modèle économique criminel bien rodé, offrant un retour sur investissement élevé. Contrairement à la fraude CNP classique, qui vise une liquidation immédiate, les identités synthétiques sont développées de manière méthodique.

Fraude par triangulation

La fraude par triangulation est un stratagème de fraude en ligne à plusieurs niveaux qui transforme des consommateurs légitimes en complices involontaires.

Le fraudeur met en place une fausse boutique en ligne, souvent sur eBay, Facebook Marketplace ou un site indépendant très réaliste, proposant des articles populaires à des prix très réduits. Lorsqu'un véritable client achète un article et paie le fraudeur, ce dernier utilise immédiatement les données de carte bancaire volées pour acheter le même produit auprès d'un commerçant légitime et l'expédie à l'adresse de l'acheteur.

Le client réel reçoit la marchandise et est satisfait ; il ne conteste donc jamais rien. Quelques semaines, voire probablement quelques mois plus tard, le titulaire légitime de la carte constate le débit non autorisé et demande un rejet de débit. Le commerçant perd à la fois la marchandise et le chiffre d'affaires, doit prendre en charge les frais et n'a pratiquement aucun recours. Il existe une preuve de livraison à une adresse réelle. Pendant ce temps, le fraudeur empoche le bénéfice net de cette vente parallèle, qui est pratiquement impossible à retracer.

Les conséquences de la fraude sans présentation de la carte pour les entreprises et les clients

Les commerçants supportent la charge financière et opérationnelle liée à la fraude par carte absente, car c'est à eux qu'incombe la responsabilité en premier lieu. Cela érode insidieusement la valeur vie client et les oblige à engager des dépenses de médiation constantes qu'ils n'auraient autrement jamais eu à supporter.

Les clients sont confrontés à des désagréments personnels qui se traduisent souvent par une perte de confiance irréversible et un abandon de la marque.

Impact de la fraude sans présentation de la carte sur les commerçants

Sans outils tels que Chargeflow Prevent et les contrôles 3DS, ce sont les commerçants qui assument la responsabilité financière. Ils doivent prendre en charge l'intégralité du montant de la fraude ainsi que tous les coûts qui en découlent.

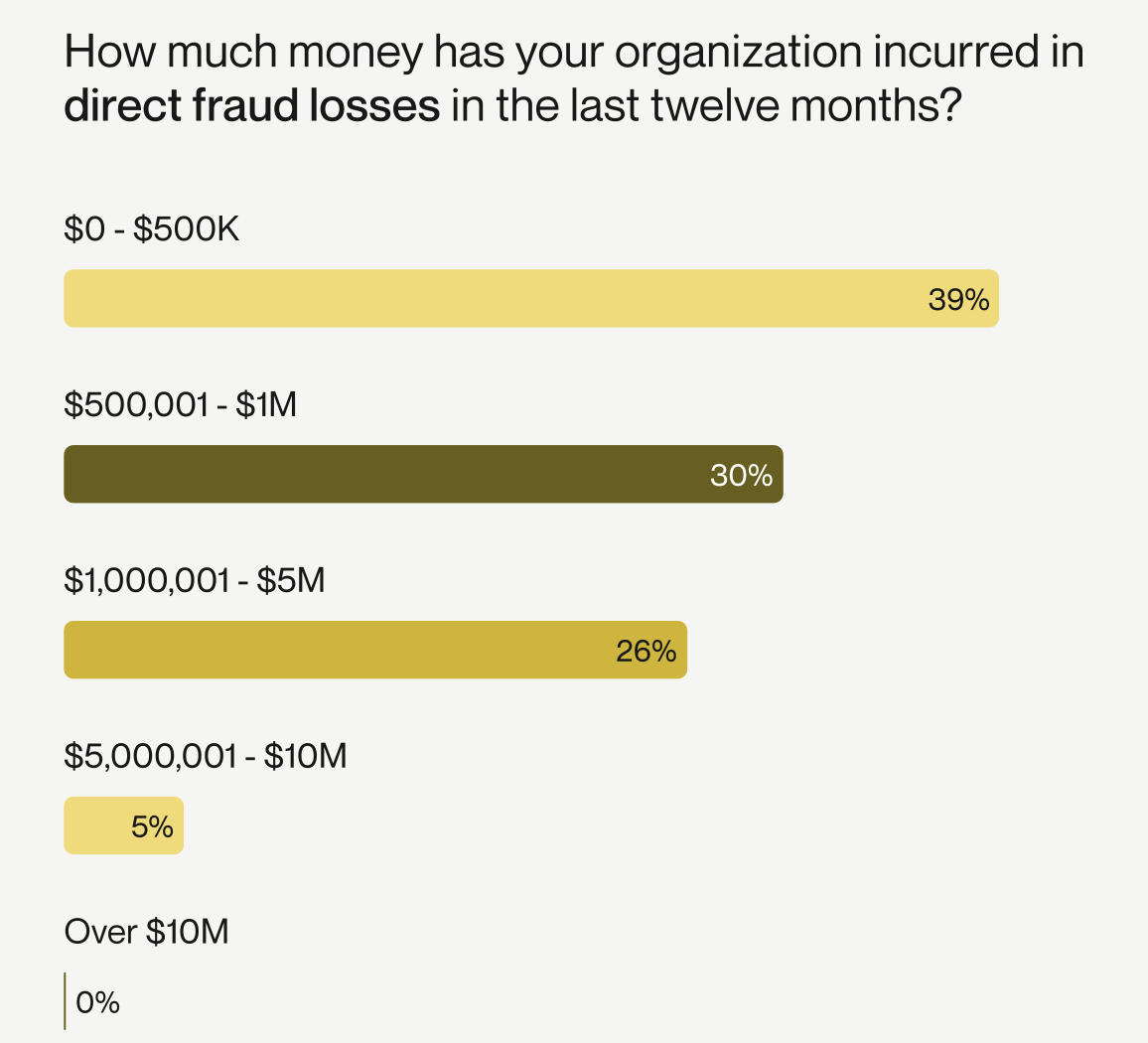

Selon les estimations du secteur, le multiplicateur pour les commerçants américains s'élève à près de 5 pour chaque dollar de fraude. Concrètement, cela se traduit par :

- Exposition totale pour pratiquement toutes les commandes frauduleuses, sauf si la responsabilité est expressément transférée.

- Un volume important de litiges qui mobilise les équipes chargées de la gestion des risques et des finances, à moins que les transactions frauduleuses ne soient bloquées avant leur exécution.

- Des commissions de traitement plus élevées, des réserves obligatoires plus importantes et des relations tendues avec les banques acquéreuses en raison de taux de rétrofacturation élevés.

- Une érosion insidieuse des marges et de la croissance due à des clients perdus qui ne reviennent jamais et qui mènent une campagne active contre votre marque.

Conséquences de la fraude sans présentation de la carte pour les clients

La fraude liée aux numéros de carte de paiement entraîne pour les titulaires légitimes des frais non autorisés, le gel de leurs comptes pendant les enquêtes, des heures passées au téléphone avec les émetteurs et, dans les cas graves, une compromission plus importante de leur identité.

Les clients reportent souvent leur frustration sur les commerçants. De nombreuses victimes reprochent au commerçant auprès duquel la transaction a été effectuée, puis cessent tout simplement d'y faire leurs achats. L'émetteur peut annuler le débit, mais la relation avec votre marque est généralement rompue.

Signes avant-coureurs des attaques frauduleuses sans présentation de la carte

La fraude sans présentation de la carte se manifeste par un ensemble de signaux subtils et interdépendants. Les équipes de lutte contre la fraude les plus performantes, celles qui maintiennent systématiquement leurs taux de rétrofacturation bien en dessous du seuil de surveillance de 0,65 % fixé par Visa, détectent ces schémas en temps réel et interviennent avant que l'attaque ne prenne de l'ampleur.

Voici les principaux indicateurs à surveiller :

Télémétrie et falsification de l'environnement

Les opérations de fraude sophistiquées exploitent désormais les réseaux de proxys résidentiels et les outils d'usurpation d'environnement. Les développeurs peuvent désormais fournir un agent utilisateur, et les bibliothèques se chargent de mettre à jour l'empreinte TLS en conséquence, ce qui aide notamment les attaquants à contourner les mécanismes de détection exclusivement côté serveur.

Soyez attentif aux divergences entre les empreintes du navigateur ou de l'appareil et les données de télémétrie réseau sous-jacentes. Un agent utilisateur se présentant comme Safari sous macOS alors que les en-têtes TCP/IP indiquent un environnement Linux ou virtualisé constitue un signal d'alerte majeur.

Écarts en biométrie comportementale

Recherchez les anomalies dans les schémas d'hésitation, les comportements de correction et la répartition temporelle des actions des utilisateurs.

Même si l'automatisation parvient de mieux en mieux à imiter le comportement humain, des écarts mesurables subsistent. Si un utilisateur est connu pour taper rapidement et avec précision, le système pourrait signaler une session s'il détecte que l'utilisateur actuel est nettement plus lent. L'analyse de la dynamique de frappe permet d'identifier les bots dont le rythme de frappe est trop régulier ou trop rapide par rapport à celui des utilisateurs humains.

Les outils de fraude modernes tentent de masquer ces schémas. Par exemple, le « curseur fantôme » permet aux robots de générer des mouvements de souris plus réalistes et plus naturels en utilisant des courbes de Bézier, plutôt que de déplacer la souris en ligne droite. Cependant, l'analyse statistique des délais d'interaction, des séquences de navigation et des schémas de remplissage des formulaires permet toujours de distinguer les sessions automatisées du comportement réel des utilisateurs.

Attaques par goutte-à-goutte à faible intensité

Les pics de trafic classiques sont désormais plus faciles à repérer. La nouvelle menace réside dans les schémas de trafic « low-and-slow », où de petites transactions régulières sont réparties sur plusieurs heures ou plusieurs jours à partir d'adresses IP changeantes afin de passer inaperçues. Des groupes de transactions de sondage ou des requêtes de recherche de nom de compte précèdent souvent des achats coordonnés de plus grande envergure.

Modification des modalités d'expédition après l'achat

De nombreuses attaques de fraude CNP à forte valeur ajoutée impliquent des commandes d'apparence légitime suivies d'une intervention rapide. Soyez attentifs aux changements d'adresse soudains, aux demandes de réacheminement, aux instructions de « mise en attente pour enlèvement » ou aux envois destinés à des adresses de réexpéditeurs connus et à des centres de transit.

La convergence de plusieurs commandes vers les mêmes points de livraison non résidentiels devrait susciter une attention particulière.

Lorsque deux de ces signaux coïncident au niveau d'une même session ou d'un même profil client, une vigilance accrue s'impose. La réponse la plus efficace consiste à associer une authentification renforcée automatisée, à l'aide d'un outil tel que Prevent, pour les signaux à risque moyen, à un examen manuel pour les correspondances de schémas présentant un niveau de confiance élevé.

Une fois encore, les meilleures équipes de lutte contre la fraude n'évaluent plus les transactions isolément. Elles recherchent des schémas de convergence au niveau de l'infrastructure. Plusieurs transactions apparemment sans lien entre elles, mais partageant des éléments techniques communs, peuvent indiquer une opération coordonnée, même lorsque les signaux de fraude traditionnels semblent normaux.

Les défis liés à la prévention et à la détection de la fraude sans présentation de la carte

La prévention de la fraude sans présentation de la carte est, par nature, asymétrique. Pour un fraudeur, le plus difficile consiste à écrire le code ou à acheter des données volées. Une fois cette étape franchie, l'extension de ses activités n'entraîne qu'un coût marginal. En revanche, pour les commerçants, chaque mesure de protection a un coût concret.

Une gestion efficace de la fraude nécessite de trouver un équilibre entre la nécessité de maîtriser les risques et la préservation des revenus et de la confiance.

Voici les principaux obstacles structurels :

Le compromis entre friction et chiffre d'affaires

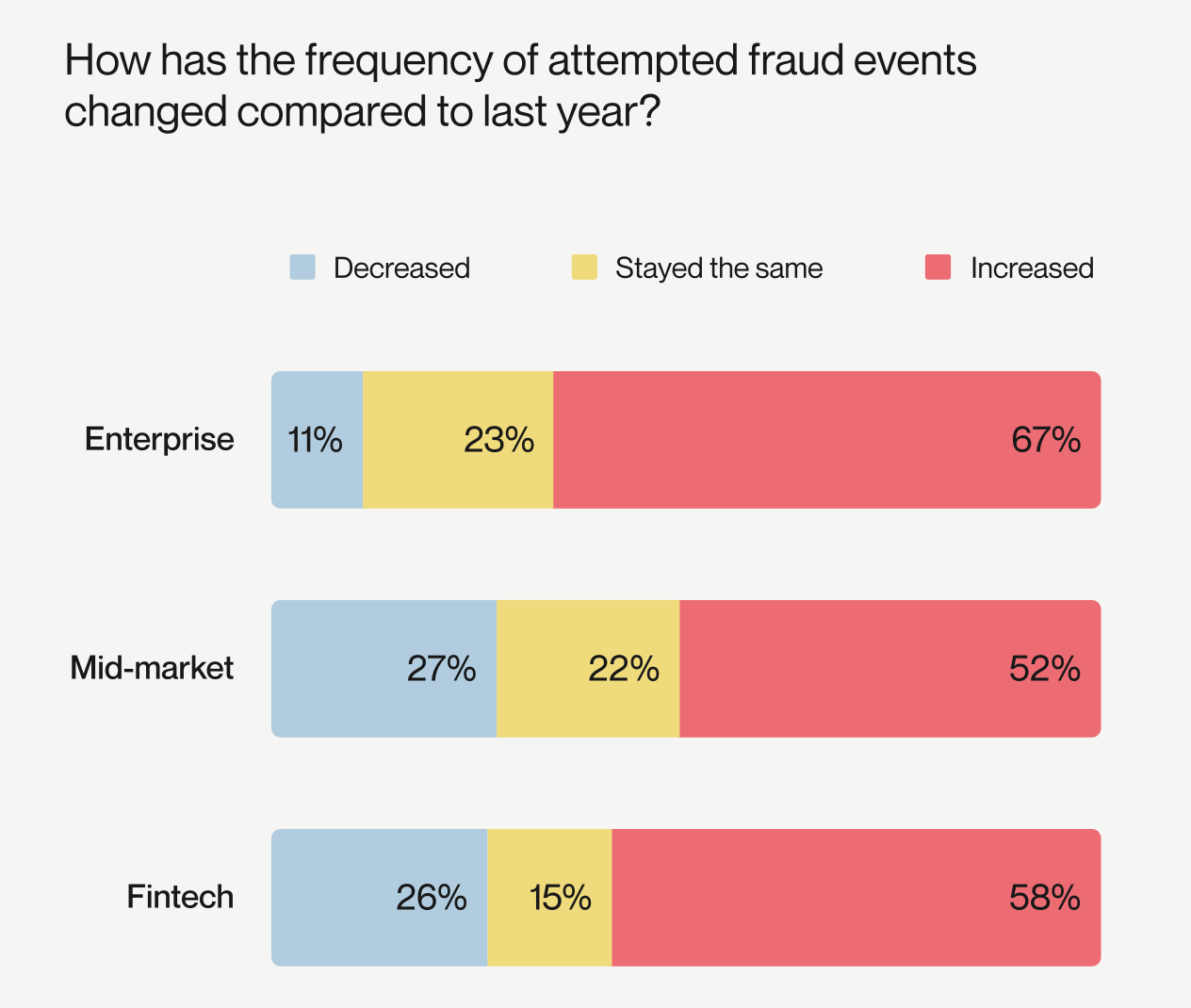

Les règles trop strictes permettent de détecter la fraude, mais entraînent une forte augmentation des rejets injustifiés. Cela nuit au taux de conversion et fait grimper les coûts d'acquisition de clients. Les blocages statiques signalent souvent à tort des acheteurs légitimes. Par exemple, le rapport 2025 « State of Fraud » d'Alloy a révélé que les mesures de lutte contre la fraude avaient entraîné un taux de désabonnement chez 59 % des entreprises l'année dernière.

Les commerçants privilégient désormais les approches fondées sur le risque, qui imposent des contrôles là où cela s'avère nécessaire et accordent des autorisations là où ce n'est pas le cas.

Automatisation et infrastructure des attaquants en périphérie

De nombreuses campagnes de fraude CNP sont automatisées. Les robots peuvent facilement effectuer des milliers de tentatives de paiement en quelques minutes. Ces tentatives sont souvent acheminées via des réseaux de proxys résidentiels qui font croire que le trafic provient d'appareils grand public légitimes. Cela réduit l'efficacité des mesures de défense de base, telles que les simples vérifications de réputation des adresses IP, le géoblocage ou les règles de vitesse statiques.

Pour les équipes chargées de la lutte contre la fraude, cela représente un défi opérationnel permanent. Il s'agit d'un combat de tous les instants que d'ajuster en permanence les mesures de protection tout en trouvant le juste équilibre entre la prévention de la fraude, l'efficacité du processus de paiement et l'expérience client.

Le manque de preuves en matière de fraude amicale

L'abus de la part du titulaire est généralement une question d'intention. De leur côté, les commerçants ne peuvent fournir que des preuves de la transaction.

Beaucoup ne disposent pas de processus automatisés de collecte des preuves ou ne parviennent pas à rassembler la documentation avant les délais fixés par le réseau. Il en résulte de faibles taux de réussite des recours et des frais généraux opérationnels importants.

De nouvelles plateformes telles que Chargeflow visent à combler cette lacune en automatisant la collecte des preuves, en normalisant les dossiers et en permettant un suivi avant le litige.

Les réalités de l'application transfrontalière de la loi

Les fraudeurs tirent parti de leur portée mondiale pour cibler des marchés à forte valeur ajoutée depuis des régions où les mesures de répression sont peu strictes. Les cas individuels de fraude CNP donnent rarement lieu à des mesures transfrontalières sérieuses. Par exemple, l'opération mondiale de lutte contre la fraude à la carte de crédit coordonnée par Eurojust a permis de mettre au jour 19 millions de cartes de crédit compromises dans 193 pays, ce qui a entraîné un préjudice d'au moins 300 millions d'euros pour des commerçants américains et européens, par le biais de faux abonnements et de transactions CNP.

Malgré l'ampleur du réseau, les auteurs sont restés impunis dans un premier temps. Il a fallu une coordination entre plusieurs services en Allemagne, au Luxembourg et dans d'autres pays pour parvenir finalement à démanteler ce réseau criminel et à arrêter 18 de ses principaux membres.

Compte tenu de tout cela, voyons comment les principaux commerçants préviennent aujourd’hui la fraude par carte non présente.

Meilleures pratiques en matière de prévention de la fraude sans présentation de la carte

Pour le commerçant d'aujourd'hui, le défi consiste à exploiter les données dans les quelques millisecondes qui précèdent la finalisation d'une transaction. Pourquoi ? Parce que le meilleur moyen d'agir est de réduire les risques sur cette période afin de rendre le modèle économique de la fraude moins rentable qu'il ne l'est actuellement.

Dans un monde marqué par les fuites de données à grande échelle et les escroqueries automatisées par l'IA, la lutte s'est déplacée vers la biométrie comportementale. Les principaux commerçants ne se contentent plus de « bloquer les adresses IP suspectes ». Ils analysent les tendances observées dans les transactions, ce qui leur permet d'appliquer les mesures de sécurité nécessaires.

Voici comment cela fonctionne :

Pour garder une longueur d'avance, votre infrastructure technologique doit évoluer vers une intelligence dynamique. La meilleure stratégie consiste à ne plus faire peser le risque financier sur votre compte bancaire.

Comment les passerelles de paiement et les banques gèrent les risques de fraude CNP

Les passerelles de paiement et les banques émettrices bénéficient d'une visibilité à l'échelle du réseau dont les commerçants individuels disposent rarement. Comprendre comment elles perçoivent et gèrent les risques vous permet d'adapter vos contrôles et de réduire efficacement vos pertes.

Comment fonctionnent les passerelles : reconnaissance de modèles à l'échelle du réseau

Des passerelles de paiement telles que Stripe, Adyen et Helcim traitent des millions de transactions pour des milliers de commerçants. Grâce à cette capacité de réseau inter-commerçants, elles analysent les tendances afin de détecter des attaques qu’un commerçant isolé pourrait ne pas repérer.

- Les cartes faisant l'objet de tests sur plusieurs sites sont signalées ou temporairement bloquées sur l'ensemble du réseau de passerelles. C'est ainsi que Stripe a empêché une nouvelle vague de 30 millions d'attaques par usurpation de carte en 2025.

- Les passerelles transmettent bien plus que de simples numéros de carte aux émetteurs ; elles intègrent également des informations sur la réputation IP, les empreintes numériques des appareils et la détection des VPN/proxys, ce qui permet d'enrichir les flux de données.

Une fois encore, l'objectif premier de la passerelle de paiement est d'assurer la stabilité du réseau et la conformité aux normes des marques de cartes, et non pas d'augmenter votre chiffre d'affaires.

La logique des banques : optimisation des approbations ou prévention des pertes

Les banques émettrices prennent la décision finale d'autorisation en se basant sur les données du titulaire de la carte, le solde, le montant de la transaction, la localisation et des contrôles de risque internes. Elles ne disposent généralement pas des informations plus détaillées fournies par les commerçants, telles que l'historique des commandes, les données relatives aux appareils ou les habitudes de comportement.

Pour protéger les titulaires de cartes et réduire au minimum les réclamations, les banques préfèrent pécher par excès de prudence. Un trafic hétérogène peut entraîner une augmentation des refus injustifiés, tandis qu'un trafic régulier et à faible risque peut, à terme, améliorer le taux d'acceptation.

En d'autres termes, les banques prennent leurs décisions en fonction du risque lié à la carte, et non du contexte propre au commerçant ; leur décision vise à protéger les titulaires de carte plutôt qu'à maximiser le nombre de vos validations.

Ce que cela implique pour la manière de réagir face aux attaques de fraude sans présentation de la carte

Les passerelles de paiement et les banques privilégient la santé du réseau et la protection des titulaires de carte, et non votre compte de résultat. Pour réduire les risques :

- Filtrer les transactions en amont: veillez à ce que les activités à haut risque soient filtrées avant l'autorisation afin d'améliorer les taux d'approbation en aval. Une fraude excessive ou des activités suspectes sur votre compte peuvent entraîner des sanctions imposées par la passerelle de paiement, telles que des amendes, un contrôle renforcé ou des restrictions sur votre compte marchand.

- Tirer parti du transfert de responsabilité: étant donné que le 3DS transfère la responsabilité à l'émetteur pour les transactions authentifiées avec succès, enregistrez les valeurs ECI/CAVV afin de documenter l'authentification et d'étayer ce transfert de responsabilité.

- Intelligence côté commerçant: des outils tels que Chargeflow Prevent renforcent les défenses des passerelles de paiement et des émetteurs en analysant les litiges récurrents émanant directement des clients ainsi que d'autres signaux comportementaux chez plusieurs commerçants.

N'oubliez pas que les passerelles de paiement détectent les attaques organisées à grande échelle, tandis que les banques repèrent les anomalies au niveau des cartes. Votre avantage réside dans l'alignement des contrôles des commerçants sur leur infrastructure afin de minimiser les pertes, de préserver les conversions et de transformer cette asymétrie systémique en un avantage concurrentiel.

Conclusions sur la fraude sans présentation de la carte

La fraude sans présentation de la carte représentant environ 73 %, soit 12,5 milliards de dollars, des pertes annuelles liées à la fraude par carte aux États-Unis, on peut affirmer sans risque de se tromper que tout commerçant en ligne est une cible. Les fraudeurs exploitent l'acquisition massive d'identifiants, la validation automatisée, la prise de contrôle de comptes, les identités synthétiques et la triangulation. Ces pratiques sont souvent facilitées par des robots basés sur l'IA et des réseaux de proxys.

Les commerçants sont exposés à des risques financiers, opérationnels et de réputation, tandis que les titulaires de cartes sont confrontés à des débits non autorisés et à une perte de clientèle.

Une défense efficace associe les contrôles des commerçants aux données d'intelligence du réseau. Filtrez au préalable les transactions à haut risque, enregistrez les valeurs d'authentification 3DS pour tirer parti du transfert de responsabilité, et déployez des solutions d'intelligence côté commerçant afin de détecter et de bloquer les abus récurrents et les anomalies comportementales. Considérez la fraude sans présentation de la carte comme une menace systémique et industrialisée. Utilisez Chargeflow Prevent pour réagir avec rapidité, précision et des contrôles à plusieurs niveaux.

Les rétrofacturations ?

Ce n'est plus votre problème.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

Articles connexes

Des questions ?

: nous avons les réponses.

Chargeflow recueille automatiquement des données provenant de dizaines de sources tierces. Cela permet d'obtenir une couverture bien plus étendue et d'améliorer considérablement les taux de réussite, car les éléments de preuve présentés sont beaucoup plus complets et convaincants.

Chargeflow recueille des données telles que les informations relatives aux commandes, les messages des clients et les détails de paiement. Il constitue pour vous un dossier complet de litige, vous n'avez donc pas à lever le petit doigt.

Oui ! Chargeflow est compatible avec plus de 50 prestataires de paiement. Vous disposez ainsi d'un seul outil pour gérer tous vos rejets de débit, quel que soit le mode de paiement utilisé.

Vous ne payez qu'un pourcentage des recettes que nous vous aidons à récupérer. Pas de frais initiaux, pas d'abonnement : une tarification basée uniquement sur les résultats.

Oui. Chargeflow est certifié SOC 2 Type 2, RGPD et ISO. Nous appliquons les normes de sécurité les plus strictes pour garantir la protection de vos données.

Besoin d'aide ?

Vous avez une question ? Nous sommes là pour vous aider. Il vous suffit de cliquer sur le bouton « Chat » pour démarrer une conversation avec notre service d'assistance.

%201.svg)

.png)