Fraude par prise de contrôle de compte (ATO) : définition et mesures de prévention

Les rétrofacturations ?

Ce n'est plus votre problème.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

La fraude par prise de contrôle de compte (ATO) se produit lorsqu'un fraudeur accède au compte d'un client légitime et l'utilise pour effectuer des transactions non autorisées. Comme ces opérations proviennent d'un compte légitime, elles contournent souvent les contrôles anti-fraude traditionnels et se traduisent par la suite par des demandes de remboursement. La prévention de l'ATO ne se limite pas à la sécurité de la connexion. Elle repose sur la détection des comportements à risque avant et après la connexion, et ne se contente pas de bloquer les tentatives d'accès.

La fraude par prise de contrôle de compte ne repose pas sur le vol de cartes bancaires. Elle repose sur l'accès.

Un fraudeur se connecte à un véritable compte client à l'aide d'identifiants volés ou réutilisés. Le mode de paiement est déjà enregistré. Les coordonnées de livraison sont déjà validées. La transaction s'effectue sans encombre.

Du point de vue du commerçant, cela ressemble à une commande normale.

Le problème survient plus tard, lorsque le client conteste le prélèvement.

De nombreux commerçants investissent massivement dans la prévention de la fraude au moment du paiement. ATO contourne complètement cette barrière. Le risque commence plus tôt, dès la connexion, et persiste une fois l'accès accordé.

La première étape consiste à comprendre comment fonctionne la fraude par prise de contrôle de compte.

Pour prévenir ce phénomène, il faut aller au-delà de l'authentification et s'intéresser au comportement.

Qu'est-ce que la fraude par prise de contrôle de compte (ATO) ?

La fraude par prise de contrôle de compte est un type de fraude dans lequel un malfaiteur accède au compte d'un client légitime et l'utilise pour effectuer des opérations non autorisées.

Dans le domaine du commerce électronique, cela implique généralement de passer des commandes, d'accéder aux moyens de paiement enregistrés ou d'utiliser le solde d'un compte. Dans d'autres cas, cela peut consister à modifier les informations du compte, à échanger des points de fidélité ou à accéder à des données sensibles sur les clients.

La principale différence par rapport à la fraude traditionnelle réside dans l'accès.

Dans le cas d'une fraude par carte volée, le pirate utilise directement les informations de paiement. Lors d'un piratage de compte, le pirate utilise l'identité du client au sein d'un compte existant.

Cette distinction a son importance.

Les transactions provenant d'un compte connecté passent souvent les contrôles anti-fraude axés sur le risque lié au paiement. L'adresse de facturation correspond. L'appareil peut ne pas paraître suffisamment suspect pour déclencher un refus.

C'est pourquoi la fraude par prise de contrôle de compte se manifeste souvent par une transaction non autorisée ou un rejet de débit, plutôt que par un paiement refusé.

Pour les commerçants, cela signifie que la perte survient après l'exécution de la commande, et non avant l'autorisation.

Comment fonctionnent les attaques par prise de contrôle de compte

Les attaques visant à prendre le contrôle d'un compte suivent un schéma simple, mais elles sont efficaces car elles se fondent dans le comportement habituel des clients.

Tout commence par les références.

Les fraudeurs obtiennent des identifiants de connexion grâce à des fuites de données, au phishing ou en testant des mots de passe réutilisés sur plusieurs sites. Cette technique est connue sous le nom de « credential stuffing ». À grande échelle, même un faible taux de réussite suffit.

Une fois qu'ils ont obtenu l'accès, le compte devient le point d'entrée.

À partir de là, l'attaquant peut :

- Passer des commandes en utilisant les modes de paiement enregistrés

- Modifier les adresses de livraison

- Mettre à jour les identifiants du compte pour bloquer l'accès au client réel

- Utiliser des crédits prépayés, tels que des cartes-cadeaux ou des points de fidélité

C'est là que la plupart des systèmes de détection des fraudes perdent de leur efficacité.

De nombreux dispositifs de lutte contre la fraude sont conçus pour analyser les transactions au moment du paiement. Mais dans le cas d'un détournement de compte, le pirate informatique se trouve déjà au sein d'une session de confiance. La transaction hérite alors de cette confiance.

Rien n'indique clairement que cette activité soit non autorisée.

Les informations de facturation correspondent. Le compte présente un historique. Le comportement ne diffère peut-être que légèrement des habitudes du client.

C'est pourquoi l'ATO est un problème qui survient après la connexion.

Le risque ne disparaît pas une fois l'utilisateur authentifié. C'est là qu'il commence.

Et lorsque le véritable client s'en rend compte et contacte sa banque, la transaction est déjà finalisée et a donné lieu à un litige.

Techniques couramment utilisées dans les fraudes par prise de contrôle de compte

Le piratage de compte ne repose pas sur une seule méthode. Il s'agit d'un ensemble de tactiques qui visent toutes le même objectif : obtenir un accès.

Parmi les techniques les plus courantes, on peut citer :

Attaque par réutilisation d'identifiants

Les pirates utilisent des listes de noms d'utilisateur et de mots de passe divulgués pour tenter de se connecter à de nombreux sites. Comme de nombreux utilisateurs réutilisent leurs identifiants, même un faible taux de réussite leur permet d'obtenir un accès à grande échelle.

Hameçonnage

Les clients sont amenés à divulguer leurs identifiants de connexion par le biais d'e-mails, de messages ou de sites web de phishing qui imitent des marques légitimes. Une fois ces identifiants obtenus, il est possible d'accéder directement aux comptes.

Échange de carte SIM

Les fraudeurs prennent le contrôle des comptes des clients et contactent les services d'assistance pour obtenir un accès ou réinitialiser les identifiants. Cela leur permet de contourner l'authentification par SMS et de réinitialiser les mots de passe des comptes.

Ingénierie sociale

Les pirates se font passer pour des clients et contactent les équipes d'assistance afin d'obtenir un accès ou de réinitialiser des identifiants. Cette technique exploite des failles de processus plutôt que des failles techniques.

Détournement de session

Dans certains cas, les pirates prennent le contrôle d'une session en cours sans avoir besoin d'identifiants de connexion, souvent par le biais de logiciels malveillants ou de réseaux non sécurisés.

Prises isolément, ces méthodes sont bien connues. Ce qui les rend efficaces, c'est leur cohérence.

Elles ne nécessitent pas de perturber les systèmes. Elles tirent parti :

- mots de passe réutilisés

- procédures d'authentification peu sûres

- lacunes dans la surveillance des comptes

- processus d'assistance prévisibles

Le piratage de compte ne consiste pas à contourner complètement les mesures de sécurité. Il s'agit plutôt de repérer le maillon faible dans la gestion et la maintenance des accès.

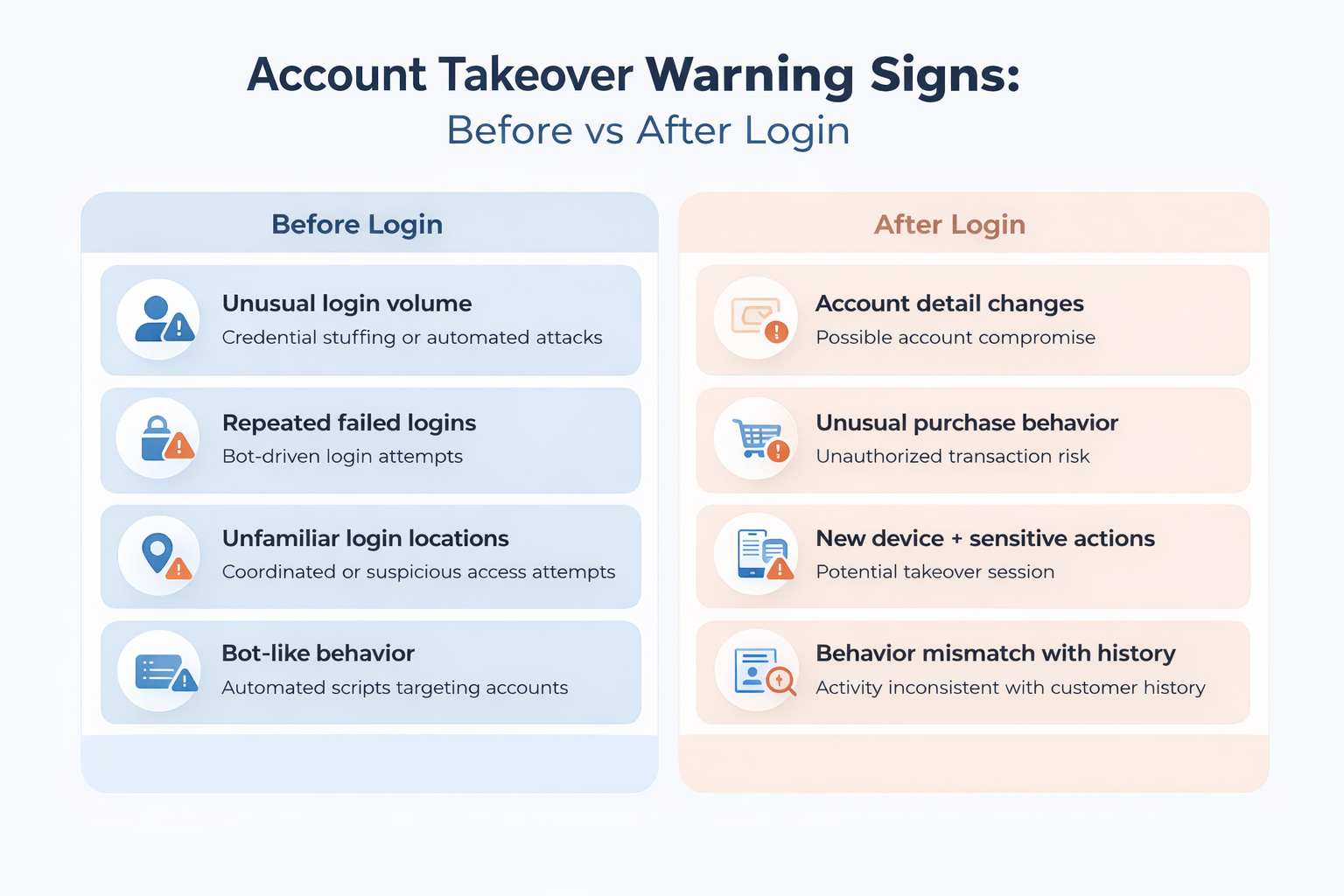

Signes avant-coureurs d'une tentative de piratage de compte (avant et après la connexion)

La plupart des commerçants se concentrent sur les tentatives de connexion lorsqu'ils pensent au piratage de compte. Ce n'est qu'une partie du problème.

Certains des signaux les plus fiables apparaissent une fois l'accès accordé, lorsque le compte est déjà considéré comme fiable.

Ces signaux apparaissent rarement isolément. Le risque augmente lorsque plusieurs signaux se produisent au cours d'une même séance.

Avant la connexion : indicateurs précoces

Ces signaux indiquent des tentatives d'accès. Ils montrent où les attaques ont lieu, mais ne confirment pas une intrusion. Certaines tentatives de connexion aboutiront tout de même.

Après la connexion : signaux de risque élevé

C'est là que le piratage de compte devient visible, et que de nombreux systèmes montrent leurs limites.

Des modifications soudaines des informations de compte, l'apparition de nouveaux appareils suivie d'une activité inhabituelle ou une succession rapide d'actions indiquent souvent que l'accès a déjà été compromis.

Pris isolément, certains signaux peuvent sembler normaux. Le risque augmente lorsque plusieurs signaux apparaissent au cours d'une même séance.

La plupart des systèmes considèrent la connexion comme un point de contrôle. Dans le cas d'un détournement de compte, la connexion constitue le point de départ. Si la détection s'arrête là, l'activité la plus risquée échappe à toute surveillance.

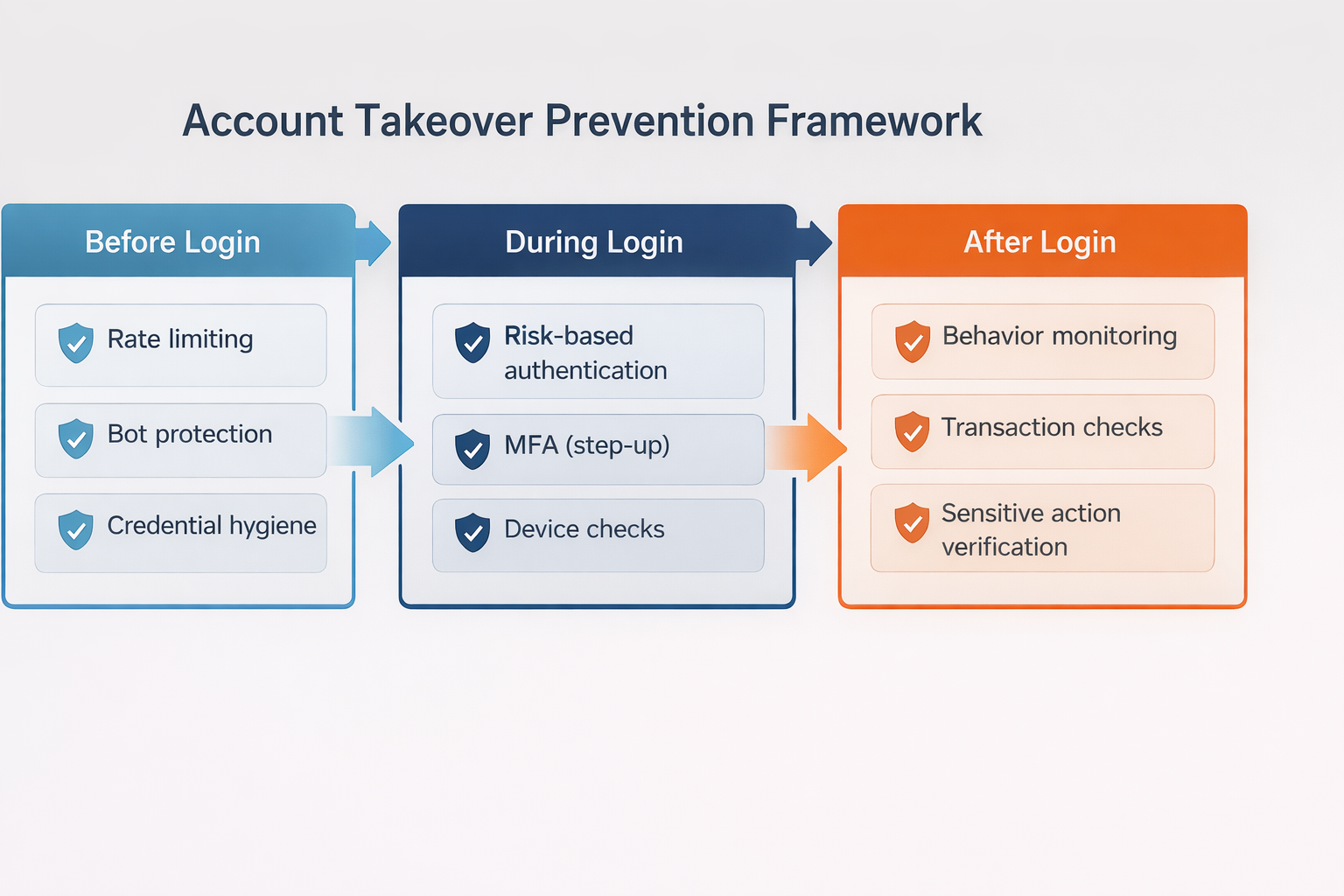

Comment prévenir la fraude par prise de contrôle de compte

Pour prévenir le piratage de compte, il ne suffit pas de mettre en place une seule mesure de contrôle. Il faut couvrir l'ensemble du cycle de vie de l'accès, depuis son obtention jusqu'à son utilisation.

La plupart des commerçants se concentrent sur la sécurité de la connexion. C'est indispensable, mais cela ne suffit pas.

Le risque de piratage de compte se déroule en trois étapes : avant la connexion, pendant l'authentification et après l'octroi de l'accès.

La prévention du piratage de compte fonctionne selon un système à plusieurs niveaux qui s'applique à ces trois étapes :

La plupart des commerçants consacrent trop de moyens à la sécurité de la connexion et pas assez à ce qui se passe une fois l'accès accordé.

Avant de vous connecter : réduisez votre exposition

C'est là que la plupart des attaques commencent.

Appliquer des normes d'authentification plus strictes

Encouragez ou imposez l'utilisation de mots de passe plus sûrs et limitez autant que possible la réutilisation des identifiants. Les identifiants faibles ou réutilisés constituent le point d'entrée de la plupart des attaques.

Limiter les tentatives de connexion automatisées

La limitation du débit et la protection contre les bots réduisent l'efficacité du « credential stuffing » en ralentissant ou en bloquant les tentatives de connexion répétées.

Surveiller les habitudes de connexion à grande échelle

Les pics de tentatives de connexion sur l'ensemble des comptes indiquent souvent des attaques coordonnées, avant même que des comptes individuels ne soient compromis.

Ces mesures permettent de réduire le volume, mais elles n'éliminent pas le risque. Certaines tentatives de connexion aboutiront tout de même.

Lors de la connexion : évaluer les risques en temps réel

Toutes les tentatives de connexion ne doivent pas être traitées de la même manière.

Utiliser l'authentification basée sur le risque

Évaluez des facteurs tels que l'appareil, la localisation et le comportement afin de déterminer si une vérification supplémentaire est nécessaire.

Appliquer l'authentification renforcée de manière sélective

Ne déclenchez des vérifications supplémentaires, telles que l'authentification multifactorielle (MFA), qu'en présence de signaux de risque. Cela permet de réduire les obstacles pour les utilisateurs légitimes tout en renforçant la protection là où cela est nécessaire.

Suivre la cohérence des appareils et des sessions

Les appareils nouveaux ou non reconnus ne doivent pas être traités de la même manière que les sessions inconnues, en particulier pour les clients fidèles.

Le but ici n'est pas de bloquer complètement l'accès. Il s'agit plutôt de restreindre l'accès lorsque quelque chose ne correspond pas.

Après la connexion : surveiller le comportement en continu

C'est là que se produisent la plupart des cas de piratage de compte.

Une fois l'accès accordé, la session est considérée comme fiable. Les transactions, les modifications et les actions bénéficient de cette fiabilité, sauf si un événement vient l'interrompre.

Soyez attentifs aux modifications apportées aux comptes à haut risque

Toute modification de l'adresse e-mail, du mot de passe ou des coordonnées de livraison immédiatement après la connexion constitue un signe fort de compromission.

Surveiller le comportement des transactions

Des schémas de commande inhabituels, de nouvelles destinations d'expédition ou des achats effectués à un rythme soutenu peuvent être le signe d'une activité non autorisée.

Mettre en place des contrôles renforcés pour les actions sensibles

Exiger une vérification supplémentaire lorsque les clients tentent d'effectuer des actions à haut risque, et pas seulement lors de la connexion.

Comportement des liens entre les sessions

La fraude implique souvent une succession d'actions. Se concentrer sur des événements isolés ne permet pas d'en discerner la structure.

La prévention ne s'arrête pas à l'authentification. Elle dépend de ce qui se passe une fois l'accès accordé.

Systèmes de détection et de protection contre le piratage de comptes

La détection des prises de contrôle de compte repose sur des indicateurs.

Aucun signal isolé ne permet de confirmer qu'un compte a été piraté. Les systèmes de détection combinent plusieurs signaux issus des activités de connexion, de session et de transaction afin d'identifier les comportements qui ne correspondent pas au profil du client.

Les systèmes de détection s'appuient sur trois types de signaux : comportementaux, liés à l'appareil et au réseau, et au niveau du compte.

Signaux comportementaux

Ces indicateurs portent sur la manière dont le compte est utilisé, et pas seulement sur la manière dont on y accède.

- Évolution des habitudes de navigation

- Comportement inhabituel de la session

- Séquences d'actions rapides

- Activité qui ne correspond pas à l'historique d'utilisation

Les signaux comportementaux sont souvent les plus fiables, car ils reflètent l'intention et pas seulement l'accès.

Signaux des appareils et du réseau

Ces éléments permettent de déterminer si la session correspond à l'environnement utilisateur attendu.

- Périphériques nouveaux ou non reconnus

- Changements ou incohérences au niveau des adresses IP

- Utilisation de serveurs proxy, de VPN ou de réseaux anonymisés

Ces indicateurs sont utiles, mais ne constituent pas une preuve irréfutable. Les utilisateurs légitimes changent eux aussi d'appareil et d'emplacement.

Signaux au niveau du compte

Celles-ci portent sur les modifications apportées au compte lui-même.

- Mise à jour du mot de passe ou de l'adresse e-mail

- Modification de l'adresse de livraison

- Plusieurs tentatives de connexion infructueuses suivies d'une connexion réussie

Ces signaux apparaissent souvent juste avant que des transactions frauduleuses ne se produisent.

Les lacunes des systèmes de détection

La plupart des systèmes de détection des prises de contrôle de compte sont particulièrement efficaces au moment de la connexion.

Ils se concentrent sur :

- bloquer les attaques par « credential stuffing »

- détecter les tentatives de connexion suspectes

- déclencher l'authentification à plusieurs facteurs

C'est nécessaire, mais cela laisse une lacune.

Une fois la connexion établie, de nombreux systèmes relâchent leur vigilance. La session est considérée comme fiable, et la surveillance devient alors limitée ou irrégulière.

C'est là que se produisent les fraudes par prise de contrôle de compte.

Les fraudeurs n'ont pas besoin de contourner tous les contrôles. Il leur suffit de passer un seul point de contrôle.

Si la détection se limite à la connexion, elle passe à côté de la suite des actions qui s'ensuit.

La détection sans réaction ne suffit pas

La détection à elle seule ne suffit pas à prévenir les pertes.

Identifier un comportement suspect n'a d'importance que s'il déclenche une réaction :

- authentification renforcée

- examen des transactions

- restrictions temporaires du compte

Sans couche de réponse, la détection se réduit à une simple observation.

Une protection efficace repose sur la mise en relation des signaux et des mesures en temps réel, en particulier après la connexion, moment où le risque est le plus élevé.

Fraude par piratage de compte et rétrofacturation

La fraude par prise de contrôle de compte ne s'arrête pas à la connexion. Elle se solde par une transaction que le client n'a pas autorisée.

Du point de vue du commerçant, la commande semble souvent légitime. Le compte est réel. Le moyen de paiement est enregistré dans le système. La transaction passe les contrôles antifraude habituels.

À ce stade, la transaction entre dans la procédure de rejet de débit.

La plupart des cas de piratage de compte sont considérés comme des fraudes par les émetteurs. Le titulaire de la carte affirme ne pas avoir autorisé la transaction, et c'est alors au commerçant qu'il incombe de prouver le contraire.

C'est là que le défi apparaît clairement.

Contrairement à la fraude classique, où des signaux suspects peuvent apparaître au moment du paiement, les transactions issues d'une prise de contrôle de compte bénéficient de la confiance accordée à un compte valide. En l'absence d'une authentification forte ou de preuves claires établissant un lien entre le client et la transaction, il est difficile de remporter ces litiges par le biais d'une contestation de rejet de débit.

Dans de nombreux cas, le commerçant dispose :

- Connexion réussie

- Une transaction finalisée

- Informations générales sur les commandes et les livraisons

Mais il n'y a aucune preuve formelle que le client en question ait autorisé l'achat.

Cet écart entraîne des pertes.

Le piratage de compte recoupe également d'autres types de litiges. Certains cas se présentent sous la forme de transactions non autorisées. D'autres s'apparentent à de la fraude amicale, notamment lorsque l'accès au compte est partagé ou mal défini. Du point de vue de l'émetteur, cette distinction importe moins que la possibilité de prouver l'autorisation.

Pour les commerçants, le résultat est le même.

Des pertes de chiffre d'affaires surviennent après l'exécution de la commande. Le litige est pris en compte dans les taux de rétrofacturation. Du temps opérationnel est consacré à traiter des dossiers présentant de faibles chances de recouvrement.

C'est ce qui distingue le piratage de compte de la plupart des autres types de fraude.

La défaillance ne survient pas au moment du paiement. Elle se produit plus tôt, lorsque l'accès est accordé sans contexte ni contrôle suffisants.

Prévenir le piratage de comptes ne consiste pas seulement à protéger les comptes. Il s'agit avant tout de réduire le nombre de transactions qui donnent lieu à des litiges.

Les commerçants qui surveillent le comportement tout au long du cycle de vie du compte, avant la connexion, pendant l'authentification et après l'accès, réduisent à la fois leur exposition à la fraude et les rétrofacturations qui en découlent.

C'est là que réside le véritable contrôle.

Le piratage de compte n'apparaît pas comme une fraude au moment du paiement. Il se manifeste plus tard sous forme de transactions non autorisées et de demandes de remboursement.

Si vous constatez des litiges liés à l'activité de votre compte, il est utile d'examiner comment ces cas sont traités une fois qu'ils se sont produits.

Découvrez comment Chargeflow aide les commerçants à récupérer les revenus perdus suite à des transactions non autorisées et à des rétrofacturations liées à l'ATO.

Les rétrofacturations ?

Ce n'est plus votre problème.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

Articles connexes

Des questions ?

: nous avons les réponses.

Chargeflow recueille automatiquement des données provenant de dizaines de sources tierces. Cela permet d'obtenir une couverture bien plus étendue et d'améliorer considérablement les taux de réussite, car les éléments de preuve présentés sont beaucoup plus complets et convaincants.

Chargeflow recueille des données telles que les informations relatives aux commandes, les messages des clients et les détails de paiement. Il constitue pour vous un dossier complet de litige, vous n'avez donc pas à lever le petit doigt.

Oui ! Chargeflow est compatible avec plus de 50 prestataires de paiement. Vous disposez ainsi d'un seul outil pour gérer tous vos rejets de débit, quel que soit le mode de paiement utilisé.

Vous ne payez qu'un pourcentage des recettes que nous vous aidons à récupérer. Pas de frais initiaux, pas d'abonnement : une tarification basée uniquement sur les résultats.

Oui. Chargeflow est certifié SOC 2 Type 2, RGPD et ISO. Nous appliquons les normes de sécurité les plus strictes pour garantir la protection de vos données.

Besoin d'aide ?

Vous avez une question ? Nous sommes là pour vous aider. Il vous suffit de cliquer sur le bouton « Chat » pour démarrer une conversation avec notre service d'assistance.

%201.svg)

.png)