Transactions non autorisées : prévenir la fraude aux cartes de crédit et de débit

Les rétrofacturations ?

Ce n'est plus votre problème.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

Les transactions non autorisées surviennent lorsqu'un paiement est effectué sans l'accord du titulaire de la carte. Elles résultent souvent d'une usurpation de compte, du vol des données de la carte ou de lacunes dans les procédures d'authentification et de surveillance. Pour les commerçants, les conséquences réelles se manifestent plus tard sous forme de litiges et de rétrofacturations. La prévention des transactions non autorisées ne se limite pas à des contrôles anti-fraude au moment du paiement. Elle repose sur la maîtrise des risques avant, pendant et après la transaction.

Les transactions non autorisées sont généralement considérées comme des cas isolés de fraude. Dans la pratique, elles résultent d'une succession de défaillances qui se produisent au fil du temps. Le compte d'un client est piraté, un moyen de paiement de la boutique est utilisé et la commande est traitée comme d'habitude. C'est plus tard que le litige survient.

Si vous cherchez à comprendre ce qu'est une transaction frauduleuse, il est utile de ne pas se limiter à la transaction elle-même. Les transactions non autorisées ne sont pas le point de départ. Elles en sont le résultat.

Qu'est-ce qu'une transaction non autorisée ?

Une transaction non autorisée désigne tout paiement effectué à l'insu du titulaire de la carte ou sans son consentement. Cela peut inclure les transactions effectuées avec une carte de crédit volée, les prélèvements frauduleux sur une carte de débit ou les achats effectués via des comptes clients piratés.

Les commerçants pensent souvent que la carte a été volée lorsqu'ils recherchent des termes tels que « signification d'une transaction frauduleuse » ou « qu'est-ce qu'une transaction frauduleuse ». Mais ce n'est qu'une partie du problème.

Dans de nombreux cas, la transaction est techniquement valide : le compte utilisé est le bon, le moyen de paiement est légitime et le système identifie un client fidèle, ce qui explique précisément pourquoi ces transactions passent les contrôles antifraude standard sans être signalées.

Le problème, c'est l'autorisation. Le client n'a pas approuvé la transaction, même si le système l'a fait.

Comment se produisent les transactions non autorisées

Les transactions non autorisées ne se produisent pas au hasard. Elles suivent des schémas prévisibles.

Le cas le plus courant est la prise de contrôle de compte. Un fraudeur accède au compte d'un client en utilisant des identifiants divulgués ou réutilisés. Une fois connecté, il peut utiliser les moyens de paiement enregistrés, modifier les informations du compte et passer des commandes sans éveiller les soupçons. Tout semble normal, car le système fait confiance à la session. Cette confiance facilite la tâche du client, mais elle facilite également celle du pirate.

Dans un scénario courant, le fraudeur accède au compte d’un client fidèle en utilisant des identifiants réutilisés. Il se connecte, modifie l’adresse de livraison et passe une commande en utilisant une carte enregistrée dans le système. Du point de vue du système, tout semble normal. Le litige n’apparaît que plus tard.

Parmi les autres possibilités, on peut citer :

- Données de carte volées, c'est-à-dire lorsque les informations de la carte sont utilisées directement sans passer par un compte.

- Le phishing et l'ingénierie sociale, où les clients fournissent à leur insu leurs identifiants de connexion ou leurs informations de paiement.

- Les fuites de données et la réutilisation des identifiants, c'est-à-dire lorsque des identifiants compromis ailleurs sont réutilisés pour accéder à d'autres comptes.

Dans chaque cas, c'est la transaction elle-même qui constitue la dernière étape, et non le problème initial.

Causes courantes des transactions non autorisées

Les transactions non autorisées résultent à la fois de comportements inappropriés et de failles du système.

Les clients réutilisent leurs mots de passe sur plusieurs sites, ce qui facilite la compromission de leurs comptes. Les moyens de paiement enregistrés simplifient la vie des clients, mais facilitent également la tâche des pirates. Une fois l'accès accordé, de nombreux systèmes cessent d'évaluer les risques, et la visibilité limitée sur l'ensemble des sessions rend plus difficile la détection des schémas d'abus.

La plupart des fraudes se développent au fil du temps. Elles se manifestent sous forme d'une succession d'événements. Lorsque les systèmes analysent les événements isolément, ils ne parviennent pas à discerner les liens entre ces actions.

Le recours excessif aux outils de lutte contre la fraude au point de vente laisse des failles, car la plupart des systèmes se concentrent sur les cartes volées, et non sur les comptes piratés.

Ce ne sont pas des cas isolés. Il s'agit de problèmes structurels.

Comment détecter rapidement les transactions non autorisées

Les transactions non autorisées sont rarement des cas isolés. Elles suivent des schémas récurrents, et leur détection repose sur la capacité à identifier ces schémas à un stade précoce, avant qu'elles ne se concrétisent.

La détection repose sur la reconnaissance précoce de ces schémas.

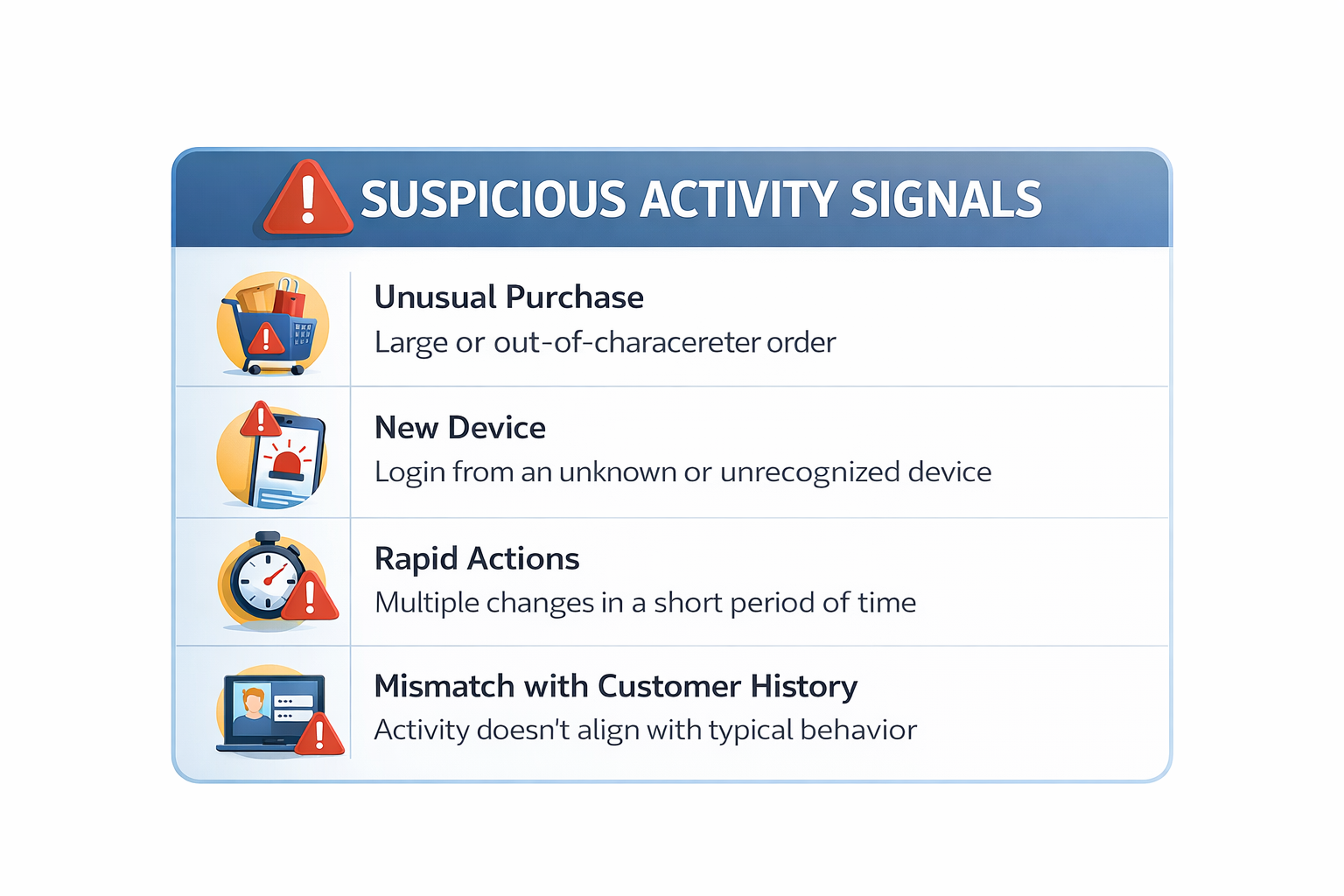

Parmi les principaux indicateurs, on peut citer :

- Comportement d'achat inhabituel : commandes qui ne correspondent pas à la valeur, à la catégorie ou à la fréquence habituelles du client.

- Nouvel appareil suivi d'une activité : une connexion depuis un appareil non reconnu suivie de modifications du compte ou d'une transaction.

- Séquences d'actions rapides : connexion → modification du compte → achat dans un délai très court.

- Incohérence entre le comportement et l'historique : activité qui ne correspond pas à la manière dont le client interagit habituellement.

Aucun signe isolé ne permet de confirmer une fraude, mais leur combinaison en est un indicateur. Le risque augmente lorsque plusieurs signes apparaissent au cours d'une même session ou dans le cadre d'activités liées.

Par exemple, un client se connecte depuis un nouvel appareil, modifie son adresse de livraison et passe une commande d'un montant élevé en l'espace de quelques minutes. Prises isolément, ces actions peuvent sembler normales. Mais prises ensemble, elles indiquent un risque accru.

Comment prévenir les transactions non autorisées

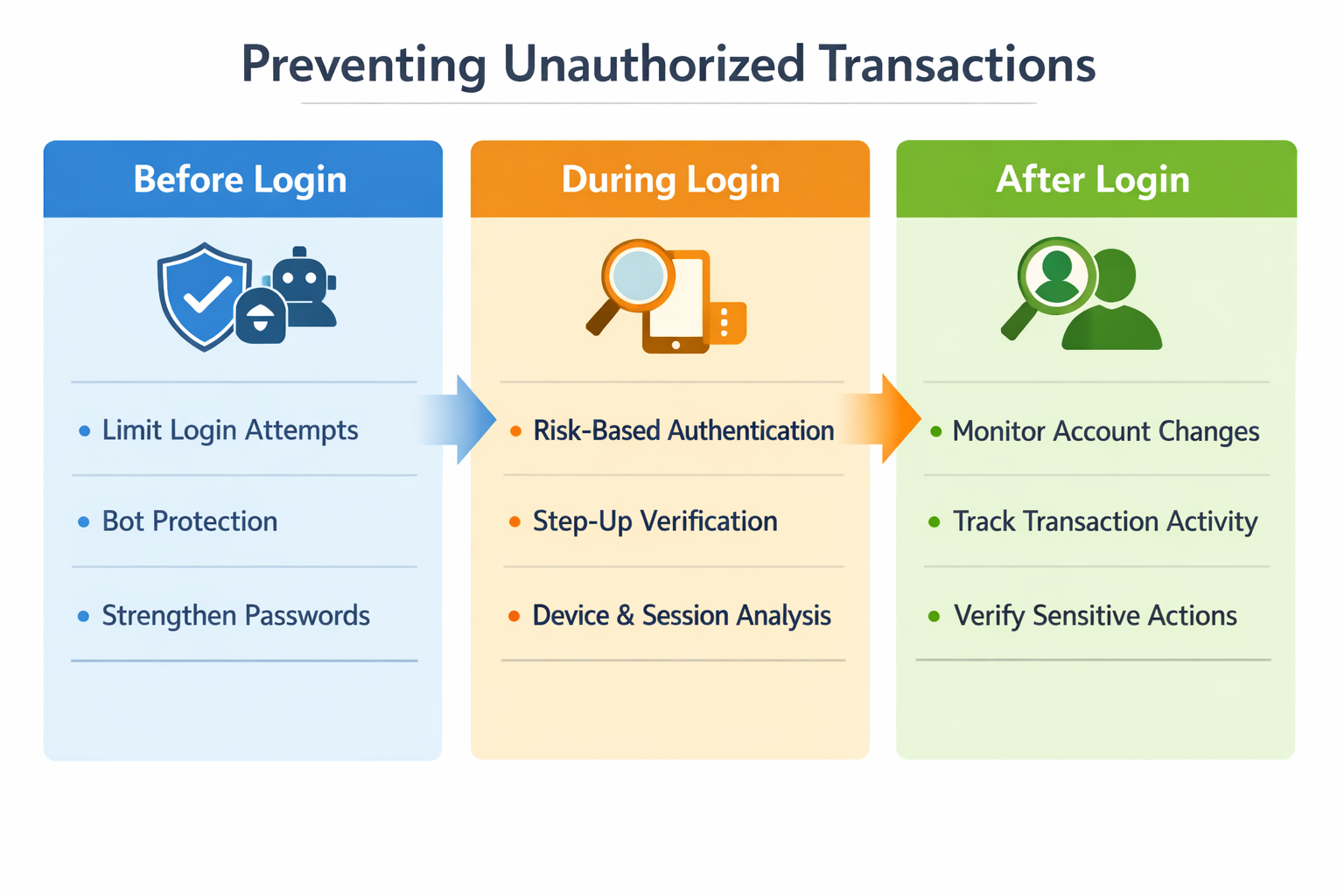

Pour prévenir les transactions non autorisées, il faut gérer les risques tout au long du cycle de vie. La plupart des commerçants consacrent trop de ressources au blocage des paiements frauduleux et pas assez à la surveillance des sessions fiables.

Le risque lié aux transactions non autorisées s'étend sur plusieurs étapes et ne se limite pas au moment du paiement.

Avant de vous connecter : réduisez votre exposition

Limitez les tentatives de connexion automatisées, utilisez des systèmes de protection contre les bots et encouragez une meilleure gestion des identifiants afin de réduire le volume des attaques avant même qu'elles ne se produisent. Ces mesures permettent de réduire le volume des attaques, mais elles n'éliminent pas le risque.

Lors de la connexion : évaluer les risques

Mettez en place une authentification basée sur les risques en analysant les signaux liés à l'appareil, à l'emplacement et au comportement, et ne déclenchez une vérification renforcée que lorsque ces signaux indiquent un risque accru. Surveillez la cohérence des appareils et des sessions afin de détecter rapidement toute anomalie.

Le but n'est pas de bloquer complètement l'accès. Il s'agit plutôt de restreindre l'accès lorsque quelque chose ne correspond pas.

Après la connexion : surveiller le comportement

C'est au cours de cette phase que se produisent la plupart des transactions non autorisées.

Une fois l'accès accordé, la session est considérée comme fiable. À ce stade, la fraude ne concerne plus la validation du paiement. Elle devient un problème lié au comportement.

Surveillez les modifications apportées aux comptes, suivez le comportement des transactions et mettez en place des mesures de vérification pour les opérations sensibles. Reliez les comportements d'une session à l'autre, car la fraude se produit rarement de manière isolée. Elle suit généralement une séquence.

Souvent, le commerçant dispose d'une connexion validée, d'une transaction finalisée et d'une confirmation de livraison, mais n'a aucune preuve formelle que le titulaire de la carte ait effectivement autorisé l'achat. Ce sont ces cas-là qui aboutissent le plus souvent à des litiges perdus.

Que faire en cas de transaction frauduleuse ?

Lorsqu'une transaction non autorisée se produit, le commerçant perd le contrôle de la situation.

Le client signale le débit, et la banque émettrice se charge de l'enquête. À partir de là, l'issue dépend moins de la transaction elle-même que de la manière dont elle est interprétée.

Pour les commerçants, cela débouche généralement sur un litige. Les fonds sont retirés, une demande de rétrofacturation est déposée, et c'est alors au commerçant qu'il incombe de prouver que la transaction a été autorisée.

C'est là que le défi apparaît clairement.

Même si la transaction semble légitime, que le compte est valide, que le moyen de paiement est enregistré et que la commande est traitée, il n'existe souvent aucune preuve formelle que le client ait effectivement approuvé l'achat.

Le remboursement anticipé de la transaction peut parfois éviter un rejet de débit, mais uniquement avant que le litige ne soit déposé. Une fois que celui-ci parvient à l'émetteur, la décision ne relève plus du commerçant.

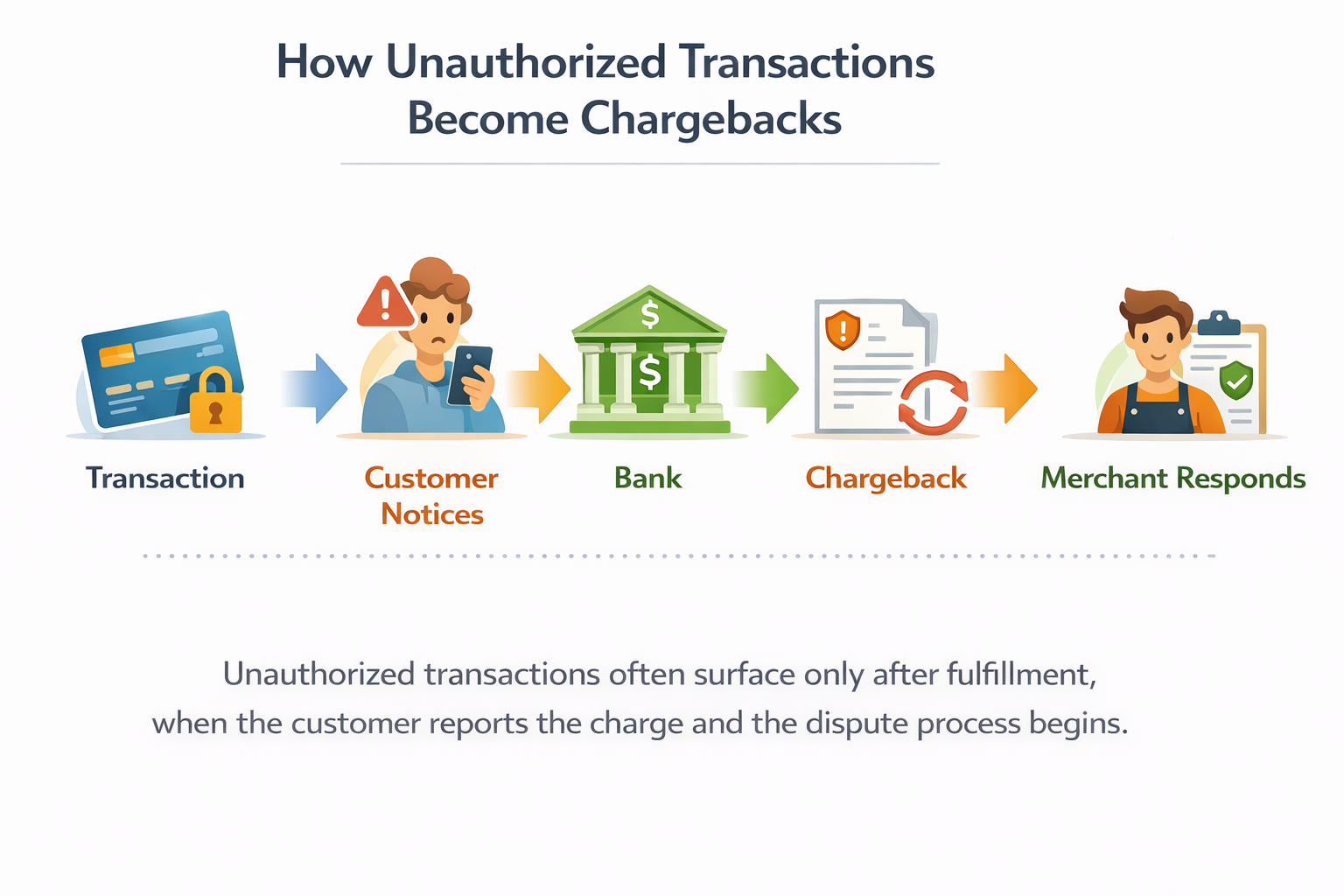

Transactions non autorisées et rétrofacturations

Les transactions non autorisées ne suscitent généralement pas de réaction immédiate. Leur impact se fait sentir plus tard, lorsque le client constate le prélèvement.

Dans la plupart des cas, le déroulement est simple. La transaction est effectuée, la commande est traitée, et ce n'est qu'ensuite que le client signale le prélèvement et dépose une réclamation.

À ce stade, la transaction entre dans la procédure de contestation, et la manière dont elle est évaluée change.

Du point de vue du système, tout semble en ordre. Le compte est valide, le moyen de paiement est enregistré et la transaction a été autorisée avec succès.

Du point de vue de l'émetteur, la situation est plus simple : le titulaire de la carte conteste le débit.

C'est là que le problème se pose. Le système valide la transaction, mais c'est l'émetteur qui en évalue le résultat.

Une transaction qui semble légitime en interne est considérée comme non autorisée en externe. En l'absence de preuves claires établissant un lien entre le titulaire de la carte et l'achat, ces litiges sont difficiles à résoudre par le biais d'une contestation de rejet de débit.

Pour les commerçants, le résultat est toujours le même. Ils subissent une perte de chiffre d'affaires après l'exécution de la commande, le litige a une incidence sur les taux de rétrofacturation, et ils consacrent du temps à traiter des dossiers dont les chances de recouvrement sont faibles.

La faille ne survient pas au moment du paiement. Elle se produit plus tôt, lorsque l'accès est accordé sans contrôle suffisant.

Il est plus efficace de prévenir les transactions non autorisées que d'essayer de les récupérer par la suite. Les commerçants qui surveillent les comportements tout au long du cycle de vie des transactions réduisent les litiges avant même qu'ils ne surviennent et évitent ainsi des pertes irrécupérables.

En résumé

Les transactions non autorisées ne sont pas bloquées au moment du paiement. Elles échouent bien avant, lorsque l'accès est accordé sans contrôle suffisant. Les conséquences se manifestent plus tard sous forme de litiges et de rétrofacturations.

Si vous êtes déjà confronté à des litiges liés à la fraude, la vraie question n'est pas de savoir comment ils surviennent, mais comment ils sont gérés une fois qu'ils se traduisent par des pertes.

Découvrez comment Chargeflow aide les commerçants à récupérer les montants liés aux transactions non autorisées et à automatiser la gestion des rétrofacturations.

Les rétrofacturations ?

Ce n'est plus votre problème.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

Articles connexes

Des questions ?

: nous avons les réponses.

Chargeflow recueille automatiquement des données provenant de dizaines de sources tierces. Cela permet d'obtenir une couverture bien plus étendue et d'améliorer considérablement les taux de réussite, car les éléments de preuve présentés sont beaucoup plus complets et convaincants.

Chargeflow recueille des données telles que les informations relatives aux commandes, les messages des clients et les détails de paiement. Il constitue pour vous un dossier complet de litige, vous n'avez donc pas à lever le petit doigt.

Oui ! Chargeflow est compatible avec plus de 50 prestataires de paiement. Vous disposez ainsi d'un seul outil pour gérer tous vos rejets de débit, quel que soit le mode de paiement utilisé.

Vous ne payez qu'un pourcentage des recettes que nous vous aidons à récupérer. Pas de frais initiaux, pas d'abonnement : une tarification basée uniquement sur les résultats.

Oui. Chargeflow est certifié SOC 2 Type 2, RGPD et ISO. Nous appliquons les normes de sécurité les plus strictes pour garantir la protection de vos données.

Besoin d'aide ?

Vous avez une question ? Nous sommes là pour vous aider. Il vous suffit de cliquer sur le bouton « Chat » pour démarrer une conversation avec notre service d'assistance.

%201.svg)

.png)