Fraude liée aux transactions en présence de la carte : définition et mesures de prévention

Les rétrofacturations ?

Ce n'est plus votre problème.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

La fraude en présence physique de la carte coûte chaque année des milliards aux commerçants, non seulement en transactions perdues, mais aussi en rétrofacturations, en temps de travail du personnel et en problèmes de gestion des stocks. Des attaques par « shimming » et des exploits de relais NFC à l'ingénierie sociale au comptoir, les fraudeurs s'attaquent autant à votre culture d'entreprise qu'à votre technologie. La prévention passe par l'imposition par défaut des paiements par puce et sans contact, la désactivation du repli sur la bande magnétique sauf en cas d'intervention du responsable, la formation du personnel à reconnaître les signaux d'alerte comportementaux et l'utilisation d'outils tels que Chargeflow Prevent pour bloquer les transactions suspectes.

Rien ne vaut le tintement cristallin ou le petit « ding » joyeux d'un paiement par carte réussi. C'est le son qui annonce les ventes conclues, la rotation des stocks et la véritable accélération de votre activité.

Mais toutes les transactions validées ne se soldent pas forcément par le résultat escompté. Le même terminal peut très bien valider en toute discrétion une transaction frauduleuse : une carte volée utilisée en quelques secondes, une puce copiée et clonée pour créer une contrefaçon, ou encore un paiement sans contact effectué à la hâte. Tout semble légitime jusqu’à ce que le rejet de débit apparaisse sur votre tableau de bord.

Cette menace cachée est connue sous le nom de « fraude aux transactions en présence physique de la carte ». Il s'agit d'un risque persistant dans le cadre des paiements en face à face. Bien que les puces EMV et la technologie sans contact aient permis de réduire la fraude par contrefaçon de près de 87 % sur les marchés matures, les fraudeurs s'adaptent. Cartes perdues ou volées, attaques par « shimming » et exploitations de paiements sans contact de faible montant… La fraude en présence physique de la carte représente entre 6 et 10 milliards de dollars de pertes annuelles.

Cet article passe en revue tout ce que vous devez savoir sur la fraude en présence physique de la carte. Nous vous emmenons dans les coulisses pour vous montrer exactement comment ces escroqueries fonctionnent aujourd’hui et comment vous assurer que votre prochaine transaction validée reste bien sur votre compte bancaire.

Qu'est-ce que la fraude en présence physique de la carte (CP) ?

La fraude en présence physique de la carte (CP) désigne une fraude de paiement en personne non autorisée, dans laquelle un malfaiteur utilise physiquement un moyen de paiement volé, contrefait ou cloné (carte EMV, lecture de la bande magnétique ou paiement par contact via un portefeuille numérique NFC) pour effectuer un achat frauduleux sur votre terminal de point de vente, achat qui semble légitime en temps réel.

On parle souvent d'« attaque de proximité », car cette fraude nécessite un accès physique direct au terminal. Voici les principales caractéristiques de la fraude en présence physique de la carte :

- La carte (ou le jeton dans un portefeuille numérique) est « présentée » en personne par glissement, insertion (puce), approche (sans contact/NFC) ou même, dans de rares cas, par saisie manuelle du code.

- La validation s'effectue en temps réel, souvent accompagnée d'un bip ou d'un signal sonore, ce qui donne à la transaction un caractère légitime.

- Les rétrofacturations apparaissent généralement plusieurs semaines plus tard, alors que le malfaiteur a depuis longtemps disparu avec les biens ou les services.

La fraude par carte de paiement se distingue de la fraude par carte en général (notamment la fraude à distance sans présentation de la carte) par son caractère physique et en face à face.

Comment fonctionnent les transactions avec carte physique

Une transaction CP standard se déroule selon les étapes suivantes :

- Lors du passage en caisse, le client effectue son paiement en insérant une carte à puce, en approchant une carte sans contact, un téléphone ou une montre, en passant sa carte dans le lecteur de bande magnétique ou en remettant sa carte pour qu’elle soit saisie manuellement.

- Le terminal de point de vente lit les données.

- Pour les cartes à puce/sans contact : des données dynamiques cryptées (code à usage unique) sont générées.

- Pour le passage de la carte (pratique désormais rare en raison des progrès technologiques) : le système lit les données de la bande magnétique.

- Le terminal envoie la demande d'autorisation de paiement, accompagnée des informations nécessaires, à votre acquéreur/prestataire de services de paiement, qui transmet ces informations au réseau de cartes (Visa, Mastercard, Amex ou Discover), puis à l'émetteur de la carte ou à la banque.

- L'émetteur approuve ou refuse la transaction après avoir vérifié le solde, les règles anti-fraude et (pour les cartes à puce) validé le cryptogramme ; la réponse est renvoyée en quelques secondes.

- La transaction est finalisée par l'impression d'un reçu, la remise des marchandises et le règlement ultérieur (idéalement sous 1 à 3 jours).

La fraude liée aux transactions en présence physique tire parti de la nécessité d'assurer une rapidité optimale et un passage en caisse fluide lors des transactions en personne.

Les fraudeurs utilisent des cartes perdues ou volées et effectuent des paiements sans contact sans code PIN, qui peuvent être réalisés en quelques secondes sans risque immédiat. Les commerçants sont confrontés à un dilemme entre commodité et sécurité. Toute vérification supplémentaire susceptible de mettre fin à ces attaques ralentirait chaque client légitime et nuirait à l'expérience rapide et fluide qui stimule les ventes en magasin.

Types courants de fraude liée aux transactions avec carte physique

Les fraudeurs ont largement délaissé le clonage complet des cartes. Les codes dynamiques de la norme EMV rendent cette pratique extrêmement difficile et, de nos jours, rarement rentable. Ils privilégient désormais des méthodes opportunistes, rapides et peu exigeantes, qui exploitent les failles inhérentes à un processus de paiement véritablement simplifié. Les marques en pleine expansion sont de plus en plus la cible de techniques de contournement et d’ingénierie sociale conçues pour tromper à la fois le terminal et le personnel en caisse. Voici les schémas de fraude en présence physique de carte les plus courants à surveiller :

1) Attaques par intercalation et par repli

Alors que les lecteurs de cartes (qui lisent les bandes magnétiques) ont pratiquement disparu du commerce de détail moderne, les Shimmers constituent la nouvelle frontière.

Une cale est un dispositif microscopique, fin comme du papier, que l'on insère dans le logement pour puce de votre terminal. Elle ne copie pas la bande magnétique. Elle intercepte la communication entre votre terminal de paiement et la puce EMV.

Le but ? Provoquer une erreur technique. Lorsque la puce ne peut pas être lue à cause du scintillement, le malfaiteur attend que votre personnel dise : « La puce ne fonctionne pas, essayons de passer la carte dans le lecteur. » Dès que la carte est glissée dans le lecteur, la responsabilité s'inverse, et c'est vous, le commerçant, qui devenez entièrement responsable de la transaction frauduleuse.

2) Relais NFC et « ghost tapping »

Il s'agit sans doute de la menace la plus complexe à laquelle sont confrontés les showrooms très fréquentés et les événements éphémères.

À l'aide d'outils tels que NFCGate, un fraudeur retransmet un signal provenant d'une carte authentique située ailleurs (par exemple, dans la poche d'une personne se trouvant dans un café voisin) vers un téléphone relié à votre caisse.

L'escroc passe alors son téléphone en paiement sans contact (Apple/Google Pay), et la transaction est validée. Pour votre système, cela ressemble à un paiement sans contact via un portefeuille mobile hautement sécurisé. En réalité, la personne qui se tient devant vous n'est pas le titulaire de la carte. Il s'agit en fait d'un intermédiaire qui utilise la carte d'une autre personne pour effectuer une transaction dans votre magasin.

3) Saisie manuelle obligatoire

Il s'agit là d'une forme rudimentaire de fraude en présence physique de la carte. Mais ne vous laissez pas tromper par son apparence banale : elle coûte tout de même des millions aux marques en pleine expansion. Elle tire parti de la gentillesse humaine et de la précipitation.

Dans le cadre des escroqueries par ingénierie sociale liées aux cartes de paiement, l'escroc présente une carte qu'il a volontairement endommagée (puce rayée). Il peut même jouer la carte de la « demoiselle en détresse », en prétendant qu'il est pressé ou que cela lui arrive « tout le temps ».

Ils persuadent votre employé de saisir manuellement le numéro de carte à 16 chiffres et le code CVV sur le terminal. Dès qu'il le fait, c'est fini ! Les transactions saisies manuellement sont traitées comme des transactions sans présentation physique de la carte (CNP) sur un appareil physique, ce qui vous prive de presque tous vos moyens de défense juridiques en cas de litige.

4) Utilisation abusive par le propriétaire

Pour de nombreux clients de Chargeflow, la plus grande menace vient de leurs propres clients.

Les fraudes commises par le titulaire lui-même surviennent lors des transactions en présence physique de la carte. Le client se rend dans votre magasin, achète un article de grande valeur, puis revient deux semaines plus tard pour contester la transaction. Comme il était physiquement présent en magasin, il part du principe que vos preuves, qui se limitent souvent à un ticket de caisse thermique ou à une signature, ne suffiront pas à démontrer qu’il s’agissait d’une autorisation légitime.

Dans ces cas-là, votre meilleur moyen de défense n’est pas le ticket de caisse. Ce sont les données : les enregistrements d’authentification EMV, les journaux du point de vente, la vérification des appareils, les preuves de livraison au niveau des références produits, ainsi que tout lien entre les données numériques et physiques qui relie la transaction au titulaire de la carte.

Fraude avec carte physique vs fraude sans carte physique : principales différences

Pour de nombreuses marques, la frontière entre « en ligne » et « en magasin » s'estompe en raison de l'essor du commerce unifié. Les stocks, les données de paiement et les identités des clients sont intégrés au sein d'un écosystème unique afin de prendre en charge les comportements hybrides, tels que l'achat en ligne avec retrait en magasin (BOPIS) et le « showrooming ».

Cependant, les réseaux de paiement continuent de classer les transactions par canal. Les transactions avec et sans présentation de la carte sont soumises à des modèles de risque, des règles de responsabilité et des procédures de litige différents.

Alors que les commerçants ne voient qu'un seul parcours client, les réseaux perçoivent deux environnements de risque distincts.

Il est essentiel pour les commerçants opérant sur plusieurs canaux de bien comprendre le fossé structurel et la manière dont sont traitées les fraudes CP et CNP.

La variance fondamentale

Au fond, ce qui distingue la fraude avec carte physique de la fraude sans carte physique, c'est la preuve de la présence physique.

- Dans les cas de fraude au paiement en ligne, la preuve de la légitimité d'une transaction repose sur un ensemble de signaux numériques. Il s'agit notamment de l'adresse IP, du code CVV, du protocole 3DS, etc.

- Dans le CP, la vérification consiste en une poignée de main cryptographique physique entre une puce EMV et votre matériel.

Le transfert de responsabilité

Le principe le plus important en matière de recouvrement des paiements aujourd’hui est de savoir qui paie lorsque les choses tournent mal. Le « transfert de responsabilité » est une règle établie par les réseaux de cartes de paiement qui détermine quelle partie est financièrement responsable d’une transaction frauduleuse.

- Dans le monde du paiement par carte, si vous disposez d'un terminal compatible EMV et qu'un client « insère » une carte à puce volée, c'est la banque ou l'émetteur de la carte qui prend en charge la perte. Cette règle ne s'applique toutefois pas si vous autorisez un « Fullback Swipe » (passage de la bande magnétique en cas d'échec de la puce) ou si une saisie manuelle a été effectuée. Vous renoncez alors de fait à votre protection.

- Dans le cadre du CNP, c'est vous, le commerçant, qui êtes responsable par défaut en cas de fraude en ligne. La seule exception concerne les cas où vous mettez en place le système 3DS ou utilisez certains protocoles de portefeuille numérique.

Comment se produit la fraude par carte physique au point de vente

Voici ce que la plupart des commerçants oublient : cette transaction frauduleuse de 8 000 dollars qui apparaît sur votre compte n’a pas commencé à la caisse. Elle a commencé avec vos supports de formation.

Chaque fois que vous dites à vos collaborateurs de « créer une expérience fluide » ou de « ne jamais laisser des problèmes techniques faire obstacle à une vente », vous leur apprenez à contourner les mesures de sécurité mises en place pour vous protéger. Sans le vouloir, vous les incitez à ignorer les signaux d'alerte.

Les fraudeurs le savent mieux que la plupart des chefs d'entreprise. Ils ne s'habillent pas comme des criminels et ne se comportent pas de manière suspecte. Ils se présentent comme votre client idéal, de sorte que vous ne vous doutez de rien.

Signes avant-coureurs de la fraude par carte physique pour les commerçants

Signaux d'alerte comportementaux

Formez votre personnel à repérer les cas où les procédures standard de passage en caisse sont contournées ou effectuées à la hâte. Voici les principaux signaux d'alerte indiquant une fraude lors des transactions en présence de la carte :

- Nécessité de contourner la vérification: exiger un passage de la carte ou une saisie manuelle immédiatement après une défaillance de la puce.

- Achats rapides de faible montant: plusieurs paiements sans contact inférieurs aux seuils de vérification, souvent effectués dans plusieurs établissements.

- Réaction immédiate après un refus: changer de carte, demander une saisie manuelle ou utiliser des cartes-cadeaux au lieu de suivre les procédures habituelles en cas de refus.

- Tentatives visant à contrôler le déroulement du paiement: créer des distractions, précipiter le processus ou dissuader la vérification.

Indicateurs physiques de la carte

Parfois, le risque réside dans la carte elle-même. Voici les indices physiques les plus courants permettant de détecter une fraude lors d'une transaction en présence de la carte :

- Une zone rayée ou endommagée qui semble avoir été faite exprès.

- Des cartes qui semblent anciennes ou usées alors qu'elles viennent d'être émises.

- Demande de ne pas insérer la puce, mais de passer la carte dans le lecteur.

- Signes d'altération ou de signatures non concordantes.

- Le client présente une carte haut de gamme en métal. Mais lorsque vous la passez dans le lecteur ou que vous la présentez au terminal, l'écran de votre terminal de paiement affiche « DÉBIT » ou « PRÉPAYÉ » au lieu de « CRÉDIT ».

N'oubliez pas que la fraude liée aux transactions en présence physique de la carte cherche à exploiter votre culture d'entreprise, et pas nécessairement votre technologie. C'est pourquoi elle réussit si souvent. Lorsque votre équipe part du principe que toute complication est synonyme de mauvais service, les fraudeurs s'emparent de cette idée pour en faire une arme. Ils savent que vous avez formé votre personnel à trouver des solutions de contournement lorsque les puces ne fonctionnent pas ou que les systèmes sont lents.

L'impact commercial de la fraude par carte physique

Il y a une raison pour laquelle la plupart des commerçants ne s'inquiètent guère de la fraude liée aux transactions en présence de la carte. Le client est juste là, avec sa carte physique. Que pourrait-il bien arriver ?

En fait, c'est considérable. Les conséquences vont bien au-delà de la transaction elle-même.

Tout comme la fraude CNP, la fraude en présence physique de la carte ne vous coûte pas le montant de la transaction. Elle vous coûte :

- Le produit qui s'est enfui

- Frais de rejet de débit lorsque le titulaire de la carte demande le remboursement

- 8 à 12 heures de travail consacrées par le personnel à l'examen et à la contestation du rejet de débit

- La marge sur les ventes légitimes dont vous avez besoin pour compenser la perte

Mais ce n'est pas tout.

Les frais annexes comprennent :

- Les perturbations opérationnelles, dues au fait que le personnel remet en question les transactions, allongent le temps d'attente à la caisse, frustrent les clients légitimes et nuisent au moral du personnel.

- Conséquences sur les stocks : les systèmes affichent des recettes qui ne figurent jamais dans votre bilan, des déclencheurs de réapprovisionnement se déclenchent sur la base d'une demande fictive, et les prévisions globales de la demande perdent en fiabilité.

- Atteinte à l'image de marque due à l'inefficacité des outils de détection des fraudes mis en place lors du paiement.

- Contraintes stratégiques et financières lorsque les transformateurs commencent à renforcer leur position dominante par le biais d'une augmentation des réserves, de règles plus strictes et d'un report des règlements.

Si vous faites le calcul, vous comprendrez vite pourquoi chaque dollar de fraude vous coûte au moins 4,61 $.

Les défis liés à la détection et à la prévention de la fraude à la carte de paiement

Détecter et mettre fin à la fraude au paiement par carte bancaire au point de vente peut être un véritable casse-tête pour les commerçants. Le problème principal réside dans le fait que l'on cherche à sécuriser des transactions conçues pour s'effectuer en un clin d'œil.

Comme indiqué précédemment, c'est un véritable dilemme. Tout contrôle supplémentaire risque de nuire à l'expérience client que vous vous efforcez d'offrir. Mais si vous n'en mettez pas assez en place ? Les fraudeurs en profiteront.

Voici quatre des principaux obstacles à la détection et à la prévention de la fraude à l'assurance automobile :

Le dilemme entre vitesse et sécurité

Les validations de transactions sont censées s'effectuer en quelques secondes. C'est là tout l'intérêt des systèmes de paiement modernes. Ainsi, la mise en place de contrôles trop contraignants, comme la demande d'une pièce d'identité ou l'activation de signaux d'alerte, peut entraîner des files d'attente, agacer les clients et nuire au taux de conversion.

Les fraudeurs ne cessent d'évoluer

Même si le clonage de cartes n'est plus aussi répandu qu'auparavant grâce à la norme EMV, les cartes perdues ou volées restent un problème. Un article de Forbes a révélé qu'au moins 14 millions de cartes de crédit avaient été volées l'année dernière, et qu'un million de numéros de carte avaient été mis en vente gratuitement sur le dark web.

Les fraudes liées aux transactions en présence de la carte, telles que le « shimming » et les exploitations de la technologie sans contact sans code PIN dans les limites autorisées, persistent car elles sont rapides et présentent peu de risques. Le voleur passe la carte avant même que le propriétaire ne s'en aperçoive.

La rotation du personnel nuit à la cohérence

Le secteur de la vente au détail connaît un taux de rotation élevé. Les nouveaux employés passent souvent à côté des signes subtils de fraude, car leur formation est souvent négligée. Une seule mauvaise journée de travail peut ouvrir la voie à une fraude excessive au niveau des coûts de possession.

Les fraudeurs guettent ces failles. Ils frappent aux heures de pointe. Ils ciblent les nouveaux employés et les sites en sous-effectif. Ils anticipent vos mesures de sécurité.

La menace interne contre laquelle la technologie ne peut rien

Certaines fraudes commises en présence de la carte ne proviennent pas de l'extérieur. Des employés traitent de faux retours. Ils conservent les données des cartes des clients, désactivent les invites de sécurité ou facilitent la réalisation de transactions suspectes.

Comme ces transactions sont effectuées par des utilisateurs autorisés, elles apparaissent tout à fait légitimes aux yeux de votre système. Vous pouvez surveiller les anomalies, mais cela ne suffit pas pour éliminer le problème. Une confiance fondamentale est indispensable pour gérer une activité de vente au détail.

Maintenant que vous savez comment se déroule la fraude en présence physique de la carte au point de vente, la question est la suivante : comment mettre en place des mesures de protection pratiques et peu contraignantes pour préserver votre chiffre d'affaires sans transformer chaque interaction avec le client en un contrôle de sécurité ? Voyons cela de plus près :

Meilleures pratiques en matière de prévention de la fraude par carte physique

La bonne nouvelle, c'est qu'en combinant quelques ajustements techniques simples, les bonnes pratiques du personnel et des mesures judicieuses, vous pouvez mettre un terme à la plupart des fraudes liées aux transactions en présentiel. Et vous pouvez y parvenir tout en garantissant un passage en caisse rapide et en satisfaisant vos clients.

Voici un guide éprouvé, axé sur les commerçants, qui met l'accent sur des mesures à fort impact tout en minimisant les perturbations :

1) Faire du paiement par carte à puce et sans contact la norme

Invitez poliment les clients à insérer leur carte à puce ou à utiliser la fonction NFC plutôt que de la passer dans le lecteur. Lorsque le terminal le permet, désactivez ou découragez le recours à la bande magnétique. Pourquoi ? Cette méthode est plus lente, moins sûre et entraîne souvent un transfert de responsabilité en vertu des règles EMV.

Le paiement sans contact est de toute façon plus rapide pour vos caisses. Il utilise également la tokenisation et des codes dynamiques, ce qui rend le vol de données bien plus difficile.

2) Mettre en place des procédures de formation du personnel cohérentes

Organisez des sessions courtes et régulières axées sur les signes concrets de fraude à la carte de paiement. Veillez à ce que tout le monde sache faire la différence entre un client qui traverse véritablement une mauvaise passe et un fraudeur qui tente de manipuler le processus.

De plus, veillez à former le personnel à demander poliment une pièce d'identité avec photo lors de transactions d'un montant élevé ou à risque, et intégrez les inspections quotidiennes des terminaux aux procédures d'ouverture et de fermeture, le cas échéant. Cela vous permettra de détecter les dispositifs de clonage ou de skimming installés sur les lecteurs ou les fentes.

Les équipes de vente au détail, caractérisées par un fort taux de rotation, obtiennent de meilleurs résultats lorsque la formation est rapide, visuelle et répétée.

3) Renforcez la sécurité de votre matériel de point de vente

Utilisez des terminaux dotés d'un dispositif anti-falsification qui signalent toute ouverture ou altération. Désactivez le recours à la bande magnétique, sauf en cas d'intervention manuelle du responsable. Le fait de forcer le passage de la carte par le même terminal qui a rejeté la puce constitue la technique de fraude la plus courante, et les puces légitimement endommagées sont suffisamment rares pour être traitées comme des exceptions.

Surtout, imposez la saisie du code PIN au-delà de votre limite de paiement sans contact. Si, dans votre région, les paiements sans contact sont autorisés jusqu'à 100 $ et que vous avez remarqué que des fraudeurs en carte de crédit en profitent, fixez votre seuil à 50 $. Le désagrément lié à la saisie du code PIN est minime comparé au coût que représente le fait de ne pas l'exiger.

4) Renforcer la vérification de l'identité des clients et la surveillance des signaux d'alerte

Pour les transactions suspectes ou d'un montant élevé, exigez une autorisation complète à chaque transaction. Envisagez de recourir aux appels « Code 10 ». Si quelque chose vous semble suspect, contactez discrètement le prestataire de services de paiement ou l'émetteur pour demander une autorisation « Code 10 ». Cela permet d'alerter l'émetteur en toute discrétion, sans que le client ne s'en aperçoive.

Vérifiez si les cartes correspondent et soyez attentif aux schémas récurrents, tels que les tentatives répétées, les achats importants d'articles susceptibles de faire l'objet de fraudes ou le recours forcé à des moyens de paiement de secours.

5) Mettre en œuvre les nouvelles mesures de défense lorsque cela est possible

Dans les configurations hybrides (par exemple, le BOPIS), intégrez, le cas échéant, des outils de gestion des paiements en ligne tels que Chargeflow Prevent, et réduisez les risques liés à la transaction avant le traitement de la commande en magasin.

Cette approche structurée permet de limiter les pertes sans nuire au rythme des ventes. Dans la section suivante, nous verrons comment réagir lorsqu'une erreur se produit malgré tout.

Comment les commerçants doivent réagir face aux cas de fraude par carte physique

Lorsqu'une transaction semble compromise, l'objectif doit être de la ramener en terrain sûr ou de la mettre fin sans faire de vagues. Voici le protocole moderne en trois phases pour la croissance des marques :

Phase 1 : Intervention immédiate

Dès qu'un signal d'alerte apparaît, votre personnel doit adopter une attitude consistant à « rejeter la responsabilité sur le système ».

Le script : « Je suis vraiment désolé, le terminal m'affiche une erreur de protocole de sécurité. Notre système ne me permet pas de contourner cette étape pour une transaction de ce montant. »

Pourquoi cela fonctionne: cela élimine l'aspect personnel dont se servent les escrocs. Le membre du personnel n'accuse pas le client. La machine impitoyable ne fait que son travail. Et devinez quoi, cela empêche les fraudeurs d'utiliser leur tactique d'intimidation agressive pour faire pression sur le personnel.

Prochaines étapes :

- Lancez discrètement une procédure d'autorisation de code 10.

- Demandez poliment une pièce d'identité avec photo si le règlement le permet (vérifiez discrètement que le nom, la photo et la signature correspondent).

- Si les signaux d'alerte s'intensifient ou si le client devient agressif, privilégiez la désescalade. Faites appel à un responsable ou au service de sécurité, et refusez polimentla transaction (« La transaction n'a pas abouti, pourriez-vous essayer avec une autre carte ? »). Mais ne passez jamais outre un refus.

Phase 2 : Pivot terminal

Si vous soupçonnez une attaque au niveau du terminal (comme une attaque par relais ou un shimming), ne vous contentez pas de réessayer sur la même caisse. Demandez poliment au client de se rendre à une autre caisse : « Essayons ce terminal. La caisse n° 1 a des problèmes avec les paiements NFC depuis ce matin. »

Pourquoi c'est essentiel : si le décalage ou l'erreur disparaît sur le registre 2, cela signifie probablement que le registre 1 est endommagé. Si l'erreur persiste, le problème vient des identifiants, et non du matériel.

Phase 3 : Mesures de sécurité et reprise après incident

Dans les cas où une transaction suspecte a été approuvée, peut-être parce que le fraudeur a réussi à contourner les mesures de sécurité grâce à des techniques d'ingénierie sociale, vous devez mettre en place des mesures de protection. Signalez immédiatement la transaction. La plupart des systèmes modernes permettent d'ajouter des notes internes.

Mesures immédiates :

- Ajoutez une note interne à l'identifiant de la transaction dans votre système de point de vente : par exemple, «Le client a affirmé que la puce de sa carte de crédit était endommagée ; il a insisté pour que la transaction soit saisie manuellement. Le personnel a constaté qu'il agissait dans la précipitation et a dû recourir à une solution de secours. »

- Enregistrer l'heure exacte ou le signal sonore de validation, accompagné des remarques du personnel concernant ses observations.

- Extrayez et enregistrez un extrait vidéo de 15 à 30 secondes provenant de la caméra installée en magasin (si celle-ci est disponible et si cela est légal) montrant l'interaction et la présentation de la carte.

- Vérifiez que le terminal n'a pas été altéré (test de mobilité, présence éventuelle de caches ou de caméras) et signalez-le au gestionnaire.

Cela vous permet de récupérer un extrait vidéo de 15 secondes dès que la contestation est enregistrée. Si aucune de ces situations ne s'applique et que la contestation est le seul signe révélateur de la fraude à la carte, c'est là que Chargeflow entre en jeu. Chargeflow aide les commerçants à récupérer les montants contestés de manière entièrement automatisée. Et vous ne payez qu'en cas de succès.

Si votre activité comporte une composante en ligne, l'intégration de Chargeflow est indispensable. Cette solution transforme les incidents liés aux transactions en présentiel en litiges récupérables, avec des taux de recouvrement souvent quatre fois supérieurs.

Tendances en matière de fraude par carte physique et menaces émergentes

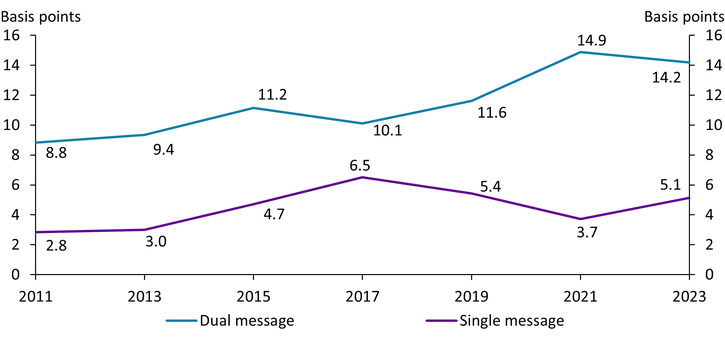

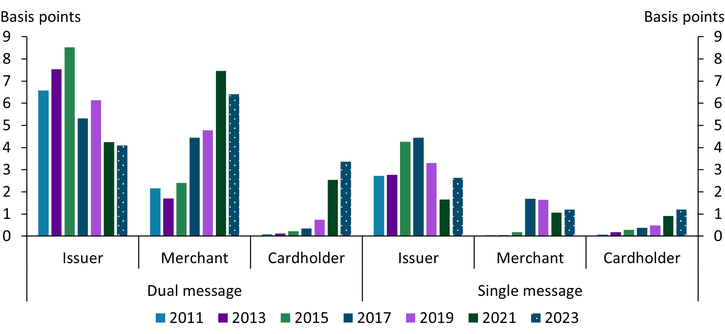

La fraude ne cesse de prendre de l'ampleur. Selon le rapport du Kansas City Payments Research Systems, « le secteur américain des paiements est passé à la technologie des cartes à puce EMV en 2015 afin de réduire la fraude en présence physique de la carte. Depuis lors, cependant, la fraude aux cartes de paiement n'a cessé d'augmenter. »

Les taux de CP aux États-Unis restent supérieurs à ceux d'autres régions telles que l'Australie (1,0 point de base) ou l'EEE (0,7 point de base), en partie en raison d'une adoption plus lente des technologies EMV et sans contact dans certains segments.

Voici quelques menaces émergentes qui méritent d'être soulignées :

Attaques par relais NFC

La menace est rare, mais bien réelle. Un fraudeur peut utiliser un équipement spécialisé pour rediriger un signal NFC provenant du téléphone d'une victime vers votre terminal. La transaction semble tout à fait légitime. Le portefeuille mobile crypté passe tous les contrôles de sécurité sans aucun problème.

Pourquoi c'est important: lorsque le véritable titulaire de la carte conteste le prélèvement, vous ne disposez d'aucune preuve matérielle permettant d'identifier la personne qui a passé sa carte à votre terminal de paiement. La complexité technique requise fait que ce cas de figure reste relativement rare.

À surveiller : les transactions sans contact qui s'effectuent anormalement lentement (avec un délai de 2 à 5 secondes) ou les clients qui semblent déconnectés de leur appareil de paiement.

Escroquerie BORIS : la version « carte cadeau »

Le système « Achetez en ligne, retournez en magasin » a évolué. Les fraudeurs ciblent désormais spécifiquement les retours de cartes-cadeaux, car celles-ci sont impossibles à retracer et peuvent être facilement converties en argent liquide sur les marchés secondaires.

Le mode opératoire : le malfaiteur achète en ligne des articles de grande valeur avec une carte volée, choisit le retrait en magasin, puis se rend immédiatement en voiture dans un autre magasin pour retourner les articles. L'escroc prétend avoir perdu le ticket de caisse et fait pression sur le personnel pour qu'il lui remette une carte-cadeau générique au lieu de rembourser le montant sur le moyen de paiement initial.

Les conséquences : vous devez prendre en charge le rejet de débit lié à l'achat initial, vous perdez le stock et vous remettez une carte cadeau qui sera vendue contre des cryptomonnaies en quelques heures.

Comment éviter cela : associez la mise à niveau de votre politique à Chargeflow Prevent afin que l'IA puisse filtrer ces fraudeurs de votre système. Formez votre personnel à signaler tout retour effectué sans preuve de paiement initial.

Dispositifs de skimming compatibles Bluetooth

Les skimmers modernes sont plus petits, plus sophistiqués et plus difficiles à détecter. Ils sont dissimulés à l'intérieur de votre lecteur de cartes à puce et transmettent les données volées par connexion sans fil ; le malfaiteur n'a donc pas besoin de revenir sur place pour récupérer quoi que ce soit physiquement.

Vous ne vous en rendrez peut-être compte qu'une fois que vous aurez constaté une série de rétrofacturations liées à des fraudes sur des cartes utilisées sur un terminal spécifique. À ce moment-là, des dizaines de clients auront déjà été victimes d'une violation de données.

Comme nous l'avons indiqué précédemment, une inspection physique régulière des terminaux permet d'éviter ce genre de situation. Agissez rapidement pour identifier les causes sous-jacentes dès que vous constatez plusieurs signalements de fraude liés au même terminal.

Les rétrofacturations ?

Ce n'est plus votre problème.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

Articles connexes

Des questions ?

: nous avons les réponses.

Chargeflow recueille automatiquement des données provenant de dizaines de sources tierces. Cela permet d'obtenir une couverture bien plus étendue et d'améliorer considérablement les taux de réussite, car les éléments de preuve présentés sont beaucoup plus complets et convaincants.

Chargeflow recueille des données telles que les informations relatives aux commandes, les messages des clients et les détails de paiement. Il constitue pour vous un dossier complet de litige, vous n'avez donc pas à lever le petit doigt.

Oui ! Chargeflow est compatible avec plus de 50 prestataires de paiement. Vous disposez ainsi d'un seul outil pour gérer tous vos rejets de débit, quel que soit le mode de paiement utilisé.

Vous ne payez qu'un pourcentage des recettes que nous vous aidons à récupérer. Pas de frais initiaux, pas d'abonnement : une tarification basée uniquement sur les résultats.

Oui. Chargeflow est certifié SOC 2 Type 2, RGPD et ISO. Nous appliquons les normes de sécurité les plus strictes pour garantir la protection de vos données.

Besoin d'aide ?

Vous avez une question ? Nous sommes là pour vous aider. Il vous suffit de cliquer sur le bouton « Chat » pour démarrer une conversation avec notre service d'assistance.

%201.svg)

.png)