Fraude sem cartão físico: o que é e como evitá-la

Estornos?

Não são mais problema seu.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

A fraude sem a presença do cartão (CNP) é predominante nos pagamentos modernos. Ela é responsável por 73% das perdas anuais decorrentes de fraudes com cartões nos EUA, totalizando US$ 12,5 bilhões. Atualmente, a fraude CNP recorre a ataques automatizados, obtenção em massa de credenciais, apropriação de contas, identidades sintéticas e triangulação. Os comerciantes arcam com a responsabilidade e os custos operacionais. Os gateways e os bancos detectam ataques em larga escala e anomalias no nível do cartão. Defesas eficazes por parte dos comerciantes exigem a pré-triagem de pedidos de alto risco, autenticação em camadas, tokenização de rede, inteligência do lado do comerciante e evidências automatizadas com ferramentas como a automação Chargeflow.

A fraude sem a presença do cartão (CNP) não é necessariamente um fenômeno novo. Ela apenas passou por uma grande transformação digital. Embora a primeira fraude “remota” tenha ocorrido em 1899 por meio de um bilhete de trem roubado, a evolução dessa ameaça tem sido implacável:

- Década de 1970: Ladrões vasculhavam caixas de correio em busca de catálogos de vendas por correspondência e recibos em papel carbono.

- Década de 1990: “AOHell” foi pioneiro no phishing, levando os primeiros usuários da internet a fornecerem os dados de seus cartões de crédito.

- 2015: A tecnologia de chip EMV tornou os cartões físicos mais difíceis de clonar, levando os fraudadores a migrarem quase que totalmente para as formas de pagamento online.

A realidade atual é que as perdas decorrentes de fraudes CNP foram estimadas em US$ 12,5 bilhões somente nos Estados Unidos, representando quase 73% de todas as fraudes com cartões. Já não se trata mais de saber se um comerciante sofrerá perdas decorrentes de fraudes CNP, mas sim de como ele se defenderá.

Este guia detalha os mecanismos da fraude moderna em transações sem a presença do cartão e os protocolos específicos que você pode implementar para combatê-la.

O que é a fraude sem cartão físico (CNP)?

Em termos simples, a fraude sem a presença do cartão (CNP) consiste no uso não autorizado de dados de pagamento em qualquer situação em que o cartão físico não possa ser verificado pelo comerciante.

Para um analista de fraudes ou um comerciante, no entanto, a definição de CNP seria mais precisa: trata-se de uma vulnerabilidade de autenticação. A fraude CNP ocorre quando um invasor utiliza um conjunto de dados estáticos roubados — o número principal da conta (PIN), o CVV2 e a data de validade — para se passar com sucesso por um titular legítimo do cartão em um canal digital, móvel ou telefônico.

Como o comerciante não pode ver o cartão nem o cliente, toda a segurança da transação se baseia na suposição de que a posse dos dados equivale à autorização do titular. A fraude CNP é a prova sistemática de que essa suposição é falsa.

Fraude com cartão presente vs. fraude sem cartão presente: principais diferenças

Tanto a fraude com cartão presente quanto a fraude sem cartão presente envolvem o uso não autorizado de dados de pagamento. A verdadeira diferença está na forma como os fraudadores executam o ataque, na dificuldade de ampliá-lo e na forma como as redes de pagamento atribuem a responsabilidade pela fraude.

Aqui estão os principais pontos a serem considerados:

1) Execução: Acesso físico vs. Exploração remota

A fraude com cartões de débito geralmente requer uma interação física ou baseada na proximidade com a infraestrutura de pagamentos. De acordo com as normas globais da EMVCo, uma transação com chip requer uma interação criptográfica localizada e dinâmica entre o cartão (ou uma carteira digital configurada) e o terminal.

Em contrapartida, a fraude CNP não requer essa proximidade nem uma comunicação direta no nível do hardware. O invasor precisa apenas fornecer conjuntos de dados fixos. Os comerciantes limitam-se a validar uma sequência de caracteres.

- A exigência de comprovação de autenticidade nas transações CNP significa que, mesmo que um fraudador intercepte os dados de uma transação, esses dados são matematicamente inúteis para qualquer compra futura. O invasor precisa estar fisicamente de posse do cartão, comprometer uma carteira digital ou usar hardware especializado para retransmitir um sinal NFC. Isso cria um alto nível de dificuldade que impede que o ataque seja lançado globalmente a partir de um único terminal.

- Na fraude sem a presença do cartão, como essas credenciais são estáticas, elas são altamente suscetíveis à exfiltração. Violações de bancos de dados, phishing ou formjacking (Magecart) podem comprometer esses dados. Uma vez obtidos, eles são vendidos em mercados da dark web para serem utilizados simultaneamente em milhares de estabelecimentos comerciais.

2) Escalabilidade: Fraudes pontuais vs. Ataques automatizados

Para ampliar uma operação de fraude com cartão físico, os criminosos precisam gerenciar uma rede descentralizada de operadores humanos. Esses agentes precisam se deslocar fisicamente até os estabelecimentos comerciais, manusear cartões falsificados e correr o risco de interagir pessoalmente com os funcionários ou com o sistema de vigilância.

Mesmo com operações sofisticadas, o ataque é limitado pela geografia e pela velocidade humana. A relação risco-recompensa é prejudicada pelos custos logísticos do mundo físico.

Em casos de fraude sem a presença física do cartão, a orquestração automatizada substitui o fator humano. Uma única API digital ou formulário web pode testar milhares de conjuntos de dados roubados em centenas de gateways de comerciantes diferentes ao mesmo tempo.

3) Distribuição de riscos: Proteção ao comerciante vs. Exposição do comerciante

A última, e mais importante, diferença entre a fraude com cartão presente e a fraude sem cartão presente é o regime de responsabilidade.

A responsabilidade da rede de cartões criou uma cláusula de isenção de responsabilidade, segundo a qual o emissor do cartão arca com o prejuízo decorrente de fraudes por falsificação, caso o comerciante tenha processado uma transação com o cartão presente utilizando o equipamento adequado.

No mundo do CNP, essa rede de segurança não existe, a menos que você esteja utilizando o 3DS corretamente. Isso faz com que o ônus da prova recaia novamente sobre o banco.

Dito isso, vamos analisar como funciona a fraude no CNP.

Como funciona a fraude sem cartão físico

De acordo com a Mastercard, as fraudes que visam pagamentos estão se tornando cada vez mais complexas e sofisticadas. O uso criminoso da IA e a crescente padronização e reprodução de malware e outras tecnologias: funcionam como um equivalente digital das antigas ferramentas de arrombamento.

Para o analista profissional de fraudes, essa transformação significa encarar a exploração de transações sem cartão físico (CNP) como um ciclo industrial disciplinado, composto por três fases: aquisição, refinamento e monetização.

Veja como funciona a fraude no CNP:

Aquisição em massa de credenciais

Os dados roubados inundam atualmente o mercado. Em 2024, a “Mãe de Todas as Violações” (MOAB) revelou que os fraudadores tratam os registros privados como uma mercadoria barata e abundante.

Os profissionais classificam a aquisição em três vetores principais:

- Violações sistêmicas: trata-se de invasões de bancos de dados de grande porte que inundam os mercados da dark web com milhões de “Fullz” ou conjuntos completos de credenciais simultaneamente.

- Captura ativa (Magecart/eSkimming): Um sofisticado ataque de intermediário em que código JavaScript malicioso é injetado nas páginas de finalização de compra de sites de comércio eletrônico. Isso captura os dados no momento da entrada, muitas vezes contornando os protocolos de criptografia padrão.

- Geração algorítmica (ataques BIN): Também conhecida como “enumeração de emissores”, essa técnica dispensa totalmente a necessidade de uma violação de segurança. Nesse caso, o invasor pode usar um Número de Identificação Bancária conhecido e algoritmos de força bruta para adivinhar combinações válidas de PAN, data de validade e CVV.

Processo automatizado de validação ou refinamento

Os dados brutos só são úteis quando verificados. Os invasores utilizam o carding para distinguir cartões inativos dos ativos, transformando efetivamente sua infraestrutura em uma arma.

Os testes de cartões assumem diversas formas, mas o objetivo final é obter uma resposta positiva, o que triplica instantaneamente o valor de revenda de uma credencial não ativada.

Exploração e liquidação

Assim que um cartão é marcado como suspeito, o ciclo de vida das transações sem a presença física do cartão avança para a fase final. O objetivo é converter a credencial digital em dinheiro antes que o sistema de detecção de fraudes (FDS) do emissor identifique o padrão.

Os fraudadores recorrem cada vez mais a serviços ponto a ponto para lavar dinheiro e transferir saldos por meio de uma cadeia de contas comprometidas, que ocultam o rastro documental antes que a inevitável estorno chegue.

“Uma tendência alarmante em matéria de fraudes em 2025 é a crescente industrialização dos serviços de apoio e da tecnologia, o que permite aos fraudadores maximizar sua eficácia.”

"Uma dessas ferramentas populares permite que os golpistas alterem o código da página de pagamento de um site de comércio eletrônico e, em seguida, roubem — ou 'capturem' — as informações de pagamento à medida que as transações são realizadas."

“Havia 10.500 ataques desse tipo em atividade em 2025, o que resultou no comprometimento de mais de 23 milhões de transações online.” – Principais riscos de fraude em pagamentos e implicações estratégicas para 2026 pela Recorded Future

Tipos comuns de fraude sem a presença do cartão

As tipologias de fraude sem a presença do cartão são categorizadas profissionalmente de acordo com a origem do autor: organizações criminosas externas, redes automatizadas de bots ou os próprios clientes.

Fraude interna

Atualmente reconhecida pela maioria dos comerciantes como a principal ameaça às margens do comércio eletrônico, a fraude amigável passou de um simples incômodo a uma crise sistêmica.

A Mastercard atribui 70% de todas as fraudes com cartão de crédito à fraude amigável, com os comerciantes arcando com mais de 132 bilhões em perdas anuais. Até o final de 2026, estima-se que o volume global de estornos alcance 337 milhões de transações, um aumento de 42% em relação aos níveis de 2023.

A fraude por estorno tem se disseminado porque é o próprio cliente, e não um terceiro, quem comete o ato. Assim, ao contrário da fraude tradicional, os dados da transação (IP, impressão digital do dispositivo, CVV) são, em sua maioria, 100% legítimos, tornando inúteis a maioria dos filtros de front-end tradicionais.

Ataques automatizados à infraestrutura

Conforme destacado anteriormente, os ataques de BIN e de enumeração não são roubos direcionados, mas sim explorações por força bruta do gateway de pagamento.

Os EUA continuam sendo o principal alvo, respondendo por 58% dos ataques globais de enumeração de emissores. Esses ataques não resultam apenas em fraudes; o elevado volume de recusas pode prejudicar a reputação do comerciante junto às operadoras de pagamentos e acarretar penalidades.

Fraude por apropriação de conta (ATO)

A fraude de ATO está evoluindo para além do simples roubo de credenciais. Embora historicamente impulsionada pela tentativa de adivinhar senhas e pelo preenchimento automático de credenciais, a fraude de ATO moderna explora cada vez mais sessões de navegador roubadas para contornar totalmente os controles de autenticação.

Usando malware do tipo infostealer, os invasores coletam cookies do navegador e tokens de sessão de dispositivos comprometidos. Isso lhes permite reproduzir uma sessão já autenticada (um ataque do tipo “pass-the-cookie”) e se passar por um usuário legítimo conectado. Como a etapa de autenticação já foi concluída, esses ataques podem contornar os desafios de MFA vinculados apenas ao processo de login.

Uma vez dentro de uma conta confiável, os invasores geralmente monetizam o acesso rapidamente. Métodos de pagamento salvos, saldos de programas de fidelidade e registros de transações já estabelecidos permitem a realização de transações de alto valor, menos propensas a acionar controles de risco.

Fraude de identidade falsa

A fraude de identidade sintética evoluiu para além da simples combinação de dados. Atualmente, os fraudadores combinam informações de identidade pessoal roubadas com atributos gerados por IA para criar perfis fictícios que não possuem nenhum histórico no mundo real e, portanto, são invisíveis aos sistemas de verificação tradicionais.

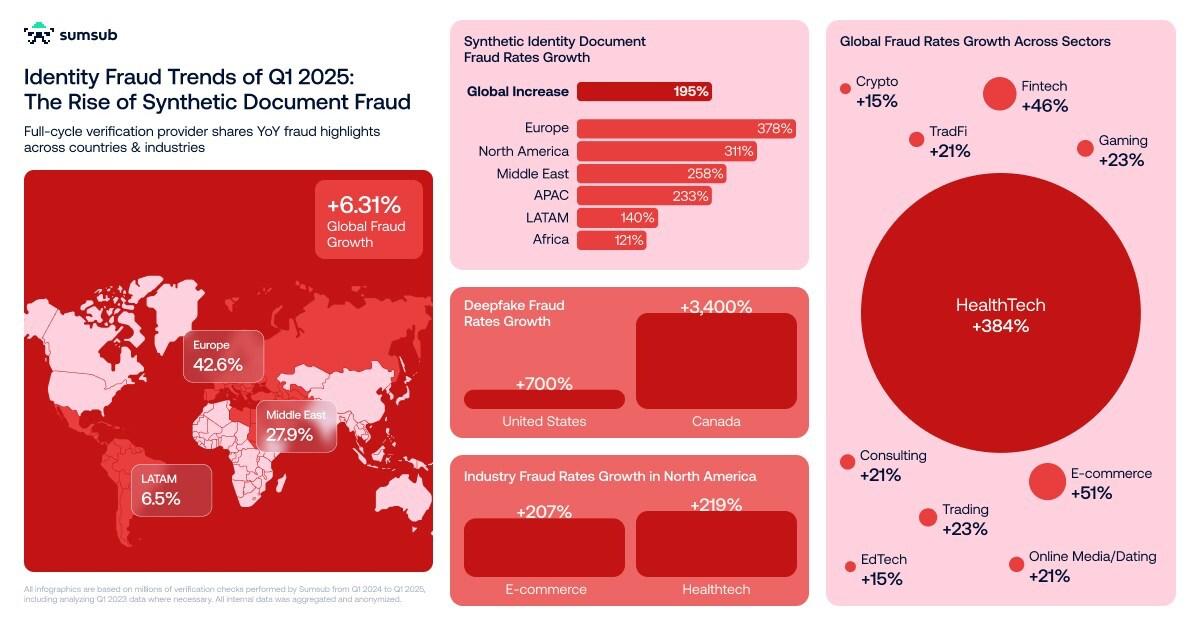

A IA generativa acelerou essa mudança de forma dramática. A fraude com documentos de identidade sintéticos aumentou 300% na América do Norte entre o primeiro trimestre de 2024 e o primeiro trimestre de 2025. Atualmente, os invasores produzem rotineiramente selfies hiper-realistas, contas de serviços públicos, documentos falsificados e rastros digitais consistentes que passam pelas verificações automatizadas padrão de KYC em grande escala.

Este é um modelo de negócio criminoso maduro e de alto retorno sobre o investimento. Ao contrário da fraude CNP clássica, que visa a liquidação imediata, as identidades sintéticas são cultivadas metodicamente.

Fraude por triangulação

A fraude por triangulação é um esquema de fraude em transações sem cartão físico que transforma consumidores legítimos em cúmplices involuntários.

O fraudador cria uma loja falsa, geralmente no eBay, no Facebook Marketplace ou em um site independente que parece confiável, oferecendo itens populares com grandes descontos. Quando um cliente legítimo compra e paga ao fraudador, o invasor usa imediatamente os dados do cartão roubados para adquirir o mesmo produto de um comerciante legítimo e enviá-lo para o endereço do comprador.

O cliente real recebe a mercadoria e fica satisfeito, por isso nunca contesta nada. Semanas ou, provavelmente, meses depois, o titular legítimo do cartão percebe a cobrança não autorizada e solicita um estorno. O comerciante perde tanto o estoque quanto a receita, arca com as taxas e tem praticamente nenhum recurso. Existe comprovante de entrega em um endereço real. Enquanto isso, o fraudador embolsa o lucro líquido da venda paralela, com rastreabilidade praticamente nula.

Como a fraude sem cartão afeta empresas e clientes

Os comerciantes arcam com o ônus financeiro e operacional inerente às fraudes em transações sem a presença do cartão, pois a responsabilidade recai sobre eles. Isso corrói silenciosamente o valor da relação com o cliente ao longo do tempo e obriga a gastos constantes com mediação que, de outra forma, nunca seriam necessários.

Os clientes enfrentam transtornos pessoais que muitas vezes resultam em perda permanente de confiança e rotatividade.

O impacto da fraude em transações sem a presença do cartão nos comerciantes

Sem ferramentas como o Chargeflow Prevent e os controles 3DS, os comerciantes assumem a responsabilidade legal. Eles arcam com o valor total da fraude e com todos os custos decorrentes.

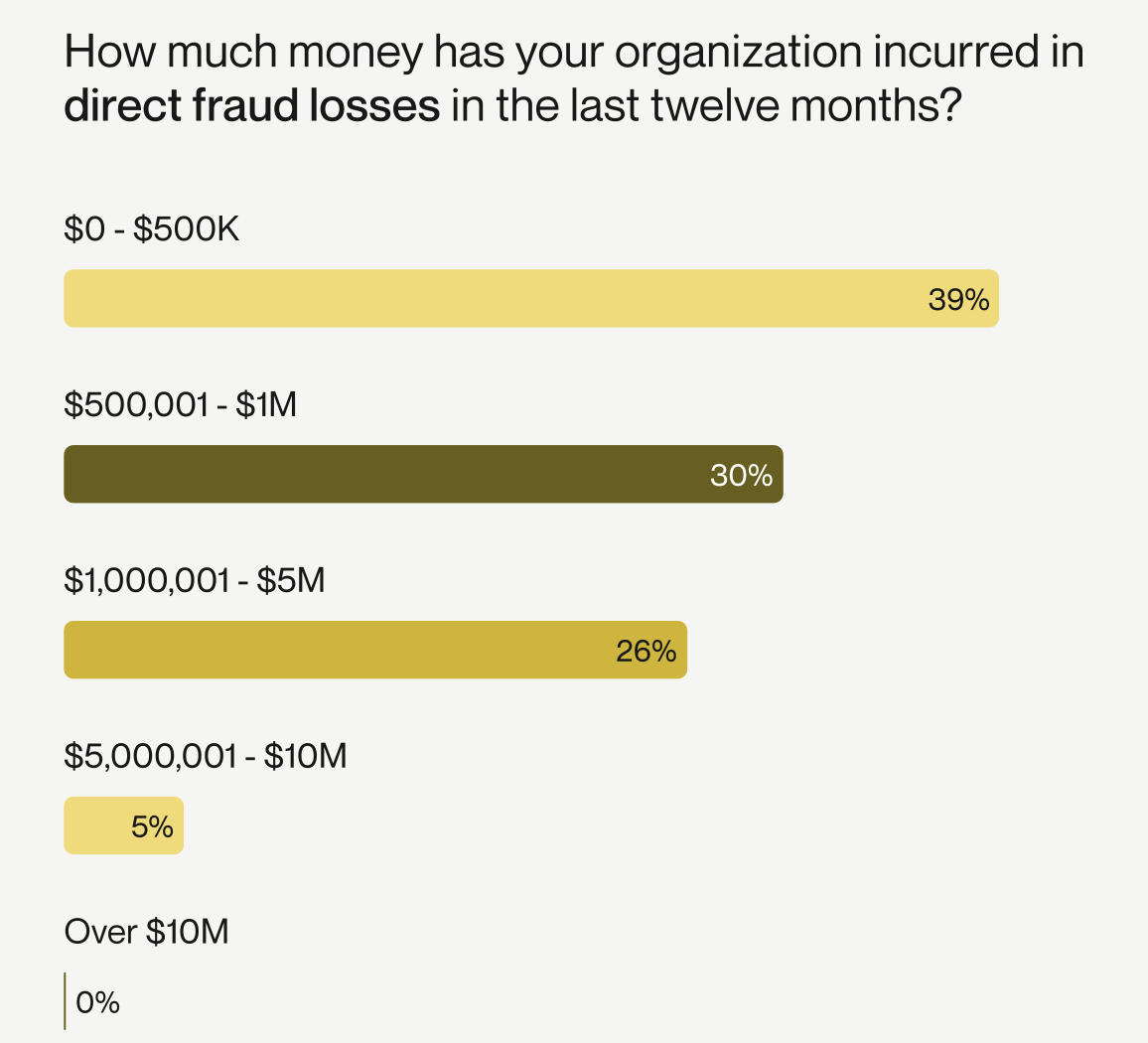

Estimativas do setor apontam que o multiplicador para os comerciantes nos EUA é de quase 5 vezes para cada dólar perdido em fraudes. Isso se traduz operacionalmente da seguinte forma:

- Risco total em praticamente todos os pedidos fraudulentos, a menos que a responsabilidade seja efetivamente transferida.

- O grande volume de disputas que sobrecarrega as equipes de risco e financeira, a menos que as transações fraudulentas sejam bloqueadas antes da conclusão.

- Taxas mais elevadas cobradas pelos processadores, exigências de reservas e relações tensas com os bancos adquirentes devido às altas taxas de estorno.

- A erosão silenciosa das margens e do crescimento causada por clientes que abandonaram a empresa, nunca mais voltam e fazem campanha ativamente contra a sua marca.

O impacto da fraude sem cartão físico nos clientes

A fraude no CNP faz com que os titulares legítimos dos cartões recebam cobranças não autorizadas, tenham suas contas bloqueadas durante as investigações, passem horas ao telefone com os emissores e, em casos graves, sofram um comprometimento mais amplo de sua identidade.

Os clientes costumam descarregar sua frustração nos comerciantes. Muitas vítimas culpam o comerciante onde a transação foi realizada e simplesmente deixam de comprar lá. O emissor pode estornar a cobrança, mas a relação com a sua marca geralmente está arruinada.

Sinais de alerta de ataques de fraude sem a presença do cartão

A fraude sem cartão físico surge por meio de um conjunto de sinais sutis e interligados. As equipes de combate à fraude mais eficientes, aquelas que mantêm consistentemente os índices de estorno bem abaixo do limite de monitoramento de 0,65% da Visa, identificam esses padrões em tempo real e intervêm antes que o ataque ganhe proporções maiores.

Aqui estão os principais sinais a serem observados:

Telemetria e falsificação de parâmetros ambientais

Operações sofisticadas de fraude agora utilizam redes de proxies residenciais e ferramentas de falsificação de ambiente. Os desenvolvedores podem agora fornecer um user-agent, e as bibliotecas se encarregam de atualizar a impressão digital TLS de acordo com isso, o que ajuda especialmente os invasores a contornar mecanismos de detecção exclusivamente do lado do servidor.

Fique atento a discrepâncias entre as impressões digitais do navegador/dispositivo e os dados de telemetria da rede subjacente. Um agente de usuário que se identifique como Safari no macOS, enquanto os cabeçalhos TCP/IP indicam um ambiente Linux ou virtualizado, é um importante sinal de alerta.

Desvios na biometria comportamental

Procure por anomalias nos padrões de hesitação, no comportamento de correção e na distribuição temporal das ações do usuário.

Embora a automação tenha se tornado cada vez mais sofisticada na imitação do comportamento humano, ainda existem desvios mensuráveis. Se um usuário da conta for conhecido por digitar com rapidez e precisão, o sistema poderá sinalizar uma sessão caso detecte que o usuário atual está digitando muito mais devagar. A dinâmica das teclas digitadas permite identificar bots cujos padrões de digitação podem ser excessivamente uniformes ou rápidos quando comparados aos de usuários humanos.

As ferramentas modernas de fraude tentam ocultar esses padrões. Por exemplo, o “cursor fantasma” pode ajudar os bots a gerar movimentos do mouse mais realistas e semelhantes aos de um ser humano, utilizando curvas Bézier em vez de mover o mouse em linha reta. No entanto, a análise estatística do tempo de interação, das sequências de navegação e dos padrões de preenchimento de formulários ainda consegue diferenciar as sessões automatizadas do comportamento genuíno dos usuários.

Ataques de gotejamento de baixa velocidade

Os picos clássicos de velocidade agora são mais fáceis de identificar. A nova ameaça é o padrão de atividade constante e gradual, em que pequenas autorizações contínuas se espalham ao longo de horas ou dias a partir de endereços IP rotativos para passar despercebidas. Agrupamentos de transações de sondagem ou atividades de consulta de nomes de contas costumam preceder compras coordenadas de maior porte.

Manipulação do envio após a compra

Muitos ataques de fraude CNP de alto valor envolvem pedidos que parecem legítimos, seguidos de uma intervenção rápida. Fique atento a mudanças repentinas de endereço, solicitações de redirecionamento, instruções para “retirada na loja” ou remessas encaminhadas para endereços conhecidos de redistribuidores e centros de agências de transporte.

Várias encomendas que cheguem ao mesmo ponto de entrega não residencial devem suscitar uma análise imediata.

Quando dois desses sinais se alinham na mesma sessão ou no mesmo perfil de cliente, justifica-se um escrutínio mais rigoroso. A resposta mais eficaz combina a autenticação reforçada automatizada com uma ferramenta como o Prevent para sinais de risco médio, juntamente com uma análise manual para correspondências de padrões de alta confiança.

Mais uma vez, as principais equipes de combate à fraude já não avaliam as transações isoladamente. Elas procuram padrões de convergência de infraestrutura. Várias transações aparentemente não relacionadas, mas que compartilham elementos técnicos comuns, podem indicar uma operação coordenada, mesmo quando os sinais tradicionais de fraude parecem inofensivos.

Desafios na prevenção e detecção de fraudes em transações sem a presença do cartão

A prevenção de fraudes em transações sem a presença do cartão é, por natureza, assimétrica. Para um fraudador, a parte mais difícil é escrever o código ou adquirir dados roubados. Depois disso, a expansão da operação implica apenas um custo marginal. Mas, para os comerciantes, cada medida defensiva acarreta um custo real.

Uma gestão eficaz da fraude exige um equilíbrio entre a necessidade de controlar os riscos e a preservação das receitas e da confiança.

Aqui estão os principais obstáculos estruturais:

O equilíbrio entre atrito e receita

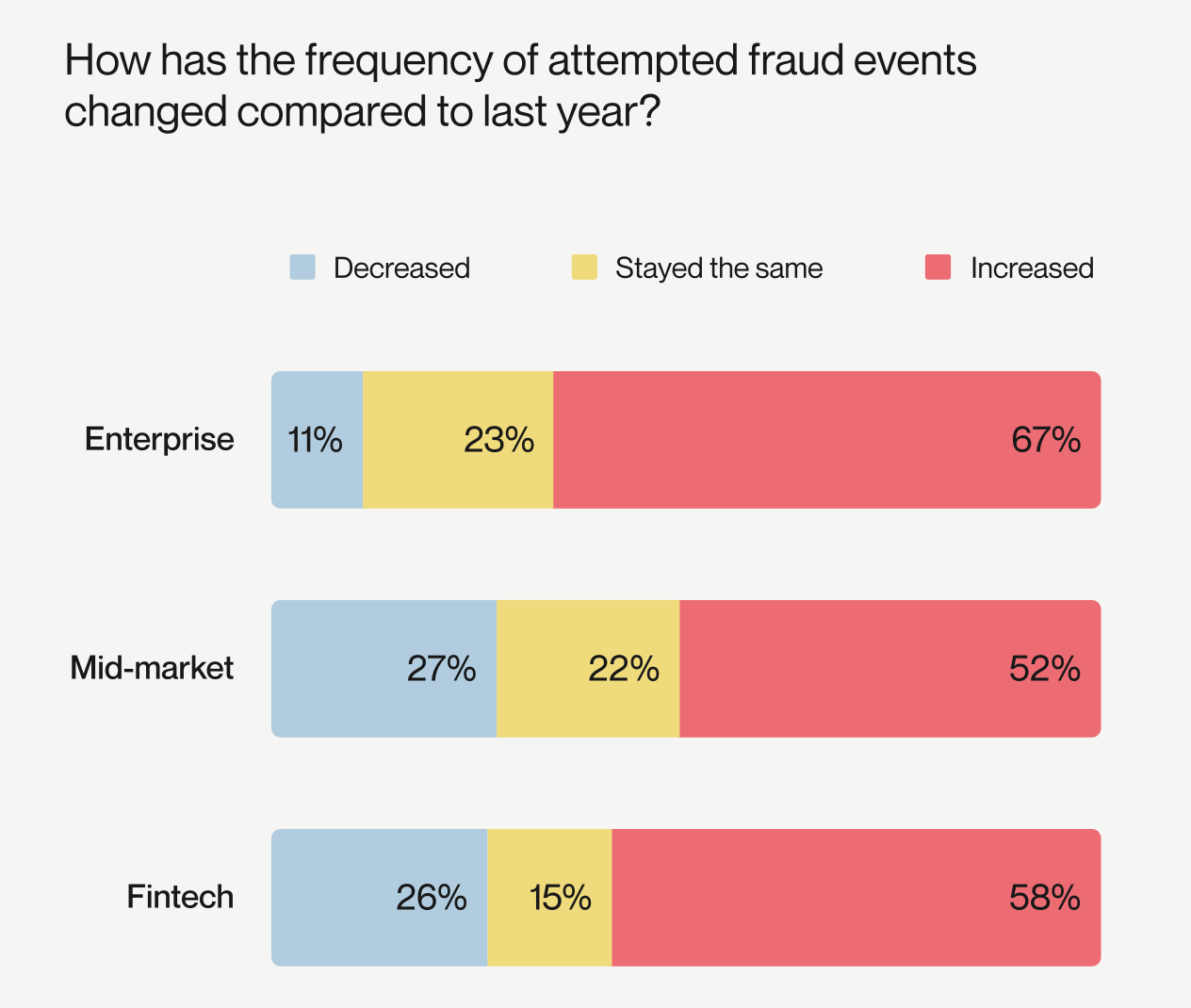

Regras agressivas detectam fraudes, mas aumentam o número de rejeições indevidas. Isso prejudica a conversão e inflaciona os custos de aquisição de clientes. Bloqueios estáticos frequentemente sinalizam compradores legítimos. Por exemplo, o Relatório sobre o Estado da Fraude de 2025 da Alloy constatou que os controles antifraude contribuíram para a rotatividade em 59% das organizações no ano passado.

Atualmente, os comerciantes preferem abordagens baseadas no risco que impõem restrições onde é necessário e aprovações onde não é.

Automação e infraestrutura de ponta do invasor

Muitas campanhas de fraude CNP são automatizadas. Os bots podem facilmente realizar milhares de tentativas de finalização de compra em poucos minutos. Essas tentativas costumam ser encaminhadas por redes de proxies residenciais, que fazem com que o tráfego pareça vir de dispositivos legítimos de consumidores. Isso reduz a eficácia de defesas básicas, como simples verificações de reputação de IP, bloqueio geográfico ou regras estáticas de velocidade.

Para as equipes de combate à fraude, isso representa um desafio operacional constante. Ajustar continuamente as defesas, ao mesmo tempo em que se busca um equilíbrio entre a prevenção de fraudes, o desempenho do processo de checkout e a experiência do cliente, é uma batalha constante.

A lacuna de provas na fraude amigável

O uso indevido por parte do próprio usuário é geralmente uma questão de intenção. Por outro lado, os comerciantes só podem fornecer provas da transação.

Muitas empresas não dispõem de processos automatizados para a coleta de provas ou não conseguem reunir a documentação dentro dos prazos estabelecidos pela rede. O resultado são baixas taxas de sucesso nas representações e uma sobrecarga operacional significativa.

Novas plataformas, como a Chargeflow, visam colmatar essa lacuna automatizando a coleta de provas, padronizando os pacotes e possibilitando o monitoramento pré-contencioso.

Realidades da aplicação da lei transfronteiriça

Os fraudadores aproveitam-se do alcance global, visando mercados de alto valor a partir de regiões com baixa fiscalização. Casos isolados de fraudes CNP raramente resultam em medidas transfronteiriças sérias. Por exemplo, a operação global contra fraudes com cartões de crédito coordenada pela Eurojust comprometeu 19 milhões de cartões de crédito em 193 países, causando prejuízos de pelo menos 300 milhões de euros a comerciantes dos EUA e da UE, por meio de assinaturas falsas e transações CNP.

Apesar da magnitude do caso, os responsáveis inicialmente ficaram impunes. Foi necessária uma coordenação entre várias agências na Alemanha, em Luxemburgo e em outros países para, finalmente, desmantelar a quadrilha criminosa e prender 18 dos principais envolvidos.

Tendo tudo isso em mente, vamos analisar como os principais comerciantes evitam atualmente as fraudes em transações sem a presença do cartão.

Melhores práticas para a prevenção de fraudes em transações sem cartão físico

Para o comerciante moderno, o desafio é interpretar os dados nos milésimos de segundo que antecedem a conclusão de uma transação. Por quê? Porque o maior impacto que você pode causar é reduzir os riscos nesse intervalo de tempo, tornando o modelo de negócios da fraude menos lucrativo do que é atualmente.

Em um mundo marcado por violações em massa de dados e golpes automatizados por IA, a batalha passou a se concentrar na biometria comportamental. Os principais comerciantes não se limitam mais a “bloquear endereços IP suspeitos”. Eles estão monitorando padrões nas transações que lhes permitem aplicar medidas de segurança conforme necessário.

É assim que funciona:

Para se manter à frente, sua pilha de tecnologias precisa adotar a inteligência dinâmica. A melhor prática definitiva é transferir o risco financeiro para fora da sua conta bancária.

Como os gateways de pagamento e os bancos lidam com os riscos de fraude CNP

Os gateways de pagamento e os bancos emissores operam com uma visibilidade em escala de rede que os comerciantes individuais raramente possuem. Compreender como eles identificam e gerenciam os riscos permite que você adapte seus controles e reduza as perdas de forma eficaz.

Como os gateways pensam: reconhecimento de padrões em toda a rede

Gateways como Stripe, Adyen e Helcim processam milhões de transações em milhares de lojas. Graças a essa capacidade de rede que abrange várias lojas, eles analisam padrões para detectar ataques que uma única loja poderia deixar passar despercebidos.

- Os cartões que estão sendo testados em vários sites são sinalizados ou temporariamente restringidos em toda a rede do gateway. Foi assim que a Stripe impediu uma nova onda de 30 milhões de ataques de clonagem de cartões em 2025.

- Os gateways transmitem mais do que apenas números de cartão aos emissores; eles incluem reputação de IP, impressões digitais de dispositivos e detecção de VPN/proxy, resultando em fluxos de dados mais ricos.

Mais uma vez, o principal objetivo do gateway é a estabilidade da rede e a conformidade com as marcas de cartão, e não a sua receita.

Como os bancos pensam: otimização da aprovação versus prevenção de perdas

Os bancos emissores tomam a decisão final de autorização com base nos dados do titular do cartão, no saldo, no valor da transação, na localização e em verificações internas de risco. Geralmente, eles não dispõem de sinais mais detalhados do comerciante, como histórico de pedidos, informações sobre o dispositivo ou padrões de comportamento.

Para proteger os titulares de cartões e minimizar as reclamações, os bancos preferem agir com cautela. Um tráfego heterogêneo pode aumentar o número de recusas indevidas, enquanto um tráfego consistente e de baixo risco pode melhorar as aprovações ao longo do tempo.

Em outras palavras, os bancos tomam decisões com base no risco associado ao cartão, e não no contexto do estabelecimento comercial; e suas decisões visam proteger os titulares dos cartões, em vez de maximizar o número de aprovações.

O que isso significa para a forma de responder a ataques de fraude sem a presença do cartão

Os gateways e os bancos priorizam a integridade da rede e a proteção dos titulares de cartões, e não o seu resultado financeiro. Para reduzir a exposição:

- Filtrar transações: Certifique-se de que atividades de alto risco sejam filtradas antes da autorização, a fim de melhorar as taxas de aprovação nas etapas posteriores. Fraudes excessivas ou atividades suspeitas em sua conta podem acionar medidas impostas pelo gateway, como multas, maior fiscalização ou restrições à sua conta de comerciante.

- Aproveite a transferência de responsabilidade: uma vez que o 3DS transfere a responsabilidade para o emissor em transações autenticadas com sucesso, registre os valores ECI/CAVV para documentar a autenticação e comprovar a transferência de responsabilidade.

- Inteligência do lado do comerciante: Ferramentas como o Chargeflow Prevent reforçam as defesas do gateway e do emissor ao analisar disputas recorrentes de primeira mão e outros sinais comportamentais em vários comerciantes.

Lembre-se: os gateways detectam ataques organizados em grande escala; os bancos detectam anomalias no nível dos cartões. Sua vantagem reside em alinhar os controles dos comerciantes com sua infraestrutura para minimizar perdas, preservar as conversões e transformar a assimetria sistêmica em uma vantagem competitiva.

Considerações finais sobre fraudes com cartão não presente

Considerando que as fraudes sem a presença física do cartão representam cerca de 73% — ou US$ 12,5 bilhões — das perdas anuais decorrentes de fraudes com cartões nos Estados Unidos, é seguro afirmar que todo comerciante online é um alvo. Os fraudadores se valem da aquisição em massa de credenciais, da validação automatizada, da invasão de contas, de identidades sintéticas e da triangulação. Isso costuma ser facilitado por bots equipados com inteligência artificial e redes de proxy.

Os comerciantes assumem riscos financeiros, operacionais e de reputação, enquanto os titulares de cartões enfrentam cobranças não autorizadas e a perda de clientes.

Uma defesa eficaz alinha os controles do comerciante com a inteligência de rede. Faça uma pré-triagem de transações de alto risco, capture valores de autenticação 3DS para aproveitar a transferência de responsabilidade e implemente inteligência do lado do comerciante para detectar e bloquear abusos recorrentes e anomalias comportamentais. Encare a fraude sem a presença do cartão como uma ameaça sistêmica e industrializada. Use o Chargeflow Prevent para responder com rapidez, precisão e controles em camadas.

Estornos?

Não são mais problema seu.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

ARTIGOS relacionados

Dúvidas?

. Temos as respostas.

O Chargeflow coleta dados de dezenas de fontes externas de forma automática. Isso permite uma cobertura muito maior e taxas de sucesso muito melhores, pois as evidências apresentadas são muito mais abrangentes e convincentes.

O Chargeflow coleta dados como informações sobre pedidos, mensagens de clientes e detalhes de pagamento. Ele monta um processo completo de contestação para você, sem que você precise fazer nada.

Sim! O Chargeflow é compatível com mais de 50 processadores de pagamentos. Isso significa que você tem uma única ferramenta para todos os seus estornos, independentemente da forma como processa os pagamentos.

Você paga apenas uma porcentagem da receita que ajudamos você a recuperar. Sem taxas iniciais, sem assinaturas — apenas uma estrutura de preços baseada no sucesso.

Sim. A Chargeflow possui certificações SOC 2 Tipo 2, GDPR e ISO. Utilizamos os mais elevados padrões de segurança para proteger seus dados.

Precisa de mais ajuda?

Tem alguma dúvida? Estamos aqui para ajudar. Basta clicar no botão de chat para iniciar uma conversa com o suporte.

%201.svg)

.png)