Fraude par carte contrefaite : définition et moyens de prévention

Les rétrofacturations ?

Ce n'est plus votre problème.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

Les puces EMV ont permis de réduire le clonage de cartes, mais ne l'ont pas éliminé. Les fraudeurs exploitent désormais le recours à la bande magnétique dès que la lecture de la puce échoue ou peut être forcée. La responsabilité incombe au commerçant lorsqu'une carte équipée d'une puce est traitée comme une transaction par bande magnétique, même si un lecteur de puce est présent. Les premiers signes avant-coureurs sont les pics de recours à la bande magnétique, la manipulation frauduleuse des terminaux et la concentration des codes de motif de rejet de débit Visa 10.1 et Mastercard 4870 autour d'un même appareil. Limiter le recours à la bande magnétique, exiger la lecture de la puce, crypter les données de la carte avec P2PE et inspecter quotidiennement les terminaux constituent les mesures de prévention les plus efficaces.

On pensait que la fraude par carte contrefaite disparaîtrait après le remplacement des bandes magnétiques par les puces EMV. Ce ne fut pas le cas.

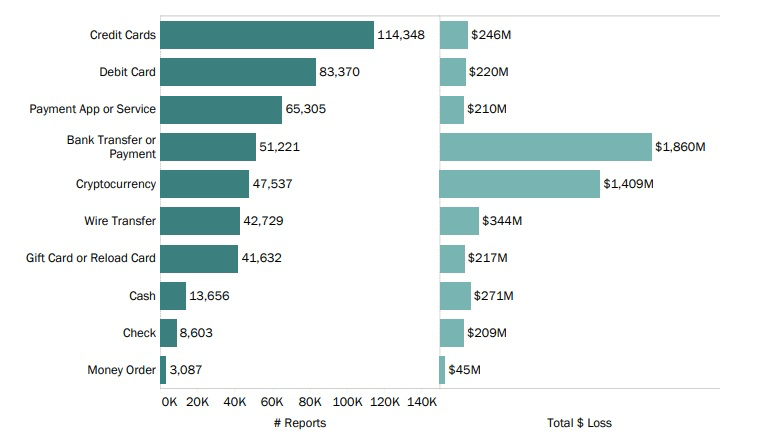

Selon un rapport récent de la Banque fédérale de réserve de Kansas City, 8,0 points de base de chaque transaction de débit en présence physique de la carte sur les réseaux Visa et Mastercard sont encore perdus à cause de la fraude par contrefaçon. Ce pourcentage peut sembler faible, mais pour un commerçant traitant 100 millions de dollars de transactions en présence physique de la carte par an, cela pourrait représenter une perte pouvant atteindre 80 000 dollars due à la fraude par contrefaçon.

Bien que le taux de fraude soit plus faible sur les réseaux régionaux de débit à code PIN à message unique (2,2 points de base), la fraude par contrefaçon reste plus importante que la fraude liée aux cartes perdues ou volées sur les réseaux à double message.

Plus frappant encore, les taux de fraude par carte physique aux États-Unis restent supérieurs à ceux de nombreux autres marchés de paiement développés. L'Europe affiche environ 0,7 point de base, tandis que l'Australie se situe autour de 1,0 point de base, selon les données comparatives citées dans l'analyse de la Fed de Kansas City.

La persistance de la fraude par contrefaçon n'est toutefois pas un phénomène propre aux États-Unis. Les données de la Banque centrale européenne montrent que les cartes contrefaites représentaient encore environ 11 % du montant total des fraudes par carte non à distance (en personne) dans l'UE et l'EEE en 2024, même après que la technologie EMV eut largement mis fin à l'ère du clonage des bandes magnétiques.

Les puces EMV ont considérablement compliqué la contrefaçon traditionnelle. Mais les fraudeurs se sont adaptés. Ils commettent des fraudes par contrefaçon dès que les terminaux ou les distributeurs automatiques de billets se rabattent sur la lecture de la bande magnétique au lieu de celle de la puce.

Ce guide explique ce qu’est la fraude par contrefaçon, comment elle fonctionne aujourd’hui et ce que les commerçants peuvent faire pour y mettre un terme. Allons-y !

Responsabilité en cas de fraude par carte contrefaite et transfert de responsabilité EMV

Avant octobre 2015, les banques émettrices prenaient en charge la majeure partie des pertes liées à la fraude par carte contrefaite.

La situation a changé après le transfert de responsabilité EMV mis en place par les principaux réseaux de cartes, notamment Visa et Mastercard. La règle est simple : la responsabilité incombe à la partie qui a utilisé la technologie la moins sécurisée lors de la transaction.

En pratique :

- Lorsqu'une carte à puce est traitée via la puce, c'est généralement l'émetteur qui supporte la perte liée à la fraude.

- Si la même carte à puce est traitée comme une transaction par bande magnétique, le commerçant est généralement tenu responsable.

Le détail crucial que de nombreux commerçants négligent, c'est que la responsabilité dépend de ce qui s'est réellement passé lors de la transaction, et pas simplement de la présence ou non d'un lecteur de puces. Lorsqu'un rejet de débit est signalé, les réseaux de cartes examinent trois facteurs :

- La carte était-elle équipée d'une puce ?

- Le terminal prenait-il en charge les puces ?

- La transaction a-t-elle été traitée par lecture de la puce ou par lecture de la bande magnétique ?

Si une carte équipée d'une puce est traitée comme une transaction par bande magnétique, notamment en cas de repli sur ce mode, c'est généralement le commerçant qui en supporte la perte.

Qu'est-ce que la fraude par carte contrefaite ?

La fraude par carte contrefaite (également appelée « clonage de carte ») est un type de fraude en présence physique de la carte dans lequel les malfaiteurs enregistrent les données d'une carte de paiement volée sur une fausse carte physique, puis l'utilisent pour effectuer des transactions en personne ou des retraits d'espèces aux distributeurs automatiques.

Ils procèdent ainsi partout où la carte est passée dans un lecteur ou insérée en personne. Ils obtiennent les données volées à partir de la bande magnétique de la carte, généralement récupérées à l'aide de dispositifs de skimming, lors de fuites de données ou par des employés malhonnêtes. Une fois encodée sur une carte vierge, la contrefaçon fonctionne exactement comme la carte authentique.

La fraude par carte contrefaite se distingue de la fraude sans présentation de la carte (CNP), dans laquelle le fraudeur n'a besoin que du numéro de carte et ne met jamais les pieds dans votre magasin. Dans le cas de la fraude par carte contrefaite, une fausse carte physique est présentée par quelqu'un à votre terminal.

Comment fonctionne la fraude par carte contrefaite dans les transactions en présentiel

L'attaque se déroule en trois étapes : le vol des données, la fabrication de la carte et son utilisation pour effectuer une transaction non autorisée.

Lorsque le titulaire de la carte constate le débit, ou que l'émetteur le signale en premier, un litige s'ensuit, et le rejet de débit qui en résulte vous est généralement imputé, à vous, le commerçant qui a accepté la transaction.

Méthodes couramment utilisées dans la fraude par carte contrefaite

Analysons le processus de fraude par carte contrefaite :

Étape 1 : Vol de données

Les malfaiteurs s'attaquent à la bande magnétique de la carte, qui contient des données fixes. Leur objectif est d'utiliser ces mêmes informations à chaque passage de la carte. Les méthodes de capture de données les plus courantes sont les suivantes :

- Les skimmers: ils utilisent des dispositifs de superposition fixés sur les distributeurs automatiques de billets, les pompes à essence ou les terminaux de paiement pour lire discrètement la bande magnétique lorsque la carte passe devant.

- Fuites de données et logiciels malveillants: une intrusion orchestrée dans le réseau ou un logiciel malveillant ciblant les terminaux de paiement peuvent être utilisés pour récupérer en masse les données des bandes magnétiques des cartes, sans avoir recours à aucun appareil physique.

- Vol commis par des initiés: les employés ayant accès aux données des cartes ou au matériel des terminaux peuvent également être complices de ce délit.

Une caméra cachée ou un cache pour clavier NIP est souvent associé à un skimmer afin de récupérer le code NIP du titulaire de la carte. Cette technique est utilisée lorsque les transactions nécessitent une authentification par code NIP.

Étape 2 : Enregistrement de la carte

Les données de la bande magnétique volées, à savoir les pistes 1 et 2, les deux couches de données présentes sur chaque carte de paiement qui contiennent le numéro de compte, la date d'expiration et les codes d'authentification, sont enregistrées sur une carte vierge. On obtient ainsi une carte qui s'autorise de la même manière qu'une transaction classique par bande magnétique sur n'importe quel terminal capable de lire la bande magnétique.

Les puces EMV ne peuvent pas être clonées de cette manière. Elles génèrent un cryptogramme unique pour chaque transaction, qui ne peut pas être reproduit à partir de données volées. C'est pourquoi la plupart des fraudes par carte contrefaite reposent aujourd'hui sur les transactions par bande magnétique ou sur le mode de secours. Le terminal ou le distributeur automatique lit la bande magnétique plutôt que la puce.

Étape 3 : Utilisation frauduleuse

La fausse carte est passée dans des terminaux acceptant la lecture de la bande magnétique, soit parce que le terminal ne prend pas en charge la puce, que la lecture de la puce a échoué et que le système de secours s'est déclenché, soit parce que le fraudeur déclenche délibérément ce système de secours.

Les victimes peuvent ne s'apercevoir du délit qu'à la réception de leur relevé bancaire ; la carte originale n'a jamais quitté leur portefeuille.

Comment les commerçants peuvent détecter les transactions frauduleuses par carte

La fraude par carte contrefaite est conçue pour passer inaperçue. La carte semble authentique, la transaction est validée sans problème et le paiement est effectué. Dans de nombreux cas, le premier signe de fraude est un rejet de débit plusieurs semaines plus tard.

Pourtant, les activités de contrefaçon laissent presque toujours des traces subtiles : au niveau du terminal, dans les habitudes de transaction et dans les données relatives aux litiges. Les commerçants qui surveillent activement ces signaux peuvent souvent détecter les appareils compromis ou l'utilisation de cartes clonées avant que les pertes ne s'aggravent.

Voici comment faire :

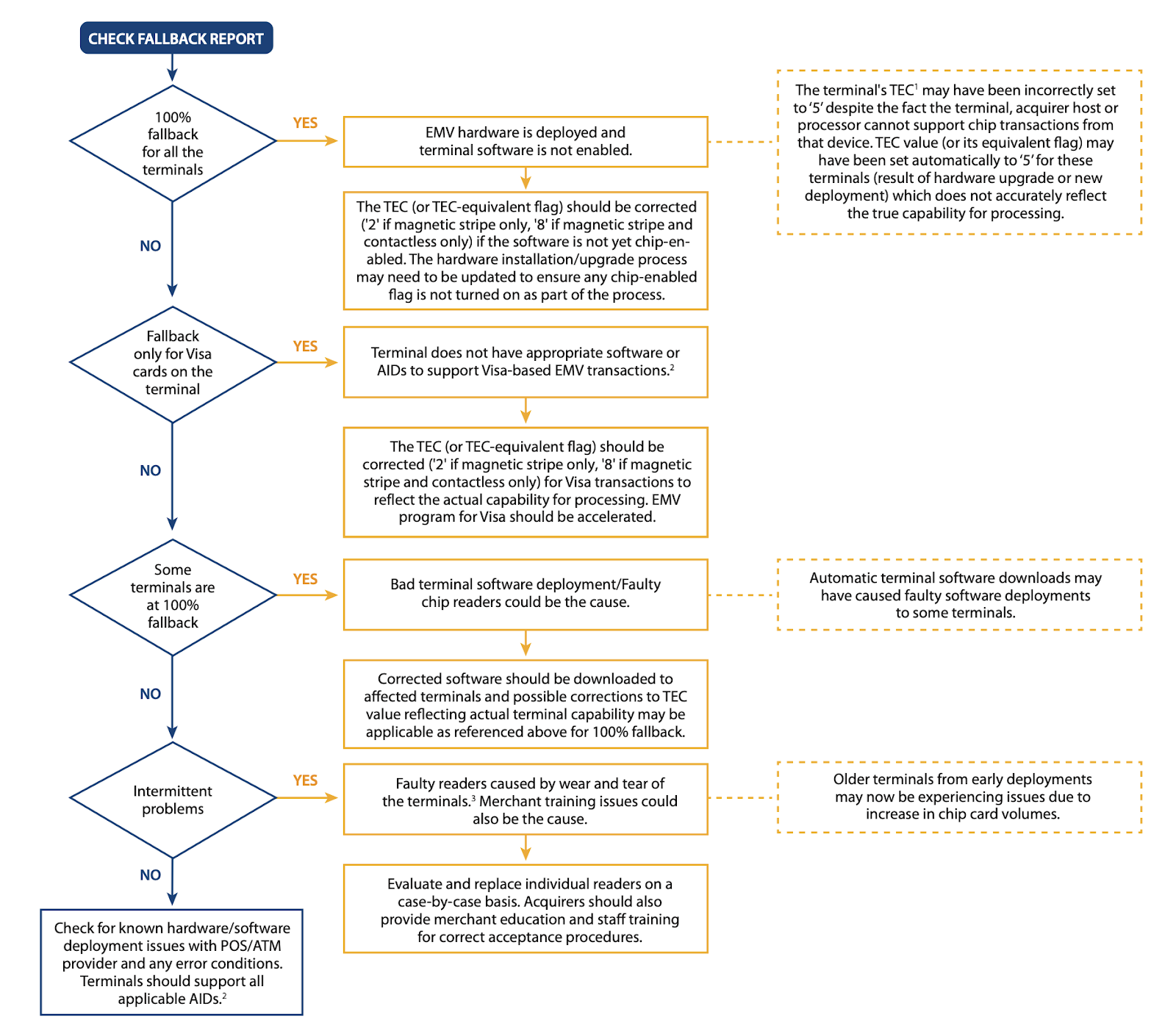

Transactions de secours par bande magnétique

Le signe avant-coureur le plus évident est une hausse inattendue du nombre de transactions de secours par bande magnétique.

Les cartes à puce EMV sont conçues pour être insérées. Lorsque la puce ne peut être lue après plusieurs tentatives, le terminal se rabat sur la bande magnétique. Ces recours occasionnels sont normaux et peuvent être dus à une puce endommagée, à un lecteur usé ou à un micrologiciel obsolète.

Mais des pics répétés ou soudains au niveau du même terminal indiquent souvent :

- Une manipulation frauduleuse ou un lecteur mal configuré

- Les malfaiteurs qui utilisent des cartes à bande magnétique clonées (souvent dotées de puces endommagées intentionnellement ou vierges afin de forcer le système à recourir au mode de secours).

Visa met explicitement en garde contre le fait que les fraudeurs recourent désormais délibérément au mode de secours pour contourner la sécurité de la puce, et que le taux de fraude associé est en hausse. Les acquéreurs et les prestataires de services de paiement peuvent fournir des rapports sur le mode de secours par identifiant de terminal. Il convient de les examiner chaque semaine.

Altération des terminaux ou modification des lecteurs de cartes

La plupart des fraudes par contrefaçon commencent par un vol de données via des skimmers ou des shimmers installés sur ou à l'intérieur du lecteur. Soyez attentif aux signes avant-coureurs suivants :

- Des caches pour lecteurs de cartes qui dépassent légèrement du matériel d'origine.

- Fentes qui semblent trop lâches, trop serrées, mal alignées ou qui coincent.

- Des claviers PIN qui semblent bosselés, spongieux ou souples.

- Tout élément qui bouge ou se détache lorsqu'on le soumet à un léger test.

Bonnes pratiques : Photographiez chaque terminal (intérieur et extérieur) le jour de l'installation et lors des contrôles de routine. Comparez les nouvelles photos avec celles de référence. Les différences subtiles constituent souvent le seul indice permettant de détecter une opération de fraude par carte contrefaite.

Groupes de transactions inhabituelles sur certains terminaux

Les cartes piratées sont généralement testées avant les achats importants. Soyez attentif aux indices suivants :

- Plusieurs cartes différentes utilisées successivement sur un même terminal.

- Une série de petites autorisations « à titre d'essai », suivies de montants plus importants.

- Des pics de volume soudains sur des appareils habituellement silencieux.

Surveillez l'activité par identifiant de terminal (et pas seulement au niveau du magasin) afin de pouvoir isoler et mettre hors service rapidement le lecteur concerné !

Environnements de paiement sans personnel

Les caisses en libre-service, les bornes de paiement pour le stationnement, les distributeurs automatiques et les pompes à essence constituent des cibles de choix, car la surveillance y est minimale. Soyez attentifs aux signaux d'alerte suivants :

- Le nombre de transactions augmente fortement pendant les heures creuses.

- Des séries de cartes jouées à quelques secondes d'intervalle.

- Activité inhabituelle sur des appareils peu utilisés.

Codes de motif de rejet de débit indiquant une activité de contrefaçon

Lorsque les émetteurs détectent une utilisation frauduleuse, les rétrofacturations sont généralement justifiées par les codes de motif suivants :

- Visa 10.1 : Transfert de responsabilité EMV en cas de fraude par contrefaçon (transactions en présence de la carte)

- Mastercard 4870 : Fraude par carte contrefaite

Un ensemble de ces codes associés au même terminal ou à la même plage horaire indique clairement qu'un skimmer a été installé ou que des cartes clonées ont été utilisées.

Horaires en dehors des heures d'ouverture ou mesures de sécurité allégées

Les fraudeurs adorent les périodes de faible activité. Soyez attentifs aux pics d'activité nocturnes ou tôt le matin, aux séries de transactions tests ou à l'utilisation de plusieurs cartes en succession rapide.

Aucun indicateur pris isolément ne prouve l'existence d'une fraude, mais lorsque des signes de manipulation physique, des pics de repli, des regroupements de transactions et des demandes de remboursement frauduleuses apparaissent simultanément, les indices sont solides.

Combinez les inspections visuelles quotidiennes, les rapports au niveau des terminaux et l'analyse proactive des refacturations pour détecter rapidement les appareils compromis et limiter les pertes avant qu'elles ne s'aggravent.

Comment prévenir la fraude par carte contrefaite

La fraude par contrefaçon réussit à votre terminal parce que la transaction lit la bande magnétique au lieu de la puce. Toutes les mesures de prévention visent à combler cette lacune.

Limiter le recours à la bande magnétique

La fonction de repli existe pour les puces légitimement endommagées. Les fraudeurs l'exploitent délibérément. Contactez votre acquéreur et demandez-lui si cette fonction peut être désactivée ou restreinte sur votre terminal.

De nombreux commerçants ne posent jamais la question. Et la réponse est souvent affirmative. Les commerçants qui limitent le recours au système de secours voient leur exposition au risque de contrefaçon diminuer de manière significative.

Exiger la lecture de la puce sur toutes les cartes équipées d'une puce

Configurez les terminaux pour qu'ils demandent systématiquement l'insertion de la puce en premier. Les véritables défaillances de puce sont suffisamment rares pour justifier une vérification par le personnel, et non un passage automatique.

Donner la priorité aux terminaux sans surveillance

Si vos terminaux extérieurs ne sont pas entièrement compatibles EMV, faites-en votre priorité absolue en matière de mise à niveau. Les caisses en libre-service, les bornes de paiement des parkings et les pompes à essence restent les équipements les plus fréquemment victimes de skimming dans le secteur de la vente au détail aux États-Unis, car aucun membre du personnel n'est présent pour vérifier leur bon fonctionnement ou détecter toute tentative de manipulation frauduleuse.

Déployer le chiffrement point à point (P2PE)

Le protocole P2PE crypte les données de carte dès leur saisie dans le terminal. Cela n'empêchera pas l'installation d'un skimmer. Mais cela rendra toute donnée volée inutilisable, éliminant ainsi complètement votre environnement en tant que cible potentielle d'une intrusion.

Établir une base de référence pour l'inspection en terminal

Photographiez chaque terminal et chaque clavier NIP le jour de l'installation. Utilisez ces images comme référence quotidienne pour les inspections d'ouverture. Vérifiez au toucher :

- une légère caresse sur le visage du lecteur,

- vérifier si le clavier NIP présente un jeu anormal,

- tout élément qui dépasse du matériel environnant.

Des contrôles réguliers permettent de détecter les manipulations frauduleuses avant que les données volées ne s'accumulent.

Conclusions sur la fraude par carte contrefaite et prochaines étapes

La technologie EMV a considérablement réduit le clonage traditionnel des cartes, mais elle n'a pas mis fin à la fraude par contrefaçon. Au contraire, les criminels se sont tournés vers les vulnérabilités restantes de l'écosystème de paiement, notamment le recours à la bande magnétique, les terminaux compromis et les environnements de paiement sans surveillance.

Les commerçants qui surveillent activement le fonctionnement des terminaux, limitent les transactions de secours et inspectent régulièrement leurs appareils de paiement peuvent réduire considérablement leur exposition à la fraude par contrefaçon.

Prochaines étapes : utiliser les données relatives aux rétrofacturations pour mettre fin aux transactions de secours

Le recours à la bande magnétique ne se contente pas d'affaiblir la sécurité. Il accroît également le risque pour le commerçant de faire l'objet de rétrofacturations liées à des fraudes.

Des séries de rétrofacturations liées à des opérations frauduleuses, associées au même terminal et survenant dans un laps de temps très court, indiquent presque toujours un cas de skimming.

C'est là que Chargeflow Insights fait la différence.

Ce tableau de bord IA gratuit signale instantanément ces groupes de codes frauduleux précis sur l'ensemble de vos terminaux et processeurs. Associé à Chargeflow Alerts, il vous permet de recevoir en quelques minutes des notifications en temps réel concernant les appareils compromis. Ajoutez-y Chargeflow Automation, et le recouvrement s'effectue en toute automatisation.

Les rétrofacturations ?

Ce n'est plus votre problème.

Recover 4x more chargebacks and prevent up to 90% of incoming ones, powered by AI and a global network of 20,000 merchants.

Articles connexes

Des questions ?

: nous avons les réponses.

Chargeflow recueille automatiquement des données provenant de dizaines de sources tierces. Cela permet d'obtenir une couverture bien plus étendue et d'améliorer considérablement les taux de réussite, car les éléments de preuve présentés sont beaucoup plus complets et convaincants.

Chargeflow recueille des données telles que les informations relatives aux commandes, les messages des clients et les détails de paiement. Il constitue pour vous un dossier complet de litige, vous n'avez donc pas à lever le petit doigt.

Oui ! Chargeflow est compatible avec plus de 50 prestataires de paiement. Vous disposez ainsi d'un seul outil pour gérer tous vos rejets de débit, quel que soit le mode de paiement utilisé.

Vous ne payez qu'un pourcentage des recettes que nous vous aidons à récupérer. Pas de frais initiaux, pas d'abonnement : une tarification basée uniquement sur les résultats.

Oui. Chargeflow est certifié SOC 2 Type 2, RGPD et ISO. Nous appliquons les normes de sécurité les plus strictes pour garantir la protection de vos données.

Besoin d'aide ?

Vous avez une question ? Nous sommes là pour vous aider. Il vous suffit de cliquer sur le bouton « Chat » pour démarrer une conversation avec notre service d'assistance.

%201.svg)

.png)